Blog sur la cybersécurité en entreprise

Le paysage des cybermenaces et des cyberattaques est en constante évolution. Explorez notre blog sur la cybersécurité pour obtenir des conseils en matière de conformité, formation et sensibilisation à la sécurité en entreprise.

Les 5 principaux types d’hameçonnage les plus courants

James MacKay

Phishing et ransomware

Quel type d'hameçonnage est le plus courant ? L'hameçonnage, ou phishing, une forme d'escroquerie qui perdure depuis longtemps, demeure un moyen efficace de dérober de l'argent et de s'emparer d'informations personnelles. Cependant, avec l'évolution de notre environnement technologique, les escroqueries par hameçonnage se sont affinées et sont devenues de plus en plus insidieuses. Les malfaiteurs ont perfectionné leurs compétences et adapté leurs arnaques pour cibler un public de plus en plus large, sur diverses plateformes. La raison en est simple : le phishing fonctionne.

Le phishing est une méthode très lucrative d'escroquerie en raison de son faible coût et de son rendement élevé. Malgré une sensibilisation accrue à cette menace, des millions de personnes continuent d'être dupées chaque jour. La meilleure manière d'éviter de tomber dans le piège du phishing est de reconnaître ses caractéristiques et les différents types d'escroqueries utilisés pour cibler les victimes. Voici les principaux types d'hameçonnage les plus couramment employés à travers le monde :

1. Le type d'hameçonnage le plus fréquent : le phishing trompeur

Le phishing trompeur est le type d'hameçonnage le plus fréquemment utilisé. L'objectif de chaque attaque de phishing est d'amener la victime à divulguer des informations confidentielles, généralement en se faisant passer pour une entreprise légitime ou une source réputée. Ces courriels de phishing créent souvent un sentiment d'urgence, incitant l'utilisateur à répondre au courriel dès que possible.

Les courriels de phishing trompeur peuvent prendre différentes formes, mais la plupart essaient de tromper l'utilisateur en le poussant à résoudre un problème de compte, comme la mise à jour des informations de paiement ou la prévention de la fermeture d'un compte, en cliquant sur un lien. Dès qu'une victime clique sur un lien, elle est souvent dirigée vers un faux site presque identique qui lui dérobe ses informations personnelles et financières.

Les attaques de phishing trompeur imitent souvent des grandes marques comme PayPal, Netflix, Apple et Amazon. Les utilisateurs doivent toujours se méfier des courriels comportant une formule de salutation générique, un langage urgent et menaçant, des fautes d'orthographe, une URL incorrecte ou des demandes d'informations personnelles.

2. Le spear phishing

Certaines des plus grandes cyberattaques de ces dernières années ont toutes débuté par un seul courriel de spear phishing. Le spear phishing est une tentative plus ciblée de voler des informations sensibles, se concentrant généralement sur une personne ou une organisation spécifique. Les fraudeurs s'efforcent de trouver autant d'informations que possible sur leur victime pour que les courriels paraissent aussi légitimes et convaincants que possible.

Ils se tournent souvent vers les sites web des entreprises et les médias sociaux pour rechercher leurs victimes, et une fois qu'ils ont une meilleure compréhension de leur cible, ils commencent à envoyer des courriels personnalisés visant à inciter leur victime à divulguer des informations sensibles.

Les attaques de spear phishing peuvent prendre de nombreuses formes différentes. Certaines tentent d'amener la victime à cliquer sur un lien qui télécharge un malware, d'autres lui demandent des informations de connexion ou la dirigent vers un site contenant des logiciels publicitaires ou un enregistreur de frappe.

Les mesures de sécurité traditionnelles peuvent s'avérer totalement inefficaces pour détecter les courriels de spear phishing. Il est donc essentiel que les utilisateurs restent vigilants face à ce type d'hameçonnage et vérifient la validité de tout courriel qui leur semble suspect.

3. Le phishing sur les médias sociaux

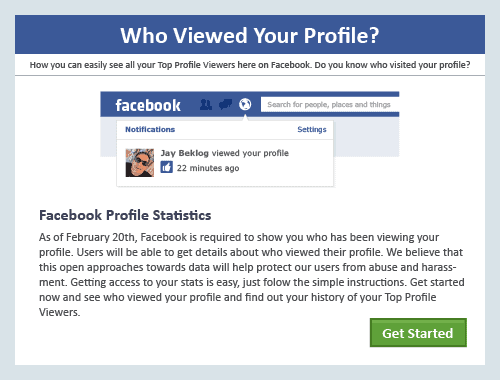

Le nombre d'escroqueries par phishing sur les médias sociaux a fortement augmenté. Un rapport récent de RiskIQ a révélé une augmentation de 100 % des attaques de phishing sur les plateformes de médias sociaux. Le phishing sur les médias sociaux se produit lorsque les attaquants utilisent des sites de médias sociaux tels que Facebook, LinkedIn ou Twitter pour inciter les utilisateurs à cliquer sur des liens malveillants ou à divulguer des informations personnelles.

Les sites de médias sociaux s'avèrent être un terrain de chasse lucratif pour les attaquants, car ils peuvent y trouver une foule d'informations sur des victimes potentielles avant de lancer une attaque ciblée. Les utilisateurs ont également tendance à être plus confiants et moins méfiants à l'égard des liens contenus dans les messages sur les médias sociaux, ce qui les rend plus vulnérables aux attaques.

Comme les consommateurs interagissent de plus en plus avec les marques par le biais de leurs canaux de médias sociaux, les fraudeurs n'ont pas tardé à profiter de cette relation en ligne pour créer de faux comptes se faisant passer pour de grandes marques. Des recherches indiquent que 19 % des comptes de médias sociaux prétendant représenter de grandes marques étaient en fait tous faux.

Pour une protection accrue contre les escroqueries par hameçonnage sur les médias sociaux, les utilisateurs doivent toujours utiliser des paramètres de confidentialité renforcés, ne pas cliquer sur des liens suspects, ne jamais accepter de demandes d'amis de la part de personnes qu'ils ne connaissent pas et faire attention à ne pas partager trop d'informations personnelles.

4. Les types d’hameçonnage basés sur des logiciels malveillants

Les cybercriminels utilisent toute une série d'attaques de phishing pour voler des informations personnelles et financières, et le phishing basé sur des logiciels malveillants s'est révélé un moyen extrêmement efficace de cibler les victimes et de lancer des cyberattaques à grande échelle.

Le phishing basé sur des logiciels malveillants se produit lorsque l'attaquant envoie une pièce jointe ou un fichier téléchargeable qui, une fois ouvert, infecte un ordinateur avec un virus, un ransomware ou d'autres programmes malveillants. C'est exactement ce qui s'est passé lors de la tristement célèbre attaque WannaCry, qui a touché plus de 200 000 victimes dans 150 pays après que leurs ordinateurs ont été infectés par un logiciel malveillant.

5. Les types d’hameçonnage liés au partage de fichiers

Les services de partage de fichiers tels que Google Docs et Dropbox sont devenus un moyen très efficace de cibler les utilisateurs avec des escroqueries par phishing. Ces sites sont fréquemment utilisés par les entreprises et ont tendance à ne pas être bloqués, ce qui en fait des appâts idéaux dans les attaques de phishing.

En 2017, environ un million d'utilisateurs de Google Docs ont été touchés par une arnaque de phishing qui leur a volé leurs données personnelles après avoir cliqué sur un lien de phishing. Les victimes ont reçu un courriel disant : "xxx a partagé un document sur Google Docs avec vous", ce qui les a dirigés vers une fausse page de connexion Google. L'escroquerie semblait tout à fait légitime car elle était hébergée sur les serveurs de Google, mais dès que les utilisateurs ont saisi leur mot de passe, ils ont été redirigés vers un site tiers malveillant.

On ne saurait trop insister sur le fait que les utilisateurs doivent toujours être très vigilants lorsqu'ils cliquent sur des liens ou téléchargent des pièces jointes provenant de sources inconnues. L'authentification à deux facteurs peut également être utilisée pour fournir une couche de défense supplémentaire dans la protection de la sécurité des comptes en ligne.

Malgré la sophistication croissante des arnaques par phishing, il existe un certain nombre de moyens de se protéger en ligne. La plateforme de simulation phishing MetaPhish a été spécialement conçu pour protéger les entreprises contre les attaques de phishing et de ransomware et constitue la première ligne de défense dans la lutte contre la cybercriminalité. N'hésitez pas à nous contacter pour savoir comment nous pouvons aider votre entreprise.