Scopri come un'efficace segnalazione degli incidenti di sicurezza aiuti a evitare che gli incidenti si trasformino in violazioni, migliorando la sicurezza e la conformità dell'organizzazione. La riduzione dei danni causati da un attacco di sicurezza informatica inizia con il riconoscimento di un incidente. La consapevolezza del pericolo imminente rende un'organizzazione resiliente agli impatti della sicurezza informatica. Questi impatti non possono essere ignorati: si stima che i costi delle violazioni della sicurezza per le aziende globali raggiungeranno i 10,5 trilioni di dollari (7,7 trilioni di sterline) nei prossimi anni.

La mitigazione delle violazioni di sicurezza inizia con la consapevolezza di un incidente di sicurezza. In termini pratici, gli incidenti di sicurezza hanno bisogno di essere registrati e questo è il compito di un sistema di reporting degli incidenti che fornisce a un team le informazioni necessarie per affrontare un evento di sicurezza.

Tipi di incidenti di sicurezza da segnalare

Il problema della sicurezza informatica è che è spesso nascosta in piena vista. Un'indagine IBM ha scoperto che ci vogliono, in media, 287 giorni per individuare e contenere una violazione dei dati. Lo stesso rapporto IBM ha scoperto che le organizzazioni che rispondono rapidamente a un incidente hanno risparmiato il 30% dei costi e ridotto il tempo per contenere una minaccia a meno di 200 giorni. Ma quando si inizia a impostare un processo di reporting degli incidenti, quali tipi di minacce alla sicurezza ci si deve aspettare di catturare nel report degli incidenti?

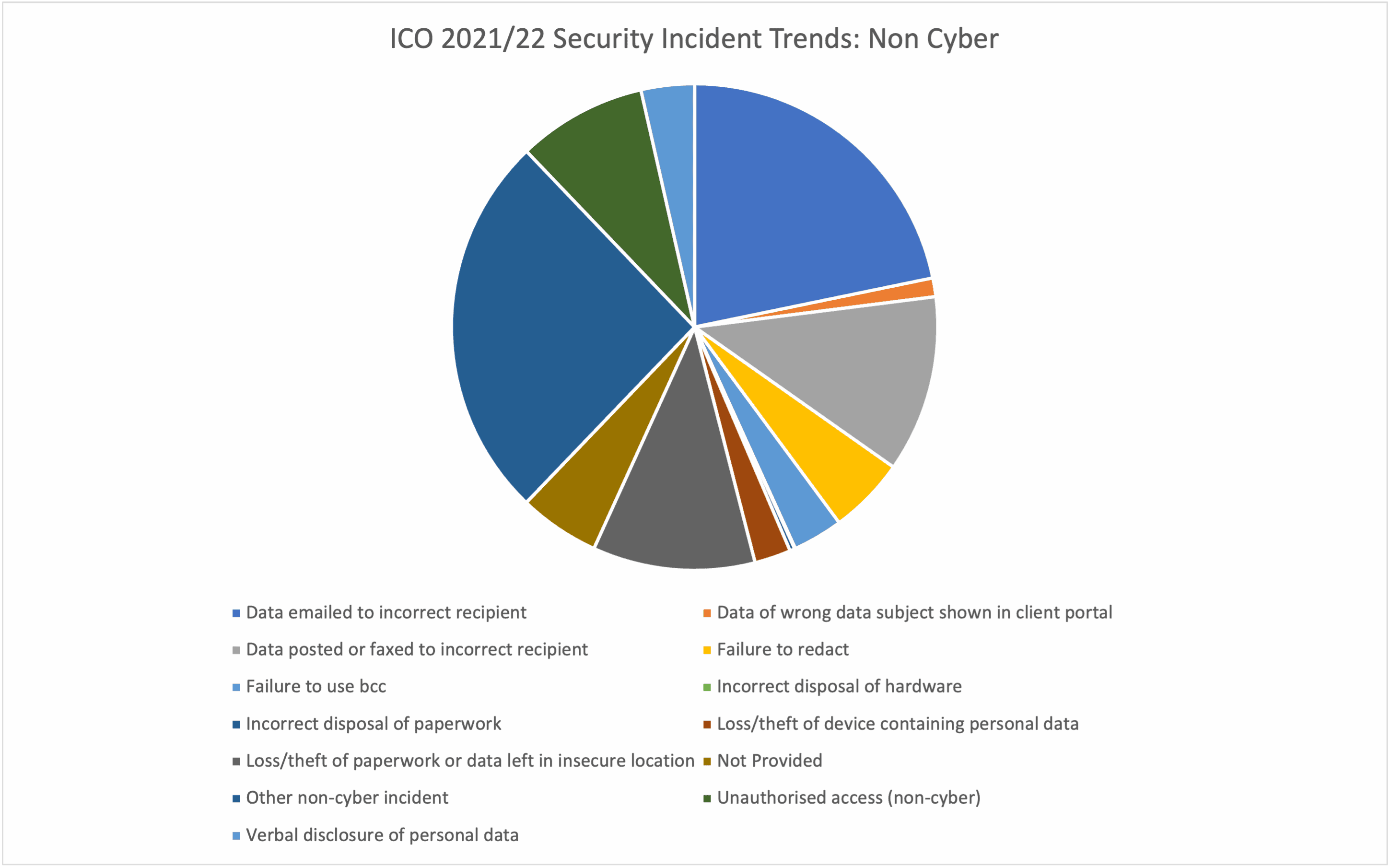

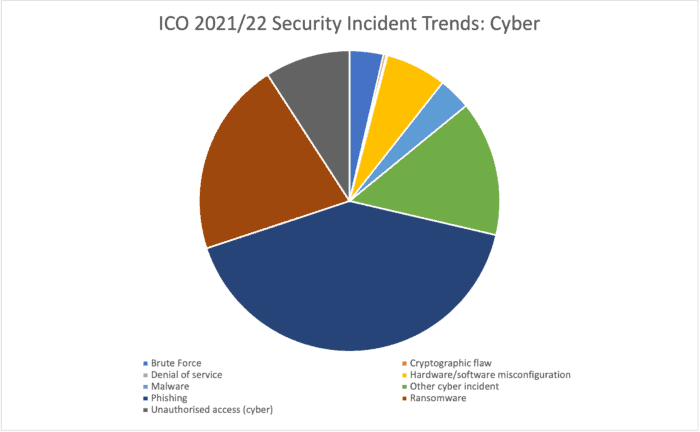

L'Information Commissioner's Office (ICO) del Regno Unito effettua ogni anno un'analisi delle tendenze che mostra il tipo di incidenti di sicurezza che finiscono sulla loro scrivania:

Fonte: UK ICO

Usare l'intelligence di settore aiuta a determinare i tipi di incidenti di sicurezza che richiedono attenzione:

Phishing

L'operatore umano è dove molti cyber-attaccanti concentrano l'attenzione. Il phishing è il metodo più comune che i truffatori usano per indurre un dipendente a fornire credenziali di accesso e altri dati personali. Un sistema di segnalazione degli incidenti di sicurezza dovrebbe essere in grado di catturare facilmente i dettagli di un sospetto messaggio di phishing. Il report dell'incidente dovrebbe contenere i dettagli di qualsiasi interazione con il messaggio, specialmente se è stato cliccato un link in un'e-mail/messaggio. Ulteriori dettagli di ciò che è successo dopo dovrebbero essere catturati per indicare la portata dell'incidente.

Leggi Come prevenire il phishing nelle aziende per saperne di più su come proteggere la vostra organizzazione dagli attacchi di phishing. Esplorate le strategie che possono aiutare a salvaguardare i dati sensibili della vostra azienda e a ridurre il rischio di attacchi informatici di successo.

Dispositivo perso

I dispositivi aziendali possono contenere molte informazioni sensibili. Oltre ai dispositivi aziendali, il lavoro in remoto ha aumentato l'uso di dispositivi personali per l'accesso alle app cloud aziendali. Un dispositivo perso o rubato può finire nelle mani sbagliate con conseguente esposizione dei dati, dato che sempre più aziende utilizzano la sincronizzazione dei dati con le app cloud. Se un telefono utilizzato per il lavoro aziendale è stato perso o rubato, l'incidente dovrebbe essere rapidamente registrato in modo da poter effettuare il triage dell'incidente e avviare una risposta adeguata.

Perdita accidentale di dati

Una ricerca ha rilevato che il 58% dei dipendenti ha inviato un'e-mail alla persona sbagliata. L'invio errato o la consegna errata di un'e-mail può comportare la perdita di dati e la non conformità alle normative sulla protezione dei dati. Le tendenze sugli incidenti dell'ICO del Regno Unito mostrano che l'esposizione dei dati legati alle e-mail è la causa principale degli incidenti di sicurezza. Se un dipendente ritiene di aver inviato un'e-mail contenente informazioni sensibili alla persona o alle persone sbagliate, deve segnalarlo.

Altri incidenti legati alle e-mail

Uno dei maggiori problemi nell'esposizione accidentale dei dati è semplicemente dimenticare di mettere il bcc su una lista di destinatari in uno scambio di e-mail. Non appena il dipendente si rende conto di aver dimenticato di ccn i destinatari, dovrebbe segnalare l'incidente in modo che il triage possa essere avviato e l'evento gestito in linea con la politica aziendale.

5 motivi per segnalare gli incidenti di sicurezza informatica

Ci sono valide ragioni per istituire un solido processo di segnalazione degli incidenti. I risultati sono vantaggiosi sia per l'azienda che per il dipendente e includono:

La segnalazione di incidenti incoraggia una cultura della sicurezza

L'etica alla base di una cultura della sicurezza è quella di essere "tutti insieme". La segnalazione degli incidenti non dovrebbe essere una cosa spaventosa, ma parte di un processo quotidiano. Rendete la segnalazione degli incidenti parte della norma aziendale e del comportamento atteso dai dipendenti quando accade qualcosa di preoccupante. Fornendo un modo facile e veloce per segnalare gli incidenti, i dipendenti diventano parte della lotta contro gli attacchi informatici. Questo aiuta a promuovere uno spirito di comunità nell'affrontare il crimine informatico e le frodi.

Sviluppa un processo semplificato per evitare che gli incidenti diventino un attacco serio

L'infrastruttura di reporting deve essere basata su una struttura di reporting degli incidenti, configurata per adattarsi alle esigenze della vostra organizzazione e utilizzando flussi di lavoro automatizzati. Un sistema di reporting degli incidenti dovrebbe essere configurabile per consentire l'escalation attraverso il reporting, il triage e la mitigazione, garantendo al tempo stesso che la persona più appropriata sia avvisata una volta che il processo di reporting degli incidenti di sicurezza ha inizio.

Applica le politiche di sicurezza

Avere un processo di incidenti di sicurezza in atto aiuta a far rispettare la politica di sicurezza della vostra azienda. Un sistema di reporting che utilizza i flussi di lavoro degli incidenti fornisce una struttura per portare un incidente dal triage alla mitigazione basata sui consigli della politica di sicurezza.

Previene costosi eventi di sicurezza

Un incidente che diventa un evento come una violazione dei dati, comporta costi finanziari e di altro tipo. Il "Cost of a Data Breach Report" di IBM ha visto il 2021 prendere il riconoscimento dei più alti costi di violazione dei dati in 17 anni. Sviluppando una cultura del reporting nella vostra organizzazione e rendendo facile la segnalazione degli incidenti, il vostro team è maggiormente in grado di evitare che un incidente diventi un evento di sicurezza completo.

Aiuta a mantenere la conformità normativa

Il mantenimento di un registro di conformità è un obbligo previsto da molti regolamenti e standard, tra cui ISO27001, DPA2018 e GDPR. Questi registri si estendono anche ai vari requisiti di notifica delle violazioni previsti dalle normative sulla protezione dei dati. La segnalazione degli incidenti consente a un'organizzazione di dimostrare che prende sul serio la sicurezza e di dimostrare le azioni di mitigazione adottate. Un sistema di reporting dovrebbe consentire a un'organizzazione di raccogliere i dettagli di una sospetta violazione e di produrli per generare un report se è necessaria una notifica di violazione.

Leggi Compliance Management: trasforma la conformità in un vantaggio competitivo per scoprire come solide pratiche di conformità possono non solo garantire la sicurezza, ma anche dare alla vostra organizzazione un vantaggio competitivo nel mercato odierno.

Tre buone pratiche per la segnalazione di incidenti di sicurezza

L'uso del reporting degli incidenti per motivi di salute e sicurezza è ben noto. Raccogliendo i dati H&S, le aziende possono contribuire a garantire un ambiente di lavoro sicuro e soddisfare le aspettative normative. Il reporting degli incidenti di sicurezza è un'estensione di questa cultura della salute e della sicurezza che fornisce un quadro per affrontare una minaccia imminente. Tuttavia, la segnalazione richiede che vengano seguite alcune buone pratiche di base:

1) Facile segnalazione degli incidenti di sicurezza

Un sistema di segnalazione degli incidenti dovrebbe essere facile da usare per tutti. L'inserimento degli incidenti dovrebbe guidare un dipendente, catturando i dettagli più importanti che sono necessari per iniziare il processo di escalation. Le barriere all'inserimento, come moduli complicati, ecc. dovrebbero essere evitate.

2) Escalation appropriata

Il sistema di segnalazione degli incidenti dovrebbe essere configurabile per consentire a un amministratore di creare flussi di lavoro che riflettono la struttura del team che si occupa degli incidenti di sicurezza. Utilizzando un flusso di lavoro automatizzato che invia avvisi appropriati e personalizzati alle persone giuste, le violazioni dei dati e altri eventi di sicurezza possono essere evitati.

3) Revisione e rapporto

Un sistema di reporting degli incidenti deve essere in grado di controllare gli incidenti e le azioni e generare rapporti. Questi rapporti possono poi essere utilizzati come documentazione probatoria per dimostrare la conformità con i regolamenti e gli standard. Il rapporto sugli incidenti forma anche una base di prova per un rapporto di notifica della violazione dei dati, se richiesto.

La segnalazione degli incidenti è importante per evitare che un incidente di sicurezza diventi una violazione della sicurezza. Ma il sistema che raccoglie i dettagli dell'incidente deve essere in grado di lavorare secondo le migliori pratiche. La raccolta dei dati è dove inizia l'escalation, e questo deve consentire un facile inserimento dei dati, ma raccogliere abbastanza informazioni per essere informativo. I flussi di lavoro automatizzati forniscono la spina dorsale per un'escalation efficace e rendono il processo di segnalazione degli incidenti senza soluzione di continuità.