Ne laissez pas votre

le personnel mord à l'hameçon !

Tout simplement la meilleure formation pour se protéger de

attaques de phishing et de rançongiciels.

Guide ultime de l'hameçonnage

Protégez-vous et votre organisation contre les attaques de phishing grâce à notre guide détaillé.

96 % des violations de données proviennent d'e-mails

Notre produit MetaPhish aide à protéger votre personnel contre les escroqueries par hameçonnage grâce à une formation automatisée qui augmente sa vigilance. Il est facile de créer un exercice d’hameçonnage interne pour votre organisation. Mais les résultats en termes de sensibilisation du personnel aux menaces par e-mail sont presque immédiats.

Engager

- Taux d'adoption élevés du personnel

- Apprentissage de haute qualité

- Contenu engageant

- Visuellement riche

Éduquer

- Expériences d'apprentissage au point de besoin

- Plusieurs modèles dans une seule campagne

- Cibler des groupes d'utilisateurs spécifiques

- Expériences de formation supplémentaires

Activer

- Fonctionnalité de rapport détaillée

- Vaste gamme de produits

- Modèles entièrement personnalisables

- Disponible en 12 langues différentes

Que disent nos clients?

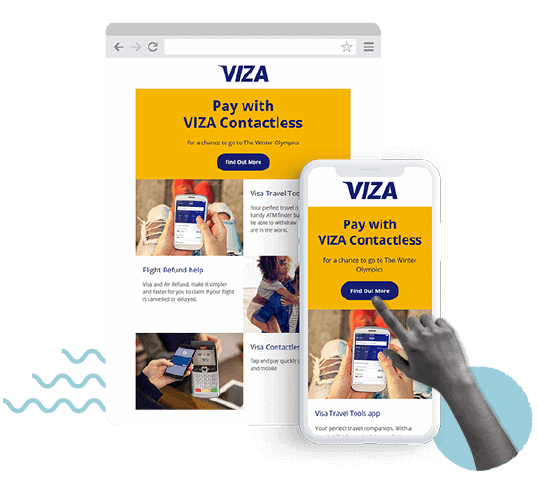

Vaste gamme de modèles

Choisissez parmi une vaste gamme de modèles de phishing régulièrement mis à jour. Les modèles sont basés sur les menaces de phishing actuelles qui imitent des sites Web et des marques réputés. Les modèles peuvent être associés à des noms de domaine pertinents qui améliorent la facilité d'utilisation au sein du réseau de votre organisation.

Entièrement personnalisable

Les modèles sont tous entièrement personnalisables et peuvent être adaptés à des secteurs d'activité spécifiques. Les e-mails de phishing peuvent être créés à partir de zéro en utilisant notre équipe de conception interne et la vaste gamme de modèles est disponible en 12 langues différentes.

Téléchargez notre boîte à outils GRATUITE de sensibilisation au phishing !

Expériences d'apprentissage au point de besoin

Tous les employés qui tombent dans le piège d'un e-mail de simulation d'hameçonnage se voient immédiatement présenter une expérience d'apprentissage sur le point nécessaire. Un avertissement, une infographie, une enquête ou un élément d'apprentissage en ligne est présenté à l'utilisateur expliquant ce qui s'est passé, les dangers potentiels associés à cette forme d'attaque et comment éviter de futures tentatives de phishing. L'utilisateur peut également demander une formation supplémentaire lors de l'interaction avec l'expérience d'apprentissage.

Rapports détaillés

Le tableau de bord des rapports fournit une analyse approfondie des campagnes de phishing spécifiques. Les organisations peuvent identifier le pourcentage d'utilisateurs vulnérables aux attaques, à partir de quel appareil ils ont accédé à l'e-mail de phishing, et les mesures peuvent être ventilées davantage pour analyser des départements et des groupes d'utilisateurs spécifiques. Les rapports indiqueront si votre campagne de sensibilisation progresse et souligneront la nécessité d'une formation supplémentaire du personnel.

Souhaitez-vous voir notre logiciel de phishing en action ?

Vous pourriez également être intéressé par...

What is tabnabbing and how does it work?