Produtos

Descubra o nosso treinamento personalizado em conscientização sobre cibersegurança e soluções para a gestão de riscos humanos – Ofereça à sua equipe as habilidades essenciais para se proteger contra as ameaças cibernéticas atuais. A nossa plataforma disponibiliza ferramentas avançadas, desde simuladores de phishing até à gestão integral de políticas, para fortalecer o seu pessoal, melhorar a segurança e garantir o pleno cumprimento das normas.

Programe a sua campanha anual de sensibilização em apenas alguns cliques

Impeça os ataques de phishing no seu caminho com o premiado software de phishing

Cyber Security eLearning para explorar a nossa biblioteca de eLearning premiada, adaptada a cada departamento

Simplifique a gestão de políticas, privacidade e incidentes para uma conformidade total

Indústrias

Explore a versatilidade das nossas soluções em diversos sectores. Desde o dinâmico sector tecnológico até aos cuidados de saúde, descubra como as nossas soluções estão a fazer ondas em vários sectores.

Criando uma primeira linha de defesa para organizações de serviços financeiros

Uma solução de formação de sensibilização para a segurança para grandes empresas

Formação de sensibilização para a segurança no sector da educação

Transformar a formação em sensibilização para a segurança na indústria tecnológica

Uma solução de sensibilização para a segurança para os governos

Incorporar uma cultura de sensibilização para a segurança - mesmo em casa

Veja a nossa sensibilização para a segurança personalizada para profissionais de saúde

Apoie os seus requisitos de conformidade Nis2 com iniciativas de sensibilização para a cibersegurança

Recursos

Desde cartazes e políticas a guias definitivos e estudos de casos, os nossos recursos de sensibilização gratuitos podem ser utilizados para ajudar a melhorar a sensibilização para a cibersegurança na sua organização.

Visão geral dos recursosUm recurso indispensável para criar uma cultura de ciberconsciência

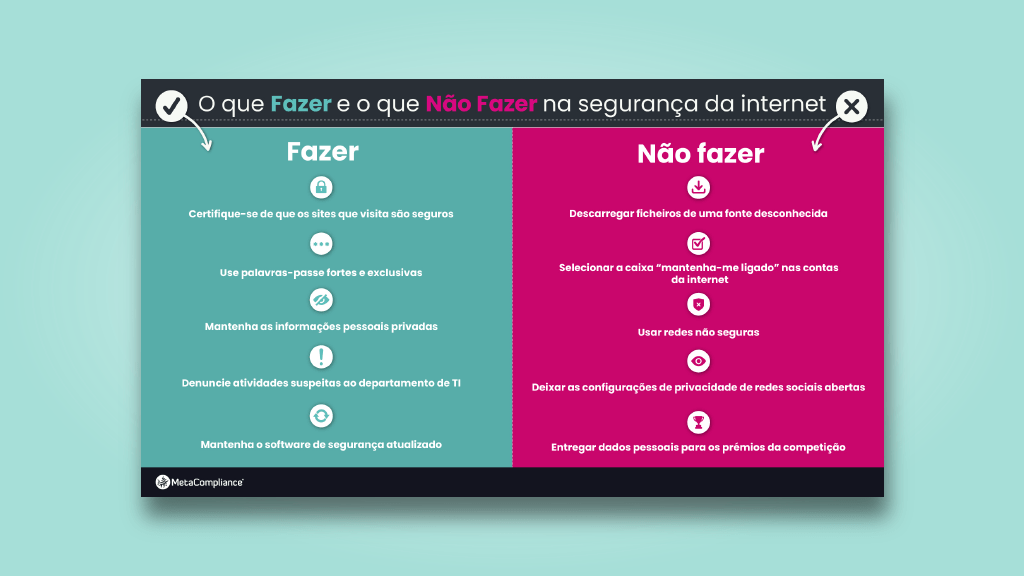

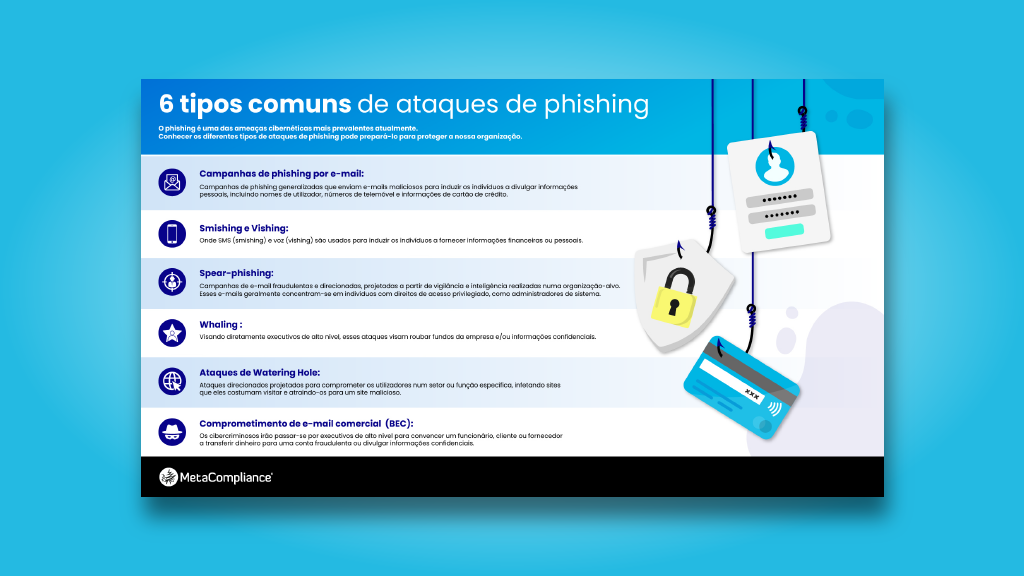

Educar os funcionários sobre como detetar e prevenir ataques de phishing

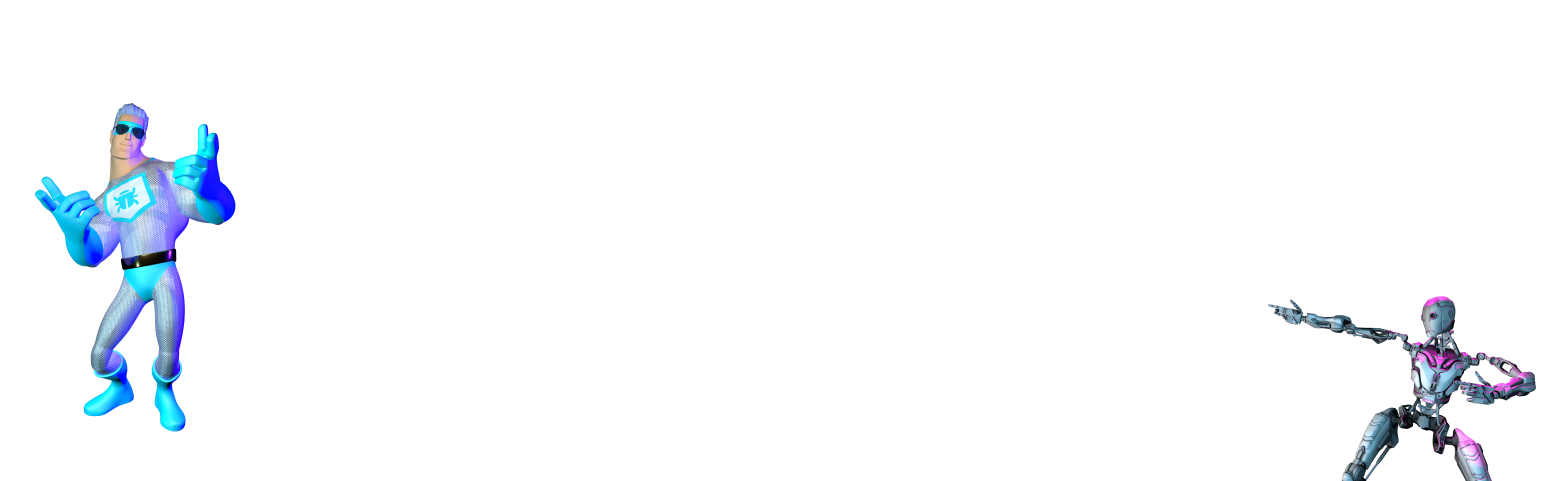

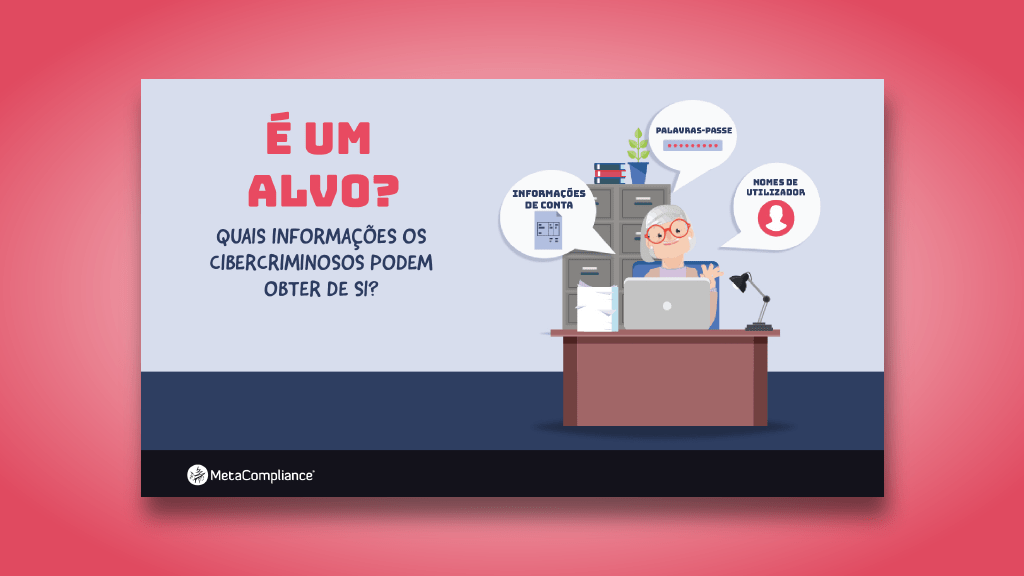

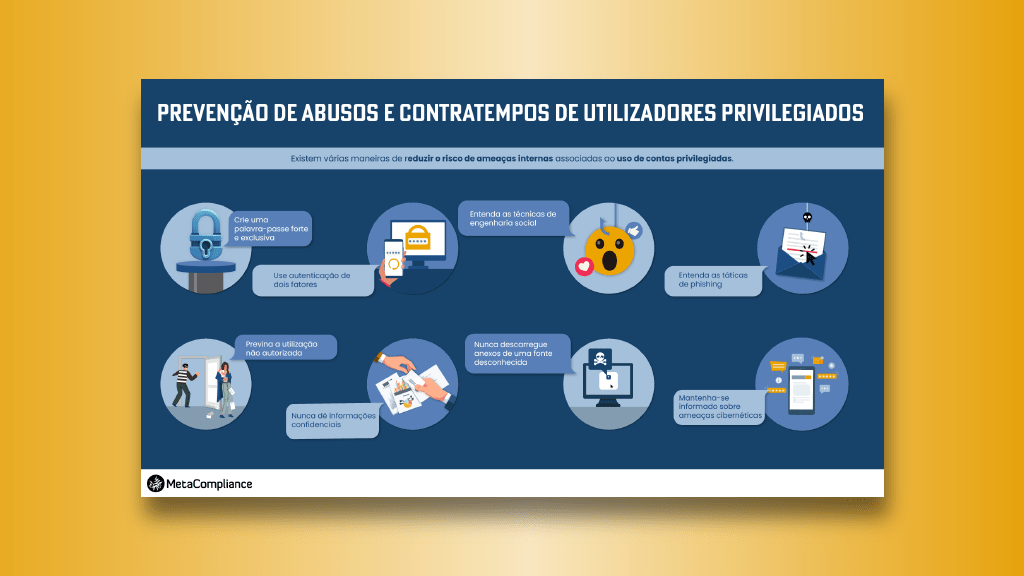

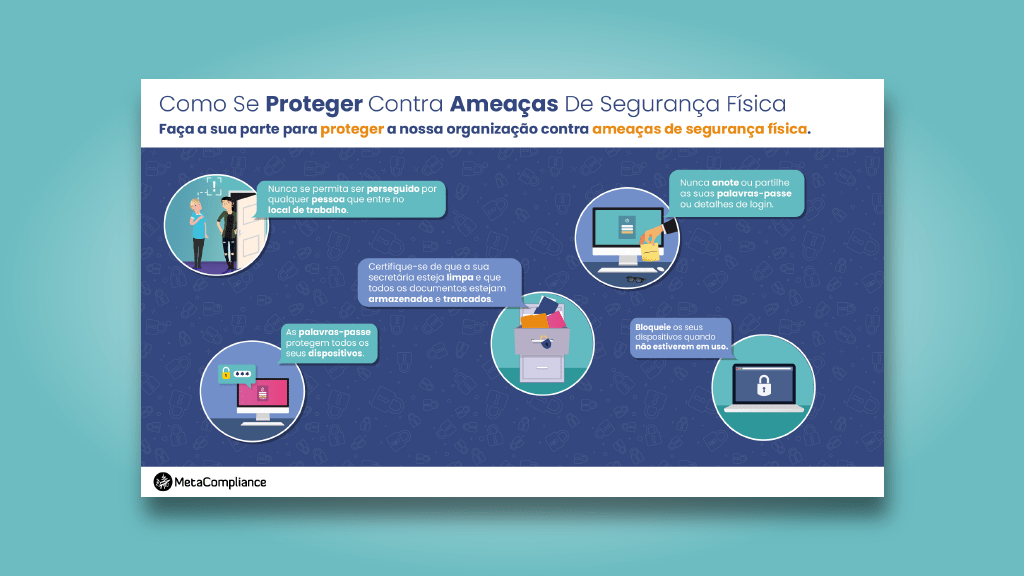

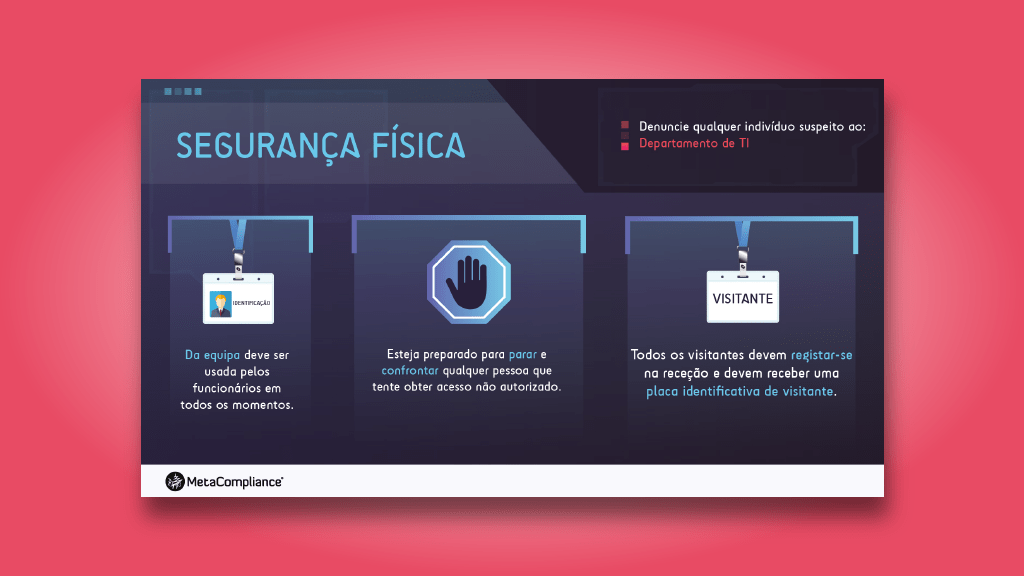

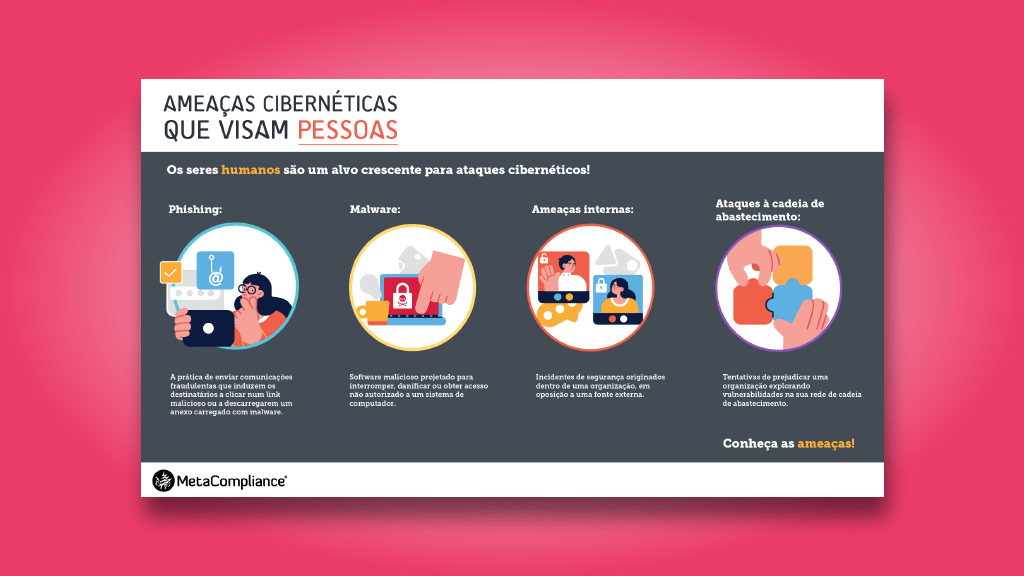

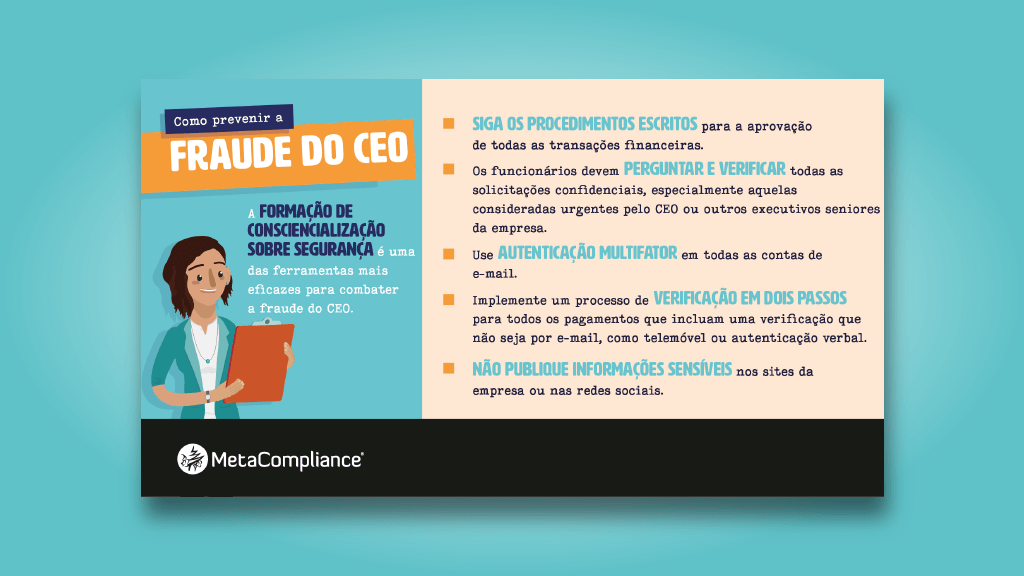

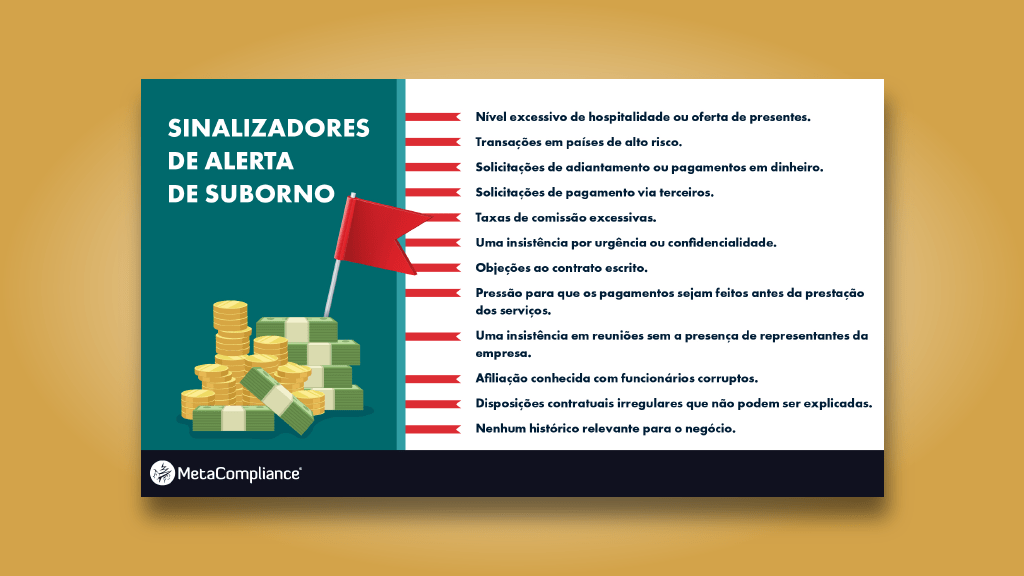

Criar uma cultura consciente da segurança e promover a sensibilização para as ameaças à cibersegurança

Glossário de termos de cibersegurança obrigatórios

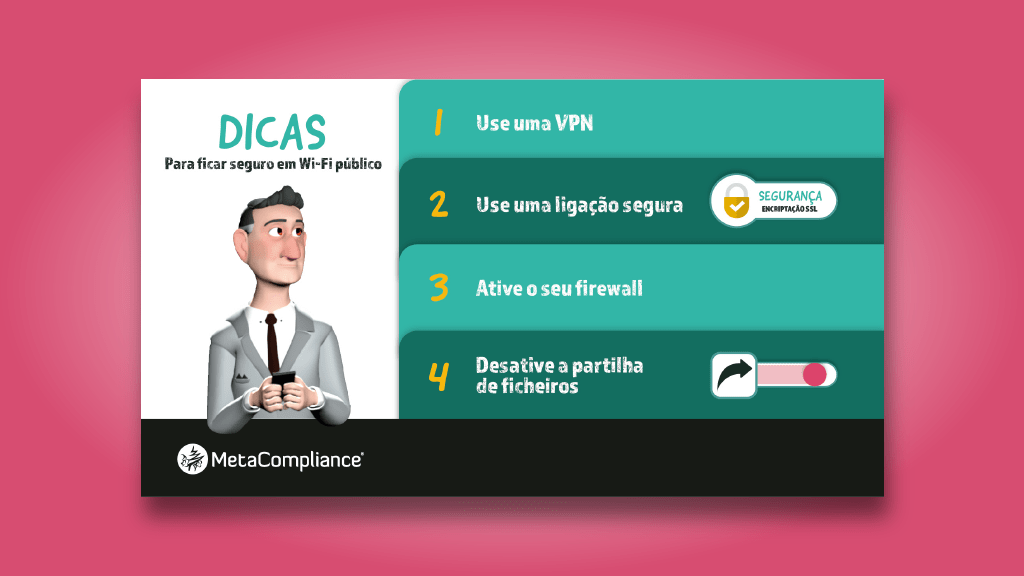

Descarregue os nossos activos de sensibilização gratuitos para melhorar a sensibilização para a cibersegurança na sua organização

O melhor guia para implementar uma aprendizagem eficaz sobre cibersegurança

Descarregue estes cartazes gratuitos para aumentar a vigilância dos empregados

Saiba como estamos a ajudar os nossos clientes a promover comportamentos positivos nas suas organizações

Audite a sua formação de sensibilização e compare a sua organização com as melhores práticas

Sobre

Com mais de 18 anos de experiência no mercado da cibersegurança e da conformidade, a MetaCompliance oferece uma solução inovadora para a sensibilização do pessoal para a segurança da informação e para a automatização da gestão de incidentes. A plataforma MetaCompliance foi criada para responder às necessidades dos clientes de uma solução única e abrangente para gerir os riscos pessoais relacionados com a cibersegurança, a proteção de dados e a conformidade.

Saiba por que a Metacompliance é o parceiro de confiança para o treinamento de conscientização sobre segurança

Junte-se a nós e torne a cibersegurança pessoal

Conheça a Equipa de Liderança da MetaCompliance

Facilitamos o envolvimento dos funcionários e a criação de uma cultura de consciencialização cibernética