Le preoccupazioni globali per la rapida diffusione del coronavirus (COVID-19) hanno fatto sì che molte organizzazioni abbiano dovuto ordinare ai propri dipendenti di lavorare da casa.

Da quando l’Organizzazione Mondiale della Sanità ha dichiarato il Coronavirus una pandemia globale, ci sono stati sforzi concertati per contenere la diffusione del virus e ridurre l’infezione.

Per proteggere i dipendenti e garantire la continuità aziendale, le organizzazioni di

hanno dovuto adattarsi rapidamente alla situazione e mettere in atto piani

per mobilitare una forza lavoro remota.

Naturalmente, per molte organizzazioni, soprattutto nel settore tecnologico

, il lavoro da remoto non è un concetto nuovo, ma non c’è dubbio che presenta

un serio rischio per la sicurezza che può lasciare le reti IT aziendali, i sistemi e i dispositivi

altamente vulnerabili agli attacchi.

I criminali informatici non tarderanno ad approfittare di eventuali lacune nella sicurezza, quindi è fondamentale che i dipendenti sappiano riconoscere le minacce e le vulnerabilità delle risorse informative aziendali quando lavorano da remoto.

Per evitare la compromissione dei preziosi dati aziendali durante la pandemia di coronavirus, i dipendenti devono seguire una serie di pratiche di sicurezza:

I comportamenti da tenere in caso di Coronavirus (Covid-19) - Video eLearning

1. Non cliccare su link o scaricare allegati da fonti sconosciute.

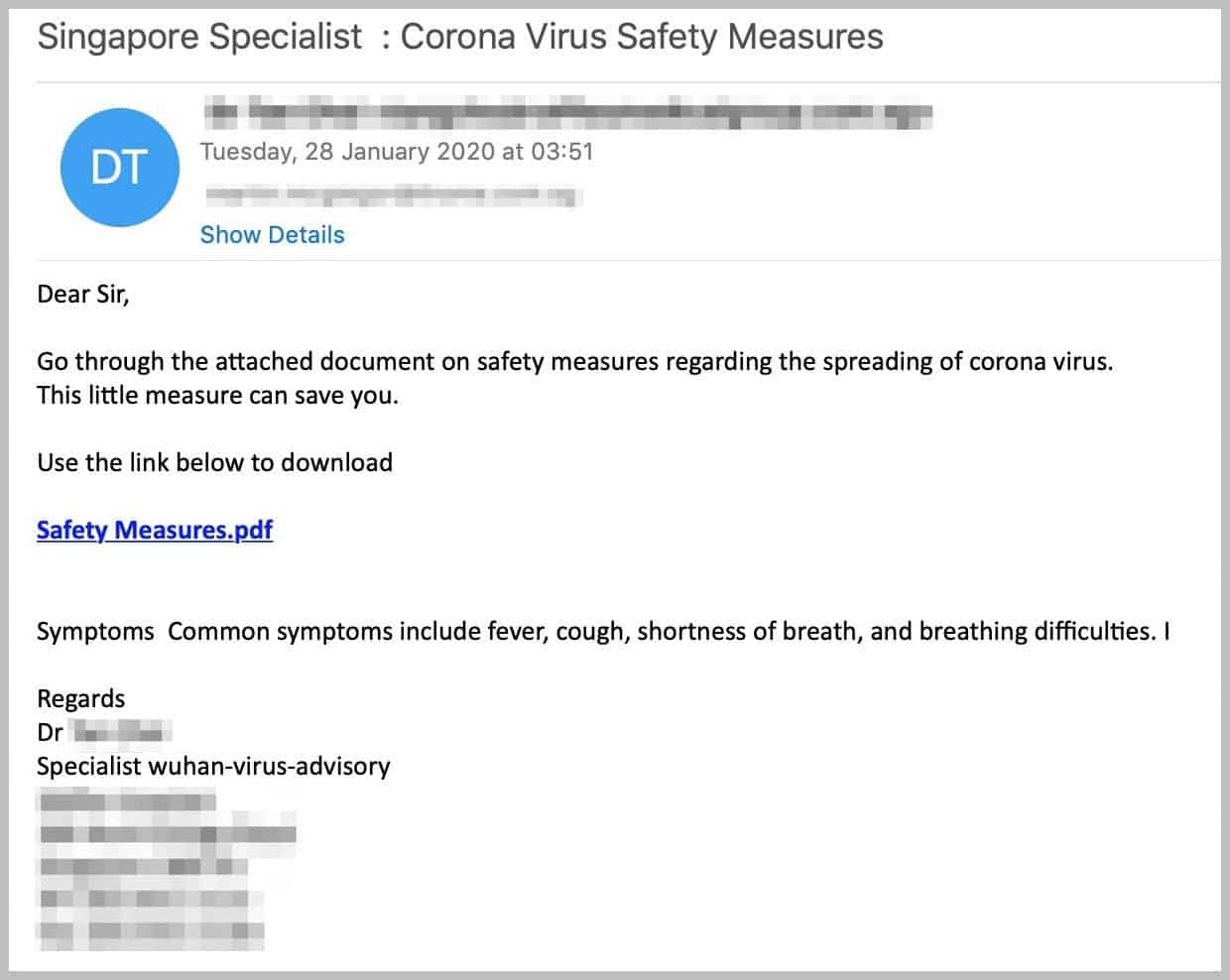

Che tu sia in ufficio o a casa, il phishing rimane il modo più semplice per gli hacker di rubare le tue informazioni personali e installare malware sul tuo dispositivo. I truffatori spesso si fingono un’azienda legittima o una fonte affidabile per indurti a cliccare su un link o a scaricare un allegato dannoso. Nelle ultime settimane, c’è stata una massiccia ondata di email di phishing sul Coronavirus, in quanto i truffatori cercano di approfittare della sete di conoscenza del pubblico sul virus. Le e-mail di phishing cercano di attirare le vittime con offerte di disinfettanti per le mani e mascherine a basso costo, consigli da parte di esperti, cure miracolose e, in generale, qualsiasi altro aggancio che possa invogliare l’utente a cliccare su un link.

I segnali di allarme da tenere d’occhio sono: un saluto generico, una grammatica scorretta, un senso di urgenza, un linguaggio minaccioso, un URL non corrispondente, errori di ortografia, offerte speciali o la richiesta di informazioni personali.

2. Usa una VPN (Virtual Private Network) per una maggiore sicurezza.

Una VPN, o Virtual Private Network, è un ottimo strumento per proteggere la tua privacy online. Ti permette di navigare in internet in modo sicuro e protetto, instradando la tua connessione attraverso un server e nascondendo le tue connessioni online. Cripta efficacemente tutti i tuoi dati in modo che un hacker non possa sapere cosa stai facendo online o in quale parte del mondo ti trovi. In poche parole, i tuoi dati sono al sicuro e la tua attività su internet non è rintracciabile.

Le VPN possono essere utilizzate su una serie di dispositivi come PC, laptop, telefoni o tablet e forniscono un ulteriore livello di sicurezza alle reti private e pubbliche, come gli hotspot Wi-Fi. Gli utenti possono lavorare online in tutta sicurezza senza che nessuno possa spiare la loro attività online.

3. Crea password forti

Uno dei modi più semplici per gli hacker di accedere ai

dati sensibili dell’azienda è quello di indovinare le password. Il 60%

delle persone utilizza lo stesso nome utente e la stessa password per tutti i propri account, quindi se

gli hacker riescono ad accedere a un account, possono potenzialmente accedere a

tutti.

Se sei uno dei pochi colpevoli, devi immediatamente

cambiare le tue password prima di lavorare da casa in remoto. Una

password forte dovrebbe avere una lunghezza compresa tra 8 e 15 caratteri, un mix di lettere

maiuscole e minuscole e includere numeri o simboli. Per una maggiore sicurezza, è possibile creare una

passphrase, ovvero una password composta da una frase o

combinazione di parole. La prima lettera di ogni parola costituirà la base della

password e le lettere possono essere sostituite da numeri e simboli per aggiungere un’ulteriore

linea di difesa.

Quando scegli una passphrase, evita l’uso di:

- Il tuo nome in qualsiasi forma o abbreviazione

- Il nome di parenti stretti o animali domestici

- Il tuo nome utente

- Date di nascita o anniversari

- Citazioni famose

4. Aggiorna regolarmente il software antivirus

Uno dei modi più importanti per difendersi dagli attacchi informatici quando si lavora da casa è l’installazione di un software antivirus aggiornato. Il software antivirus è la prima linea di difesa per rilevare le minacce sul tuo computer e bloccare l’accesso agli utenti non autorizzati.

Oltre a installare un software antivirus, è fondamentale assicurarsi che il tuo software sia regolarmente aggiornato per evitare che gli hacker possano accedere al tuo computer attraverso le vulnerabilità dei sistemi più vecchi e obsoleti. Ignorare le notifiche di aggiornamento potrebbe mettere in serio pericolo la sicurezza della tua organizzazione.

5. Evita di usare il Wi-Fi pubblico

Utilizzare il Wi-Fi pubblico gratuito è un’attività rischiosa che può rappresentare una vera e propria minaccia per la sicurezza della tua azienda. Il Wi-Fi pubblico non richiede alcuna autenticazione per stabilire una connessione di rete, consentendo agli hacker di accedere direttamente a dispositivi non protetti sulla stessa rete aperta non criptata. Gli hacker possono quindi rubare informazioni preziose come password di accesso, dati della carta di credito, informazioni personali o possono installare malware per spiare la tua attività online.

6. Attiva l’autenticazione a due fattori

Se non hai impostato l’autenticazione a due fattori

sui tuoi account di lavoro, è il momento di iniziare. L’autenticazione a due fattori

offre un ulteriore livello di difesa per proteggere la sicurezza dei

tuoi account e-mail. Oltre alla password, l’autenticazione a due fattori

richiede una seconda informazione per confermare la tua identità. Questo riduce

la possibilità che un hacker possa accedere facilmente ai tuoi account.

Esistono diversi siti di autenticazione a due fattori che possono essere utilizzati per questo processo. Una volta effettuata la registrazione, puoi accedere ai tuoi account come di consueto e inserire la tua password. Una volta effettuata questa operazione, il sito di autenticazione a due fattori invierà al tuo telefono un codice unico che dovrai inserire per poter accedere al tuo account.

7. Proteggi il router e il Wi-Fi di casa

Durante la configurazione iniziale della tua rete domestica ti

verrà chiesto di creare un nome di rete visibile al pubblico, altrimenti noto come SSID

(Service Set identifier). La maggior parte dei dispositivi è configurata con un

nome di rete predefinito che è stato assegnato dal produttore. Dovresti immediatamente cambiare

il nome predefinito per rendere più difficile per un hacker sapere che tipo di

router hai, riducendo così le possibilità di attacco.

Dovresti anche aggiornare il software wi-fi per proteggere la sicurezza della tua rete domestica. Il firmware del router, come qualsiasi altro tipo di software, può contenere vulnerabilità che gli hacker cercheranno di sfruttare. La maggior parte dei router non ha l’opzione di aggiornamento automatico, quindi dovrai aggiornare manualmente il software per garantire la protezione della tua rete wi-fi.

Invia un’e-mail a [email protected] se desideri ricevere il file video per il tuo programma di educazione alla sicurezza informatica interna o visita la pagina dei contatti sul nostro sito web.