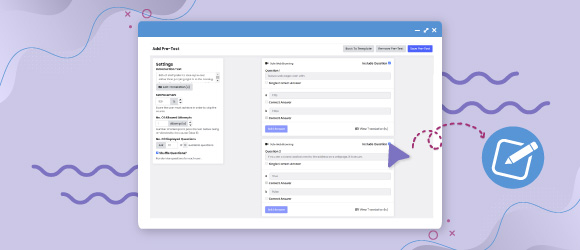

Abbiamo creato una raccolta di modelli di phish localizzati che imitano supermercati globali, tra cui Tesco e Carrefour, oltre a Outlook e Amazon.

Disponibili dal30 gennaio, questi modelli aiuteranno i vostri dipendenti a capire come individuare e difendersi dagli attacchi di phishing.