Il flusso continuo di violazioni di dati di alto profilo ci ha reso acutamente consapevoli di quanto preziosi siano diventati i nostri dati e i danni che possono derivare se cadono nelle mani sbagliate.

Ci sono una serie di motivi per cui gli hacker vogliono mettere le mani sui nostri dati sensibili, ma il più delle volte, tutto si riduce al denaro. I nostri dati possono essere utilizzati per commettere frodi di identità, scambiati sui forum di hacker o venduti al miglior offerente sul dark web.

Il dark web fornisce la piattaforma perfetta per gli hacker per scambiare i loro dati rubati senza paura di rappresaglie. Vi si può accedere solo utilizzando un software specializzato e tutti i siti web ospitati sul dark web sono criptati e non possono essere trovati utilizzando i motori di ricerca o i browser tradizionali.

La maggior parte dei siti nascondono la loro identità utilizzando uno strumento di crittografia Tor. Tor dirige effettivamente il traffico internet attraverso una serie di server proxy gestiti da migliaia di volontari in tutto il mondo. Questo rende estremamente difficile per chiunque identificare l'utente, la sua posizione o le sue abitudini di navigazione.

L'anonimato che questo fornisce lo rende un'enorme attrazione per quegli utenti che vogliono impegnarsi in attività illecite o fraudolente come il traffico di droga, contrabbando di armi, prostituzione, merci contraffatte, per non parlare del massiccio mercato di credenziali e dati personali rubati.

Un recente studio di Digital Shadows ha suggerito che ci sono ben 15 miliardi di credenziali rubate che circolano sul dark web, dandoci un'idea della scala pura di questo mercato.

Questa vasta rete criminale sotterranea opera 24 ore al giorno, 7 giorni alla settimana e fornisce agli hacker il luogo ideale per vendere e trarre profitto dai loro dati rubati.

Ma quanto valgono effettivamente i nostri dati?

Sorprendentemente, non così tanto come si pensa! Ci sono diversi fattori che influenzano il prezzo che i tuoi dati ottengono online, ma tutto si riduce alla domanda e all'offerta. Se c'è una bassa offerta di informazioni particolarmente preziose, allora queste diventeranno ovviamente più attraenti per i criminali.

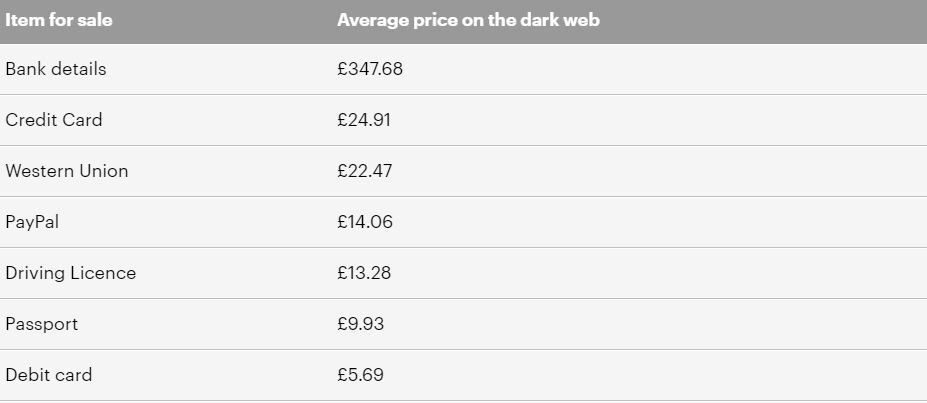

Ci sono anche prezzi diversi per i diversi tipi di dati. Una delle merci più calde da comprare in questa rete sotterranea sono le informazioni personali identificabili (PII) rubate. Si tratta di dati che possono essere utilizzati per identificare o localizzare un individuo e tipicamente includono nomi utente, password e dettagli di contatto.

Anche le informazioni sanitarie personali (PHI) sono diventate sempre più preziose e possono essere vendute per qualsiasi cosa tra i 100 e i 350 dollari. Questi dati possono includere date di nascita, nomi di parenti, procedure mediche, risultati di test, e in alcuni casi informazioni finanziarie e fedine penali.

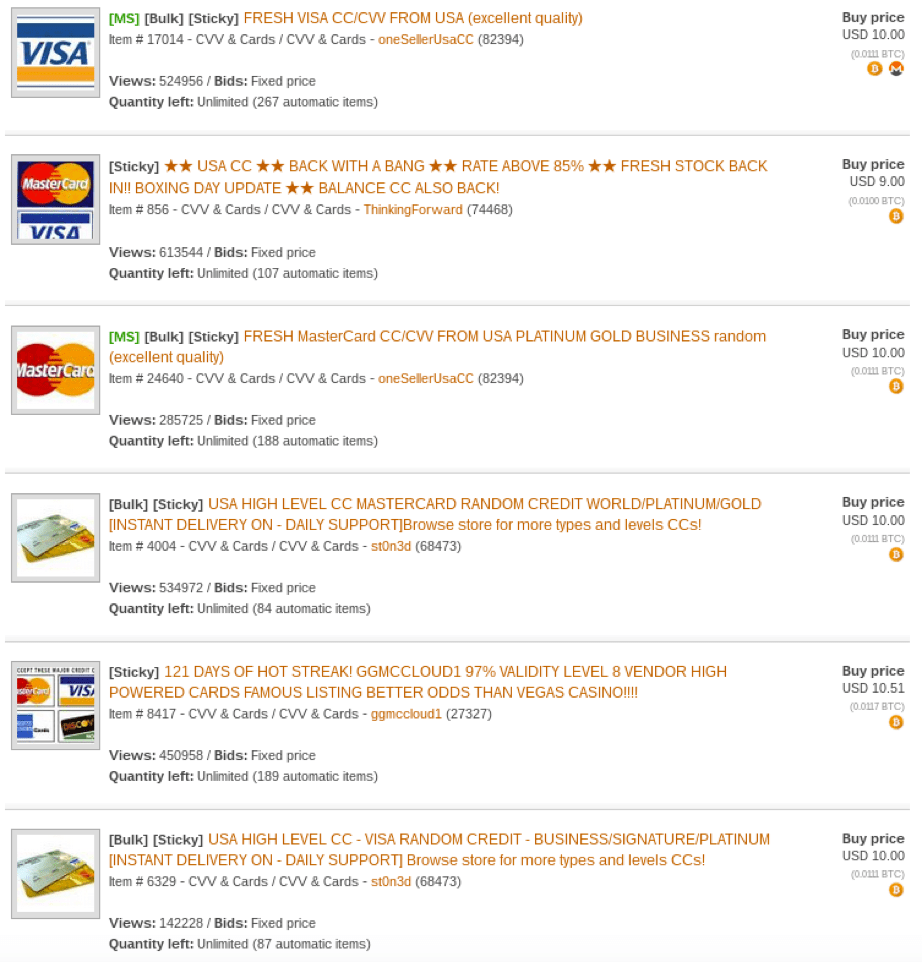

Le informazioni sulle carte di credito sono uno degli insiemi di dati più comunemente trafficati sul dark web e sono vendute per qualsiasi cosa tra le 5 e le 30 ster line per carta.

Un recente rapporto del servizio di comparazione di reti private virtuali (VPN) Top10VPN.com, ha scoperto che i dettagli di accesso ai social media possono essere acquistati per appena 1 sterlina, mentre uno dei set di dati più ricercati include i dettagli dei conti bancari violati, che possono essere acquistati per circa 347 sterline.

Una delle ragioni principali per cui i nostri dati vengono scambiati a prezzi così bassi è che gli hacker possono ottenerli così facilmente. Questo è in parte alimentato dall'enorme aumento delle violazioni di dati e dai miliardi di record riservati che vengono esposti ogni anno.

È interessante notare che dopo che British Airways è stata violata nel 2018, i dettagli dell'account BA hanno inondato il dark web e potrebbero essere acquistati per 31,94 sterline, un aumento di prezzo del 375% rispetto all'anno precedente.

È chiaramente un mercato lucrativo e finché questa vivace rete sotterranea continuerà a prosperare, gli attacchi informatici rimarranno una minaccia costante per gli individui e le imprese di tutto il mondo. Fortunatamente, ci sono una serie di misure che possiamo prendere per proteggere i nostri dati online:

Come proteggere i tuoi dati online

- Creare password forti e uniche

Una password forte dovrebbe essere lunga tra i 10-15 caratteri, un mix di lettere maiuscole e minuscole e includere numeri o simboli. Per maggiore sicurezza, si può creare una passphrase che è una password composta da una frase o una combinazione di parole. La prima lettera di ogni parola costituirà la base della tua password e le lettere possono essere sostituite da numeri e simboli per renderla ancora più sicura.

- Non cliccare mai su link sospetti

Letruffe di phishing sono studiate con cura per indurti a inserire informazioni confidenziali come un numero di conto, una password o una data di nascita cliccando su un link. Il messaggio può anche includere un allegato che una volta aperto infetterà direttamente il tuo computer con malware. Le bandiere rosse spesso includono un URL non corrispondente, scarsa ortografia e grammatica, richieste di informazioni sensibili, corrispondenza inaspettata, o l'uso di un linguaggio minaccioso o urgente.

- Fate attenzione a ciò che pubblicate online

Per ridurre la possibilità di essere violato, pensa più attentamente a ciò che pubblichi online. Approfitta delle opzioni di privacy avanzate, limita l'accesso a chi non conosci e crea password forti per i tuoi account di social media.

- Installare un software anti-virus

Il software antivirus rileva le minacce sul vostro computer e blocca l'accesso agli utenti non autorizzati. Il software dovrebbe anche essere aggiornato regolarmente per evitare che gli hacker possano accedere al vostro computer attraverso le vulnerabilità dei programmi più vecchi e obsoleti. Gli aggiornamenti regolari del software assicurano di avere le versioni più aggiornate rilasciate dal produttore, riducendo così le possibilità di attacco.

- Evitare di usare il Wi-Fi pubblico

IlWi-Fi pubblico non richiede alcuna autenticazione per stabilire una connessione di rete, permettendo l'accesso diretto a dispositivi non protetti sulla stessa rete non criptata. Una VPN può essere utilizzata per crittografare la tua connessione internet rendendola sicura e proteggendo la tua privacy. Altre misure di sicurezza includono la disattivazione della condivisione, l'accesso a siti sicuri e lo spegnimento del Wi-Fi quando non è in uso.