Il phishing, in tutte le sue forme, dalle e-mail malevole all'SMShing (text phishing), dal social post phishing al Vishing (phone call phishing), fa ormai parte della vita quotidiana di un'organizzazione.

Tuttavia, le e-mail di phishing sono di gran lunga la forma più comune di phishing.

Cosa sono le e-mail di phishing?

Le e-mail di phishing sono messaggi fraudolenti inviati da criminali informatici che si spacciano per entità legittime, con l'obiettivo di ingannare i destinatari e indurli a divulgare informazioni sensibili o a eseguire azioni dannose, come cliccare su link dannosi o scaricare malware.

Secondo la ricerca "2021 Cybersecurity Threat Trends Report" di Cisco, circa il 90% delle violazioni di dati inizia con e-mail di phishing. Il rapporto suggerisce che nell'86% delle organizzazioni almeno una persona clicca su un link di phishing. Ma, ovviamente, basta un solo clic per essere infettati da ransomware o per esporre dati sensibili, ecc.

Comprendere le tattiche utilizzate in alcune delle forme più comuni di attacchi e-mail di phishing e come i dipendenti possono evitarle aiuta a ridurre il rischio informatico. Ecco cinque esempi di e-mail di phishing e come impedire ai dipendenti di correre rischi.

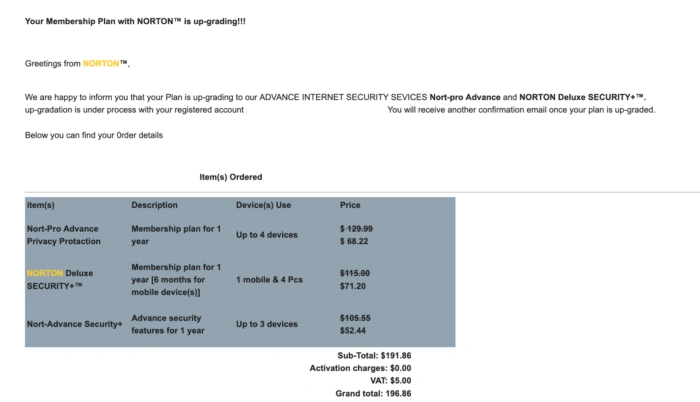

La truffa delle fatture false

Una delle truffe preferite dai phisher è quella delle fatture false. I truffatori inviano messaggi di posta elettronica contenenti fatture false, sperando di catturare un dipendente ignaro. Purtroppo, se la fattura falsa viene pagata o se viene fatta una domanda sulla fattura al truffatore, è probabile che vengano rubati denaro o dati personali.

Il tipo di fattura inclusa nelle e-mail di phishing varia, ma gli esempi includono i seguenti:

Fatturazione di prodotti per la sicurezza come il software antivirus

- Fatture scadute da fornitori falsi

- Email di scadenza del pagamento del dominio che avvisano che se non si agisce, il sito web e le email non saranno più disponibili

- Fatture di raccolta fondi e di beneficenza, spesso con l'offerta di un annuncio o di un articolo in una pubblicazione di beneficenza.

- La Business Email Compromise (BEC) è una forma altamente sofisticata e mirata di truffa delle fatture false.

Come evitare le truffe delle fatture false

Le truffe sulle fatture possono essere molto sofisticate e i truffatori prendono di mira persone specifiche, come i responsabili della contabilità o i direttori finanziari. Le e-mail sembrano autentiche e spesso contengono un messaggio urgente del tipo "paga subito o subisci le conseguenze".

Utilizzate le simulazioni di phishing che forniscono una formazione basata sui ruoli per individuare le tipologie di utenti più a rischio di truffe con fatture false. I simulatori di phishing basati sui ruoli vi permetteranno di adattare le vostre campagne di phishing simulate in modo da riflettere le sfide reali che determinati reparti e personale devono affrontare.

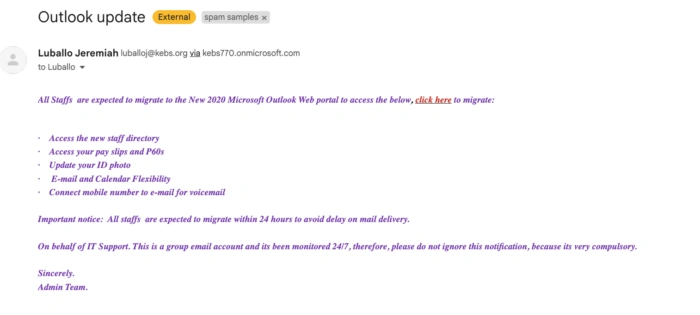

False e-mail di assistenza tecnica

Creare un senso di urgenza e di conformità sono due delle tecniche di manipolazione utilizzate dai truffatori per indurre i dipendenti a cliccare su link dannosi o a scaricare allegati infetti. Un esempio di queste manipolazioni comportamentali è rappresentato dalle e-mail di phishing che fingono di provenire dall'assistenza tecnica.

Nell'esempio che segue, si vede che il personale viene sollecitato a passare a un nuovo portale web per accedere a importanti informazioni personali e aziendali, comprese le buste paga. L'e-mail ricorda al personale che ha solo 24 ore per adeguarsi.

L'e-mail contiene un link a un sito Web dannoso. Se il dipendente clicca su questo link e vi accede, gli verrà richiesto di inserire le credenziali di accesso e i dati personali esistenti. Se lo fa, questi dati verranno rubati e i truffatori utilizzeranno le credenziali di accesso per accedere al portale vero e proprio.

Come evitare le false e-mail di assistenza tecnica

Tutto il personale è esposto al rischio di questo tipo di e-mail di phishing speculativo. La formazione generale sulla sicurezza dovrebbe essere utilizzata per istruire tutti i dipendenti, in tutti i reparti, su come essere sicuri online.

La formazione su come i criminali informatici manipolano il comportamento umano è fondamentale per addestrare i dipendenti sulle tattiche utilizzate dai truffatori nella creazione di e-mail di phishing. I programmi di formazione di sensibilizzazione alla sicurezza efficaci si avvalgono di un apprendimento puntuale che sfrutta le opportunità di riqualificare i comportamenti scorretti in materia di sicurezza.

La formazione generale sulla sicurezza dovrebbe essere utilizzata insieme a esercitazioni di phishing simulato che affrontano specificamente questo tipo di minaccia. Si tratta di e-mail che sembrano provenire da dipartimenti interni e che utilizzano tattiche come l'urgenza e la minaccia di sanzioni se non si agisce.

Truffe fiscali

Le truffe fiscali aumentano spesso di volume durante la stagione fiscale, ma possono verificarsi in qualsiasi momento. Spesso queste e-mail offrono un rimborso fiscale. Tuttavia, l 'HMRC afferma esplicitamente sul suo sito web che: "L'HMRC non invierà mai notifiche via e-mail su sconti o rimborsi fiscali.."

Le e-mail di truffa fiscale hanno in genere un aspetto realistico e spesso sono ben composte. I truffatori utilizzano il logo dell'HMRC e il relativo marchio per far sembrare legittime le e-mail di phishing. Di solito è presente un link alla pagina di accesso al gateway dell'HMRC. La pagina web a cui rimanda il link è un sito web fasullo che viene utilizzato per raccogliere dati e inviarli ai truffatori dietro la truffa. A volte, questi siti web contengono anche malware e chiunque vi navighi potrebbe ritrovarsi con un dispositivo infetto.

Come evitare le truffe fiscali

Le truffe fiscali possono essere non mirate e inviate a chiunque in un'organizzazione. Tuttavia, le truffe fiscali più efficaci vengono inviate a dipendenti specifici dei dipartimenti finanziari. Pertanto, se da un lato è importante includere le truffe fiscali nelle esercitazioni di phishing simulato per tutti, dall'altro è necessario concentrarsi sulla formazione di chiunque faccia parte del reparto finanziario. In vista della stagione fiscale, raddoppiate la formazione per garantire che i dipendenti, in particolare quelli del reparto finanziario, siano pronti ad affrontare il probabile assalto di queste e-mail di phishing.

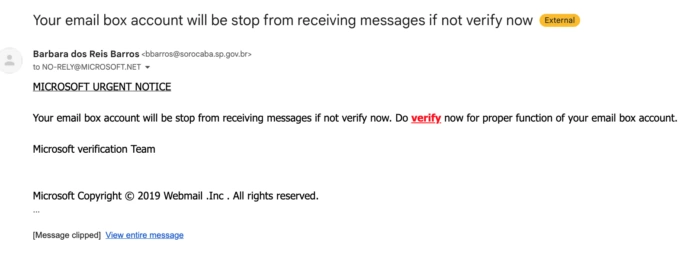

E-mail di phishing: Problema con account e-mail

Supponiamo che un dipendente riceva un'e-mail dal suono urgente che lo informa che il suo account di posta elettronica sta per essere sospeso o che deve essere aggiornato con urgenza. In questo caso, potrebbe sentirsi obbligato a cliccare sul link per risolvere il "problema". Tuttavia, questa e-mail potrebbe essere una truffa di phishing che porta al furto delle credenziali.

L'esempio di e-mail di phishing riportato di seguito mostra come il marchio Microsoft sia stato utilizzato per aggiungere peso all'affermazione che l'account e-mail dell'utente è a rischio. Il link nell'e-mail è dannoso e porta l'utente a un sito web che sembra una pagina di accesso a Microsoft Office 365.

Microsoft è spesso nella top five dei marchi più spoofati utilizzati nei messaggi di phishing. Secondo Cisco, i cinque marchi più falsificati nel primo trimestre del 2022 sono:

- LinkedIn (relativo al 52% di tutti gli attacchi di phishing a livello globale)

- DHL (14%)

- Google (7%)

- Microsoft (6%)

- FedEx (6%)

Come evitare la mail di phishing "problema di posta elettronica Microsoft"

I truffatori spesso utilizzano Microsoft e altri marchi noti per dare ai dipendenti un falso senso di sicurezza. La fedeltà e la fiducia nel marchio vengono sfruttate per far sì che le vittime si impegnino nel messaggio di posta elettronica e clicchino sul link dannoso. In questo caso, le esercitazioni di phishing simulato possono addestrare i dipendenti a diffidare delle e-mail di marca che includono tattiche di manipolazione del comportamento come l'urgenza.

Truffa di Google Docs

Le aziende utilizzano regolarmente Google docs per acquisire documenti e idee e collaborare con i colleghi. Nel 2020, Google GSuite contava oltre 6 milioni di aziende abbonate al servizio. Questi numerosi utenti rendono Google una proposta appetibile per i truffatori.

Un recente attacco basato sul phishing che utilizza GSuite per agganciare un bersaglio dimostra quanto possano essere innovativi gli hacker. In questa truffa, un truffatore crea un documento Google e poi commenta al suo interno utilizzando la notazione @ per colpire un utente specifico. In questo modo Google invia un'e-mail di notifica del commento nella casella di posta dell'obiettivo. L'e-mail di Google è autentica, ma contiene un commento incorporato. Questo commento contiene in genere link dannosi che, se cliccati, portano il dipendente a un sito web dannoso.

Google ha recentemente aggiornato i commenti in modo che le persone possano vedere chi ha lasciato il commento. Tuttavia, i truffatori aggiornano costantemente le loro tattiche e presto potrebbe apparire una nuova truffa GSuite.

Come evitare le truffe di GSuite Comment (e simili)

Le e-mail di phishing abilmente mascherate possono appoggiarsi a e-mail legittime e a servizi simili, come nel caso della truffa dei commenti di GSuite. Queste truffe sofisticate rendono difficile per i dipendenti riconoscere una truffa.

La formazione sulla sicurezza deve riflettere le politiche aziendali, compreso l'uso di archivi di documenti basati su cloud e chi può o non può collaborare alla documentazione aziendale. Quando si svolge la formazione sulla sicurezza, assicurarsi di avere le informazioni più aggiornate sulle truffe e che i contenuti riflettano le truffe più recenti.

Utilizzate il Security Awareness Training e una piattaforma di phishing simulato che fornisce un eccellente supporto nella costruzione di programmi di formazione basati sui ruoli e che offrono supporto in più lingue e accessibilità.

Inoltre, è essenziale riconoscere che i truffatori cambiano regolarmente le loro tattiche per evitare di essere scoperti. Per questo motivo, è fondamentale effettuare regolarmente corsi di formazione sulla sicurezza nel corso dell'anno.