O phishing, em todas as suas formas, desde o correio eletrónico malicioso ao SMShing (phishing de texto), passando pelo phishing de mensagens sociais e pelo Vishing (phishing de chamadas telefónicas), faz agora parte do quotidiano de uma organização.

Contudo, os e-mails de phishing são, de longe, a forma mais comum de phishing.

O que são e-mails de phishing?

Os e-mails de phishing são mensagens fraudulentas enviadas por cibercriminosos que se fazem passar por entidades legítimas, com o objetivo de enganar os destinatários para que divulguem informações sensíveis ou realizem acções prejudiciais, como clicar em ligações maliciosas ou descarregar malware.

De acordo com investigações do "2021 Cybersecurity Threat Trends Report" da Cisco, cerca de 90% das violações de dados começam com e-mails de phishing. Preocupantemente, o relatório sugere que em 86% das organizações, pelo menos uma pessoa irá clicar num link de phishing. Mas, claro, basta apenas um clique para ficar infectado com um resgate ou a exposição de dados sensíveis, etc.

Compreender as tácticas utilizadas em algumas das formas mais comuns de ataques de phishing por correio electrónico e como os empregados podem evitá-las ajuda a reduzir o risco cibernético. Aqui estão cinco exemplos de e-mails de phishing e de como impedir os empregados de correr riscos.

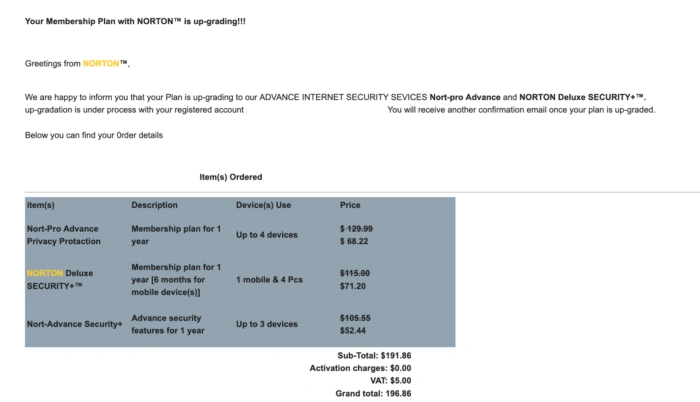

O esquema de facturação falsa

Um favorito entre os pescadores é o esquema de facturação falsa. Os infractores enviam e-mails contendo facturas falsas, na esperança de apanharem um empregado desconhecido. Infelizmente, se a factura falsa for paga ou se for feita uma pergunta sobre a factura ao burlão, dinheiro ou dados pessoais serão provavelmente roubados.

O tipo de factura incluído nos e-mails de phishing varia, mas os exemplos incluem o seguinte:

Facturação de produtos de segurança tais como software anti-vírus

- Facturas em atraso de fornecedores falsificados

- Os e-mails de expiração do pagamento do domínio avisam que, se não agir, o seu website e e-mails não estarão disponíveis

- Angariação de fundos e facturas de caridade, oferecendo frequentemente um anúncio de colocação ou artigo numa publicação de caridade

- O Business Email Compromise (BEC) é uma forma altamente sofisticada e direccionada de fraude de facturas falsas

Como evitar fraudes com facturas falsas

Os esquemas de facturação podem ser muito sofisticados, com fraudadores a visar pessoas específicas, tais como os que trabalham em contas a pagar ou CFOs. As mensagens de correio electrónico parecerão genuínas, muitas vezes incluindo uma mensagem do tipo "pague agora ou sofra as consequências" urgente.

Utilizar phishing simulado que fornece formação baseada em funções para visar os tipos de utilizadores mais expostos ao risco de fraude de facturas falsas. Os simuladores de phishing baseados em funções permitir-lhe-ão adaptar as suas campanhas de phishing simuladas para reflectir os desafios da vida real que departamentos e pessoal específicos enfrentam.

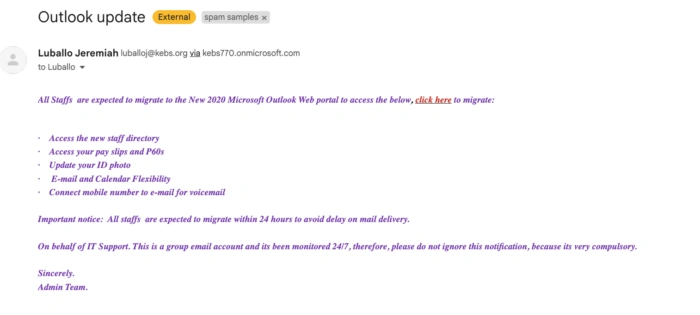

Falsos e-mails de apoio técnico

Criar um sentido de urgência e conformidade são duas das técnicas manipuladoras utilizadas pelos golpistas para enganar os empregados a clicar em ligações maliciosas ou a descarregar anexos infectados. Um exemplo destas manipulações comportamentais é visto em e-mails de phishing que fingem ser de apoio técnico.

No exemplo abaixo, pode ver o pessoal a ser instado a mudar para um novo portal Web para aceder a informações pessoais e empresariais importantes - incluindo os seus recibos de vencimento. O e-mail lembra ao pessoal que têm apenas 24 horas para cumprir.

O e-mail contém um link para um website malicioso. Se o funcionário clicar neste link e navegar para o website, ser-lhe-á pedido que introduza as suas credenciais de login existentes e os seus dados pessoais. Se o fizerem, estes dados serão roubados, e os infractores utilizarão as credenciais de login para acederem ao portal real.

Como evitar falsos e-mails de apoio técnico

Todo o pessoal está em risco com este tipo de e-mails de phishing especulativos gerais. A Formação Geral de Sensibilização para a Segurança deve ser utilizada para educar todos os funcionários, em todos os departamentos, sobre como estar seguro online.

A educação sobre como os cibercriminosos manipulam o comportamento humano é crucial na formação dos funcionários sobre as tácticas utilizadas pelos autores de fraudes quando criam e-mails de phishing. Os programas de Formação de Sensibilização para a Segurança Eficaz utilizarão a aprendizagem point-of-need que utiliza as oportunidades para reeducar o comportamento de segurança deficiente.

A formação geral de sensibilização para a segurança deve ser utilizada em paralelo com exercícios simulados de phishing que abordam especificamente este tipo de ameaça de phishing. Isto são e-mails que parecem ser de departamentos internos e que utilizam tácticas como a urgência e as ameaças de disciplina se não forem tomadas medidas.

Esquemas fiscais

As fraudes fiscais frequentemente aumentam em volume durante a época fiscal, mas podem acontecer em qualquer altura. Muitas vezes, estes e-mails oferecem um reembolso de impostos. No entanto, o HMRC declara explicitamente no seu website: “O HMRC nunca enviará notificações por e-mail sobre descontos ou reembolsos de impostos.”

Os e-mails de fraude fiscal são tipicamente de aspecto realista e muitas vezes bem compostos. Os golpistas usam o logótipo do HMRC e a marca relacionada para ajudar a fazer com que os e-mails de phishing pareçam legítimos. Existe normalmente um link para a página de login do HMRC Gateway. A página web para a qual o link navega é um site falso que é utilizado para recolher dados e enviá-los aos vigaristas por detrás do esquema. Por vezes, estes websites também contêm malware, e qualquer pessoa que navegue nesse website pode acabar por ficar com um dispositivo infectado.

Como evitar fraudes fiscais

As burlas fiscais podem não ser alvo de fraude, sendo enviadas a qualquer pessoa de uma organização. No entanto, as burlas fiscais mais eficazes serão enviadas a funcionários específicos dos departamentos financeiros. Por conseguinte, embora seja importante incluir as fraudes fiscais nos seus exercícios simulados de phishing para todos, deve também concentrar-se em educar qualquer pessoa do departamento financeiro sobre as mesmas. No período que antecede a época fiscal, duplique a sua formação para assegurar que os empregados, particularmente os do departamento financeiro, estejam prontos para a provável investida destes e-mails de phishing.

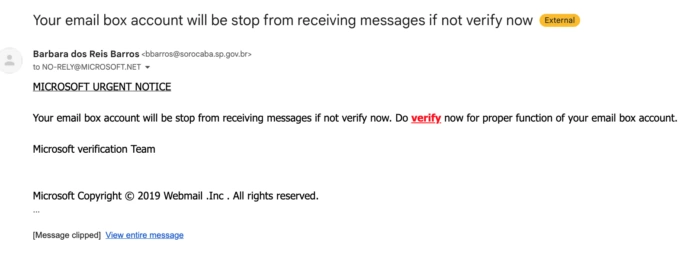

E-mail de phishing: Problema com contas de e-mail

Suponhamos que um empregado recebe um e-mail com um som urgente informando-o que a sua conta de e-mail está prestes a ser suspensa ou que deve ser urgentemente actualizada. Nesse caso, podem sentir-se obrigados a clicar no link para corrigir o "problema". No entanto, este e-mail pode ser um esquema de phishing que leva a credenciais roubadas.

O exemplo de e-mail de phishing abaixo mostra como a marca Microsoft tem sido utilizada para acrescentar peso à alegação de que a conta de e-mail do utilizador está em risco. O link no e-mail é malicioso e leva-os a um website que se parece com uma página de login do Microsoft Office 365.

A Microsoft está frequentemente entre as cinco marcas mais falsificadas utilizadas em mensagens de phishing. De acordo com a Cisco, as cinco marcas mais fal sificadas no primeiro trimestre de 2022 encontram-se no topo da lista:

- LinkedIn (relativo a 52% de todos os ataques de phishing a nível mundial)

- DHL (14%)

- Google (7%)

- Microsoft (6%)

- FedEx (6%)

Como evitar e-mail de phishing “Problema de e-mail da Microsoft”

Os autores de fraudes utilizam frequentemente a Microsoft e outras marcas bem conhecidas para dar aos funcionários uma falsa sensação de segurança. A lealdade e confiança na marca são utilizadas para garantir que as vítimas se envolvam com a mensagem de correio electrónico e cliquem no link malicioso. É aqui que exercícios simulados de phishing podem treinar os funcionários a desconfiar de e-mails de marca que incluem tácticas de manipulação de comportamento, tais como a urgência.

Esquema do Google Docs

As empresas utilizam regularmente o Google docs para captar documentos e ideias e colaborar com os colegas. Em 2020, a Google GSuite tinha mais de 6 milhões de empresas subscritas para o serviço. Estes muitos utilizadores fazem do Google uma proposta desejável para os golpistas.

Uma recente utilização inovadora de um ataque baseado em phishing que usa GSuite para fisgar um alvo mostra como os hackers podem ser inovadores. Neste esquema, um defraudador cria um Documento Google e depois comenta dentro dele usando a notação @ para atingir um utilizador específico. Isto inicia o Google a enviar um e-mail de notificação para a caixa de entrada do alvo sobre o comentário. O e-mail do Google é genuíno, mas tem um comentário incorporado. Este comentário contém tipicamente links maliciosos que, se clicado, levará o funcionário a um website malicioso.

O Google actualizou recentemente os comentários para que as pessoas possam ver quem deixou o comentário. No entanto, os golpistas estão constantemente a actualizar as suas tácticas, e um novo golpe GSuite poderá surgir em breve.

Como evitar fraudes GSuite Comment (e similares)

E-mails de phishing engenhosamente disfarçados podem ser usados para comentar e-mails legítimos e serviços semelhantes, como é o caso do esquema de comentário da GSuite. Estes esquemas sofisticados tornam difícil para os empregados reconhecer um esquema.

A Formação de Sensibilização para a Segurança deve reflectir as políticas da empresa, incluindo a utilização de repositórios de documentos baseados na nuvem e quem pode e não pode colaborar na documentação da empresa. Ao realizar a formação em segurança, assegure-se de que possui a inteligência mais actualizada sobre esquemas fraudulentos e que o conteúdo reflecte os esquemas mais recentes.

Utilizar a Formação de Sensibilização para a Segurança e uma plataforma simulada de phishing que oferece um excelente apoio na construção de programas de formação baseados em papéis e que oferecem suporte em várias línguas e acessibilidade.

Além disso, é essencial reconhecer que os infractores alteram regularmente as suas tácticas para evitar a detecção. Por conseguinte, é vital levar a cabo uma Formação de Sensibilização de Segurança regular ao longo do ano.