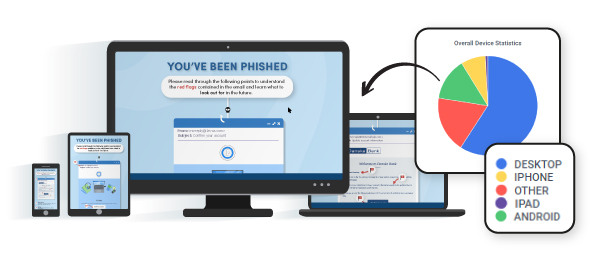

Med Phish Device Report kan administratörer identifiera vilken enhetstyp som används av personal som har interagerat med en phish. På så sätt kan administratörerna upptäcka mönster i beteendet, avgöra var riskerna ligger och om ytterligare utbildning krävs.

MetaBlog

Håll dig informerad om ämnen för utbildning i cybermedvetenhet och minska riskerna i din organisation.

Identifiera enheter som används av Phish-offer

- aclarke

- Visste du att

om författaren

aclarke

Dela detta inlägg

Andra artiklar om utbildning i medvetenhet om cybersäkerhet som du kanske finner intressanta

Cyberresiliens i AI:s tidsålder: Mark Hamill om stress, förfalskning och att hålla sig smart

Luke Noonan

11 augusti 2025

Cybersäkerhet handlar inte om säkerhet. Det handlar om att vara redo när det oväntade händer. Det var kärnbudskapet i Mark Hamills webinar nyligen, Cyber Resilience in

Läs mer "

Portugal närmar sig implementering av NIS2: Vad du behöver veta

Luke Noonan

11 augusti 2025

Portugal är på väg att implementera NIS2 genom att formellt anta EU:s NIS2-direktiv i nationell lagstiftning. Även om lagstiftningen ännu inte har

Läs mer "