5 Häufige Phishing-E-Mails

Veröffentlicht am: 14 Feb. 2023

Zuletzt geändert am: 24 Juli 2025

Phishing in all seinen Formen, von bösartigen E-Mails über SMShing (Text-Phishing) und Social-Post-Phishing bis hin zu Vishing (Telefonanruf-Phishing), gehört heute zum Alltag eines Unternehmens.

Phishing-E-Mails sind jedoch bei weitem die häufigste Form des Phishings.

Was sind Phishing-E-Mails?

Phishing-E-Mails sind betrügerische Nachrichten, die von Cyberkriminellen verschickt werden, die sich als seriöse Unternehmen ausgeben und darauf abzielen, die Empfänger dazu zu verleiten, vertrauliche Informationen preiszugeben oder schädliche Aktionen durchzuführen, z. B. auf bösartige Links zu klicken oder Malware herunterzuladen.

Laut dem„2021 Cybersecurity Threat Trends Report“ von Cisco beginnen rund 90% der Datenschutzverletzungen mit Phishing-E-Mails. Beunruhigenderweise geht der Bericht davon aus, dass in 86 % der Unternehmen mindestens eine Person auf einen Phishing-Link klickt. Aber natürlich ist nur ein Klick nötig, um mit Ransomware infiziert zu werden oder sensible Daten preiszugeben, usw.

Wenn Sie die Taktiken verstehen, die bei einigen der häufigsten Formen von Phishing-E-Mails verwendet werden, und wissen, wie Mitarbeiter sie vermeiden können, können Sie das Cyberrisiko verringern. Hier sind fünf Beispiele für Phishing-E-Mails und wie Sie Ihre Mitarbeiter davon abhalten können, Risiken einzugehen.

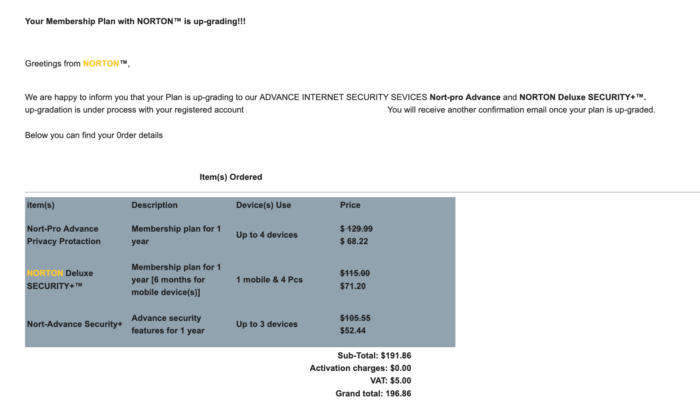

Der Betrug mit den gefälschten Rechnungen

Ein Favorit unter Phishern ist der Betrug mit gefälschten Rechnungen. Die Betrüger verschicken E-Mails mit gefälschten Rechnungen, in der Hoffnung, einen ahnungslosen Mitarbeiter zu überrumpeln. Wenn die gefälschte Rechnung bezahlt oder eine Anfrage zu der Rechnung an den Betrüger gestellt wird, werden wahrscheinlich Geld oder persönliche Daten gestohlen.

Die Art der in den Phishing-E-Mails enthaltenen Rechnung variiert, aber Beispiele sind die folgenden:

Abrechnung von Sicherheitsprodukten wie z.B. Antiviren-Software

- Überfällige Rechnungen von gefälschten Lieferanten

- E-Mails zum Ablauf der Domain-Zahlung mit der Warnung, dass Ihre Website und E-Mails nicht mehr verfügbar sind, wenn Sie nicht handeln

- Rechnungen von Fundraisern und Wohltätigkeitsorganisationen, die oft eine Anzeigenschaltung oder einen Artikel in einer Wohltätigkeitspublikation anbieten

- Business Email Compromise (BEC) ist eine äußerst raffinierte und gezielte Form des Betrugs mit gefälschten Rechnungen

Wie Sie Betrug mit gefälschten Rechnungen vermeiden

Rechnungsbetrügereien können sehr raffiniert sein. Die Betrüger haben es auf bestimmte Personen abgesehen, z. B. auf Mitarbeiter in der Kreditorenbuchhaltung oder auf Finanzvorstände. Die E-Mails sehen echt aus und enthalten oft eine dringende Nachricht mit dem Inhalt „Zahlen Sie jetzt oder Sie werden die Konsequenzen tragen“.

Verwenden Sie simuliertes Phishing, das rollenbasiertes Training bietet, um die Arten von Benutzern anzusprechen, die am meisten von gefälschten Rechnungen bedroht sind. Mit rollenbasierten Phishing-Simulatoren können Sie Ihre simulierten Phishing-Kampagnen an die realen Herausforderungen anpassen, mit denen bestimmte Abteilungen und Mitarbeiter konfrontiert sind.

Gefälschte E-Mails an den technischen Support

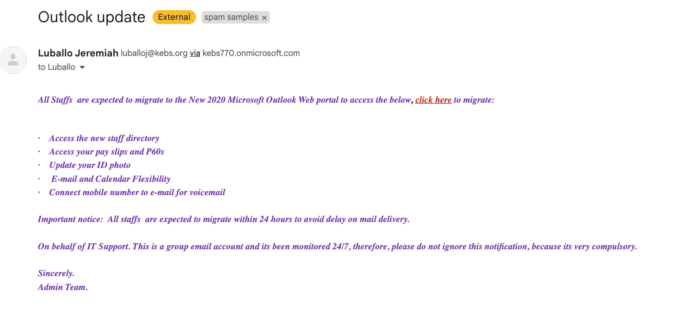

Das Erzeugen eines Gefühls der Dringlichkeit und der Compliance sind zwei der manipulativen Techniken, mit denen Betrüger Mitarbeiter dazu bringen, auf bösartige Links zu klicken oder infizierte Anhänge herunterzuladen. Ein Beispiel für diese Verhaltensmanipulationen sind Phishing-E-Mails, die vorgeben, vom technischen Support zu kommen.

In dem Beispiel unten sehen Sie, wie die Mitarbeiter aufgefordert werden, auf ein neues Webportal umzusteigen, um auf wichtige persönliche und Unternehmensdaten zuzugreifen – einschließlich ihrer Gehaltsabrechnungen. In der E-Mail werden die Mitarbeiter daran erinnert, dass sie nur 24 Stunden Zeit haben, um dem nachzukommen.

Die E-Mail enthält einen Link zu einer bösartigen Website. Wenn der Mitarbeiter auf diesen Link klickt und zur Website navigiert, wird er aufgefordert, seine bestehenden Anmeldedaten und persönlichen Daten einzugeben. Wenn sie dies tun, werden diese Daten gestohlen, und die Betrüger verwenden die Anmeldedaten, um sich beim eigentlichen Portal anzumelden.

Wie Sie gefälschte E-Mails des technischen Supports vermeiden können

Alle Mitarbeiter sind durch diese Art von allgemeinen spekulativen Phishing-E-Mails gefährdet. Allgemeine Sicherheitsschulungen sollten genutzt werden, um alle Mitarbeiter in allen Abteilungen darüber aufzuklären, wie sie sich online schützen können.

Die Aufklärung darüber, wie Cyberkriminelle das menschliche Verhalten manipulieren, ist entscheidend für die Schulung von Mitarbeitern über die Taktiken, die von Betrügern bei der Erstellung von Phishing-E-Mails verwendet werden. Effektive Programme zur Schulung des Sicherheitsbewusstseins setzen auf bedarfsorientiertes Lernen, das Gelegenheiten nutzt, um schlechtes Sicherheitsverhalten zu trainieren.

Allgemeine Schulungen zum Sicherheitsbewusstsein sollten zusammen mit simulierten Phishing-Übungen durchgeführt werden, die sich speziell mit dieser Art von Phishing-Bedrohung befassen. Dabei handelt es sich um E-Mails, die aussehen, als kämen sie von internen Abteilungen und die Taktiken wie Dringlichkeit und Androhung von Disziplinarmaßnahmen verwenden, wenn nicht gehandelt wird.

Steuerbetrug

Steuerbetrügereien häufen sich oft während der Steuersaison, aber sie können jederzeit auftreten. Oft wird in diesen E-Mails eine Steuerrückzahlung angeboten. Allerdings, HMRC erklärt ausdrücklich auf seiner Website: „HMRC wird niemals per E-Mail Benachrichtigungen über Steuererstattungen oder -rückzahlungen versenden..“

Steuerbetrüger-E-Mails sehen in der Regel realistisch aus und sind oft gut komponiert. Die Betrüger verwenden das HMRC-Logo und das dazugehörige Branding, um die Phishing-E-Mails legitim aussehen zu lassen. In der Regel enthält die E-Mail einen Link zur HMRC Gateway Login-Seite. Die Webseite, zu der der Link führt, ist eine gefälschte Website, die dazu dient, Daten zu sammeln und sie an die Betrüger hinter dem Betrug zu senden. Manchmal enthalten diese Websites auch Schadsoftware, und jeder, der auf diese Website geht, könnte ein infiziertes Gerät erhalten.

Wie man Steuerbetrug vermeidet

Steuerbetrügereien können ungezielt sein und an jeden in einem Unternehmen geschickt werden. Die effektivsten Steuerbetrügereien werden jedoch an bestimmte Mitarbeiter in Finanzabteilungen geschickt. Daher ist es zwar wichtig, Steuerbetrügereien in Ihre simulierten Phishing-Übungen für alle einzubeziehen, aber Sie sollten sich auch darauf konzentrieren, alle Mitarbeiter der Finanzabteilung darüber aufzuklären. Verdoppeln Sie im Vorfeld der Steuersaison Ihre Schulungen, um sicherzustellen, dass die Mitarbeiter, insbesondere die der Finanzabteilung, auf den wahrscheinlichen Ansturm dieser Phishing-E-Mails vorbereitet sind.

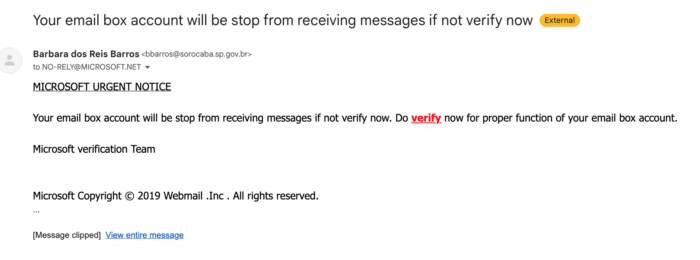

E-Mail Konto Problem Phishing E-Mail

Nehmen wir an, ein Mitarbeiter erhält eine dringend klingende E-Mail, in der er darüber informiert wird, dass sein E-Mail-Konto gesperrt wird oder dringend aktualisiert werden muss. In diesem Fall fühlen sie sich vielleicht gezwungen, auf den Link zu klicken, um das „Problem“ zu beheben. Bei dieser E-Mail könnte es sich jedoch um einen Phishing-Betrug handeln, der zu gestohlenen Anmeldedaten führt.

Das folgende Beispiel für eine Phishing-E-Mail zeigt, wie die Marke Microsoft genutzt wird, um der Behauptung, das E-Mail-Konto des Benutzers sei gefährdet, mehr Gewicht zu verleihen. Der Link in der E-Mail ist bösartig und führt zu einer Website, die wie eine Anmeldeseite für Microsoft Office 365 aussieht.

Microsoft ist häufig unter den fünf am häufigsten gefälschten Marken, die in Phishing-Nachrichten verwendet werden. Laut Cisco sind die fünf meistgefälschten Marken im 1. Quartal 2022 folgende:

- LinkedIn (in Verbindung mit 52% aller Phishing-Angriffe weltweit)

- DHL (14%)

- Google (7%)

- Microsoft (6%)

- FedEx (6%)

Wie Sie das Microsoft E-Mail-Problem vermeiden können Phishing-E-Mail

Betrüger nutzen oft Microsoft und andere bekannte Marken, um Mitarbeitern ein falsches Gefühl der Sicherheit zu vermitteln. Markentreue und Vertrauen werden genutzt, um sicherzustellen, dass die Opfer auf die E-Mail-Nachricht eingehen und auf den bösartigen Link klicken. Hier können simulierte Phishing-Übungen die Mitarbeiter dazu bringen, sich vor Marken-E-Mails in Acht zu nehmen, die Taktiken zur Verhaltensmanipulation wie z. B. Dringlichkeit enthalten.

Google Docs Betrug

Unternehmen nutzen Google Docs regelmäßig, um Dokumente und Ideen zu erfassen und mit Kollegen zusammenzuarbeiten. Im Jahr 2020 hatte Google GSuite über 6 Millionen Unternehmen haben den Dienst abonniert. Diese vielen Nutzer machen Google zu einem begehrten Angebot für Betrüger.

Ein neuartiger Phishing-Angriff, bei dem GSuite verwendet wird, um ein Ziel zu ködern, zeigt, wie innovativ Hacker sein können. Bei diesem Betrug erstellt ein Betrüger ein Google-Dokument und kommentiert es dann mit der @-Notation, um einen bestimmten Nutzer anzusprechen. Dies veranlasst Google, eine Benachrichtigung über den Kommentar an den Posteingang der Zielperson zu senden. Die E-Mail von Google ist zwar echt, enthält aber einen eingebetteten Kommentar. Dieser Kommentar enthält in der Regel bösartige Links, die, wenn sie angeklickt werden, den Mitarbeiter auf eine bösartige Website führen.

Google hat kürzlich die Kommentare aktualisiert, so dass man sehen kann, wer den Kommentar hinterlassen hat. Allerdings aktualisieren Betrüger ständig ihre Taktiken, und es könnte bald ein neuer GSuite-Betrug auftauchen.

Wie man GSuite Comment (und ähnliche) Betrügereien vermeidet

Raffiniert getarnte Phishing-E-Mails können sich an legitime E-Mails und ähnliche Dienste anhängen, wie im Fall des GSuite-Kommentarbetrugs. Diese raffinierten Betrügereien machen es den Mitarbeitern schwer, einen Betrug zu erkennen.

Sicherheitsschulungen sollten die Unternehmensrichtlinien widerspiegeln, einschließlich der Verwendung von Cloud-basierten Dokumentenspeichern und der Frage, wer an Unternehmensdokumenten mitarbeiten darf und wer nicht. Stellen Sie bei der Durchführung von Sicherheitsschulungen sicher, dass Sie über die aktuellsten Informationen zu Betrugsfällen verfügen und dass die Inhalte die neuesten Betrugsversuche widerspiegeln.

Nutzen Sie Security Awareness Training und eine simulierte Phishing-Plattform, die Sie hervorragend bei der Erstellung von Schulungsprogrammen unterstützt, die rollenbasiert sind und mehrere Sprachen und Barrierefreiheit bieten.

Außerdem ist es wichtig zu wissen, dass Betrüger ihre Taktik regelmäßig ändern, um nicht entdeckt zu werden. Daher ist es wichtig, das ganze Jahr über regelmäßige Schulungen zum Thema Sicherheit durchzuführen.