El ransomware es sin duda una de las mayores ciberamenazas que afectan a organizaciones de todo el mundo.

Los piratas informáticos han cambiado sus tácticas y en lugar de dirigirse a los consumidores consumidores, están persiguiendo el dinero y centrando su atención en las empresas, donde el rendimiento de la inversión es mucho mayor.

Los ataques de ransomware contra empresas han aumentado un 363% en el último año y, según el informe de resumen de seguridad de Trend Micro, en 2019 se detectaron más de 61 millones de ataques de ransomware.

Entre los sectores más atacados se encuentran las administraciones locales, las instituciones académicas, el sector tecnológico, la sanidad, la industria manufacturera, los servicios financieros y los medios de comunicación. Sin embargo, todas las industrias y empresas son objetivos potenciales y deberían tomar todas las medidas necesarias para prevenir un ataque.

Desgraciadamente, muchas organizaciones no se de la amenaza con la seriedad suficiente, y sólo cuando reciben un ataque ataque de ransomware que invierten el tiempo y los recursos necesarios en mejorar sus defensas de ciberseguridad. En esta fase, a menudo es demasiado tarde, ya que el daño ya está hecho.

¿Qué es el ransomware?

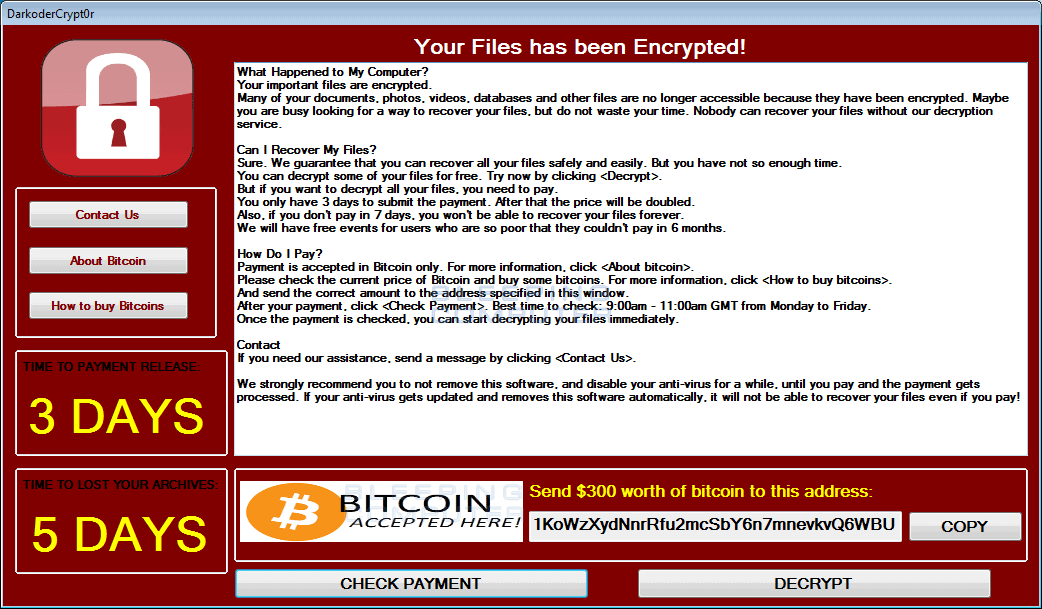

El ransomware es un tipo de malware que impide a los usuarios acceder a su sistema cifrando los archivos y exigiendo el pago de un rescate para desbloquear el sistema. El pago del rescate suele solicitarse en Bitcoin o en otras criptomonedas difíciles de rastrear. Los ciberdelincuentes suelen asignar una fecha límite para el pago del rescate y, si se pasa la fecha límite, el pago del rescate se duplicará o los archivos se bloquearán permanentemente.

Ciertas variantes de ransomware están diseñadas para propagarse rápidamente a otras máquinas de una red. Esto es exactamente lo que ocurrió en el ataque WannaCry de 2017, cuando el ransomware cifró cientos de miles de ordenadores en más de 150 países. En cuestión de horas, el ransomware causó estragos en todo el mundo, paralizando prácticamente un tercio de los centros del NHS del Reino Unido.

¿Cómo se se contagia el ransomware?

El ransomware puede infectar su ordenador de varias formas. La forma más común es a través de correos electrónicos de phishing que contienen enlaces o archivos adjuntos maliciosos. Los correos parecerán proceder de una fuente fiable y, una vez que se haga clic en el enlace o se abra el archivo adjunto, el malware se instalará en el sistema y empezará a cifrar los archivos.

El ransomware también puede ser entregado a través de la conexión de escritorio remoto, sitios web maliciosos, dispositivos de medios extraíbles infectados e incluso aplicaciones de mensajería de medios sociales.

Qué hacer en caso de un ataque de ransomware

1. Aislar las máquinas infectadas

Cuando el ransomware ataca, la velocidad es esencial. Si sospecha que su ordenador ha sido infectado, debe desconectarlo inmediatamente de la red desenchufando el cable ethernet y desactivando el Wi-Fi, el Bluetooth y cualquier otra función de red. El ransomware se propaga a través de la conexión de red, por lo que si puede aislar la máquina infectada, evitará que se propague e infecte otros dispositivos de la red. Si sospecha que más de una máquina ha sido comprometida, aplique las mismas medidas.

2. Notifique a su equipo de seguridad informática

Su equipo de TI debe ser notificado inmediatamente para que pueda contener la propagación del ransomware y poner en marcha los procedimientos correctos para hacer frente al ataque. Aquí es donde entra en juego un plan de respuesta a incidentes. El plan ayudará a garantizar que el incidente se gestione adecuadamente, que se recojan, registren y conserven todas las pruebas y que la situación se resuelva de la forma más rápida y eficaz posible. Proporcionar una línea de tiempo detallada de la violación ayudará a identificar cualquier debilidad en los procedimientos y a mejorar las defensas de seguridad en el futuro.

3. Identificar el tipo de ransomware

Si eres capaz de identificar el tipo de ransomware que se utiliza en el ataque, te ayudará a entender cómo se propaga, qué tipos de archivos cifra y cómo se puede eliminar. Hay muchos tipos diferentes de ransomware, pero los dos más comunes son el ransomware de bloqueo de pantalla y el ransomware de cifrado. El primero es el más fácil de resolver y, a pesar de bloquear todo el sistema, los archivos estarán a salvo hasta que se pague el rescate. El segundo es mucho más difícil de recuperar. En lugar de negar el acceso al usuario, encuentra todos los datos sensibles, los encripta y luego exige un pago para poder descifrar y restaurar los datos.

4. Informar a los empleados

Debe informar inmediatamente a sus empleados de que se ha producido una brecha, explicarles lo que significa para la empresa y exponerles las medidas que va a tomar para mitigar el incidente. Tanto si sus ordenadores han sido infectados directamente como si no, es probable que se produzcan algunas interrupciones operativas mientras se investiga el incidente. Naturalmente, los empleados se preocuparán por el impacto que el ataque tendrá en su trabajo, por lo que es importante ser transparente y mantenerlos completamente informados sobre la evolución de la situación.

5. Cambiar las credenciales de acceso

El ransomware puede propagarse rápidamente reuniendo direcciones IP y credenciales. Si los hackers consiguen comprometer las credenciales administrativas, pueden moverse lateralmente por las redes, cifrar los archivos y borrar las copias de seguridad en el proceso. Para garantizar la seguridad de su sistema y evitar que los hackers frustren sus esfuerzos de recuperación, debe cambiar inmediatamente todas las credenciales de administrador y de usuario.

6. Toma una foto de la nota de rescate

Si es posible, deberías hacer una foto de la nota de rescate con tu teléfono móvil. Esto puede servir de prueba cuando denuncies el incidente a la policía. Esta prueba es necesaria si vas a presentar una reclamación al seguro cibernético y la foto también puede proporcionar más información sobre el método de ataque.

7. Notificar a las autoridades

Es importante notificar a la policía si has sufrido un ataque para que puedan investigar a fondo el incidente y ayudar a evitar que otras empresas corran la misma suerte. Si tu empresa maneja datos de ciudadanos de la UE, el RGPD te obliga a informar a la ICO en un plazo de 72 horas desde que se produzca una violación. No hacerlo podría acarrear multas de hasta el 4 % de la facturación global anual o 20 millones de euros (lo que sea mayor).

8. Nunca pagues el rescate

La Agencia Nacional del Crimen aconseja encarecidamente a las organizaciones que no paguen un rescate, ya que esto anima a los ciberdelincuentes a lanzar nuevos ataques y el círculo vicioso continúa. Si decides pagar un rescate, no hay garantía de que vayas a recuperar tus archivos y, en todo caso, aumenta las posibilidades de que vuelvan a atacarte en el futuro.

9. Actualizar los sistemas de seguridad

Una vez superado el incidente, tendrá que realizar una auditoría de seguridad y actualizar todos los sistemas. Las actualizaciones deben instalarse en cuanto estén disponibles para evitar que los piratas informáticos aprovechen las vulnerabilidades de las versiones anteriores del software. La aplicación periódica de parches garantizará que las máquinas se mantengan actualizadas, estables y a salvo del malware.

10. Recuperación de copias de seguridad

La clave para recuperarse rápidamente de un ataque de ransomware es asegurarse de tener copias de seguridad actualizadas de los archivos importantes. La regla 3-2-1 es un enfoque de buenas prácticas para las copias de seguridad y la recuperación. Siguiendo esta regla, deberías tener 3 copias de tus datos en dos formatos de almacenamiento diferentes, con al menos una copia ubicada fuera del sitio. Esto le permitirá recuperar sus datos rápidamente sin ser chantajeado para que pague un rescate.

Cómo prevenir ataques de ransomware

- Los empleados deben recibir una formación periódica de concienciación sobre la ciberseguridad para que conozcan la evolución de las ciberamenazas y sepan cómo detectar las primeras fases de un ataque.

- Haga una copia de seguridad de los datos de forma regular.

- Restringir los permisos de los usuarios para instalar y ejecutar aplicaciones de software. Esto puede limitar la capacidad del malware para propagarse por la red.

- Actualice regularmente el software y asegúrese de instalar los parches en cuanto estén disponibles.

- Instale software antivirus en todos los dispositivos.

- Analice todos los correos electrónicos entrantes y salientes para detectar amenazas.

- Siga las buenas prácticas de seguridad para minimizar el riesgo de infección - Evite hacer clic en enlaces o descargar archivos adjuntos de fuentes desconocidas.

- Configure los cortafuegos para bloquear el acceso a direcciones IP maliciosas.

- Cree contraseñas seguras y active la autenticación multifactorial para aumentar la seguridad de las cuentas.

El phishing es la causa número uno de todos los ciberataques y sigue siendo una de las formas más fáciles de robar datos valiosos y distribuir ransomware. MetaPhish, el software de simulación de phishing de MetaCompliance, ha sido creado para proporcionar una poderosa defensa contra estas amenazas y permite a las organizaciones averiguar lo susceptible que es su empresa al phishing. Póngase en contacto con nosotros para obtener más información sobre cómo utilizar MetaPhish para proteger su empresa.