Los incidentes de seguridad pueden tener un impacto drástico en las empresas, causando graves daños organizativos y financieros. Por lo tanto, cuando se trata de salvaguardar datos sensibles y protegerse contra las ciberamenazas, es primordial comprender cómo gestionar los incidentes de seguridad de la información. La respuesta a incidentes de ciberseguridad abarca una serie de estrategias y protocolos destinados a detectar, mitigar y recuperarse eficazmente de las brechas de seguridad. Mediante la aplicación de planes sólidos de respuesta a incidentes, las organizaciones pueden minimizar el impacto de los incidentes de seguridad y garantizar la continuidad del negocio.

Mejorar la seguridad de la información mediante enfoques centrados en el ser humano

Las causas de los incidentes de seguridad son, en gran medida, errores humanos. Aplicar procedimientos y procesos correctos sólo es posible si una empresa tiene una cultura de seguridad muy buena y abierta a los errores. Fundamentalmente, la gestión correcta puede dividirse en 3 áreas:

- Seguimiento de los incidentes de seguridad de la información

- Recogida de pruebas

- Reacción ante incidentes de seguridad de la información

Las normas ISO 27000 proporcionan excelentes directrices para gestionar correctamente los incidentes de seguridad de la información. Este marco debe utilizarse en función del tamaño de la empresa.

Diferencia entre suceso de seguridad e incidente de seguridad

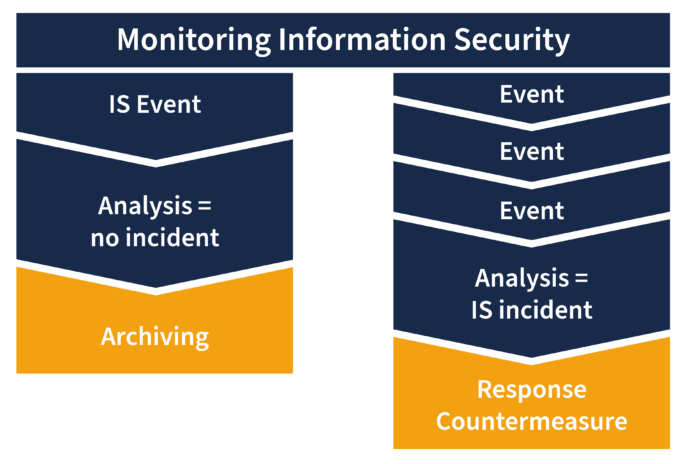

Un evento de seguridad de la información se produce siempre que se ha identificado un suceso en un sistema, servicio o red que indica una posible infracción de las directrices de seguridad o una circunstancia desconocida hasta el momento que podría ser relevante para la seguridad. Por lo tanto, en el caso de un suceso, todavía no es posible informar sobre los efectos o la situación exacta de peligro. En cambio, un incidente de seguridad es un suceso que se ha producido y que muy probablemente ha puesto en peligro las operaciones de la empresa y la seguridad de la información. Así pues, uno de los principales componentes de una gestión adecuada es el correcto seguimiento y análisis de los incidentes, como muestra el siguiente gráfico:

Cómo reducir los incidentes de seguridad de la información

La cultura de seguridad influye significativamente en el número y el impacto de los incidentes de seguridad de la información en una empresa. Debe existir una estructura clara en la empresa sobre cómo proceder, que cada persona implicada haya interiorizado. Esto crea seguridad. Si el procedimiento es claro, se reduce la tasa de errores y las tareas y los canales de comunicación pueden procesarse con mayor eficacia. También es necesaria una separación clara entre eventos e incidentes para permitir una priorización significativa. Además, los errores deben poder comunicarse abiertamente para que no se oculten los sucesos y para que el factor tiempo pueda utilizarse para las reacciones y contramedidas posteriores.

Amenazas persistentes avanzadas (APT) - Ciberataques selectivos

Las APT son ataques dirigidos contra personas, empresas o instituciones seleccionadas. En el proceso, se obtiene acceso permanente a una red, con el objetivo de propagarse a otros sistemas informáticos. El perfil de los atacantes se caracteriza por un alto nivel de motivación y un uso muy elevado de recursos. Las organizaciones delictivas suelen estar detrás de estos ataques, que tienen graves consecuencias.

Para limpiar los efectos de tales incidentes de la mejor manera posible, se requiere una estructura y unos diagramas de flujo preparados de antemano. En primer lugar, hay que apagar o aislar los sistemas afectados para reducir la propagación. A continuación, no hay que precipitarse y el entorno informático afectado puede limpiarse según lo previsto. Una vez completados todos los pasos, el entorno puede volver a su estado productivo tras la limpieza.

La importancia de la informática forense en los incidentes de seguridad

Supongamos que nuestra estación de trabajo ha sido comprometida por un atacante y se ha ejecutado código malicioso para infectar otros sistemas informáticos. Ahora, antes de que se hayan infiltrado otros sistemas, se puede identificar el sistema comprometido y apagarlo. Sin embargo, también es importante realizar un análisis forense del sistema para estar preparados ante otros incidentes similares y contener los efectos del incidente. Se puede consultar a expertos externos o crear equipos internos.

Cuando los equipos forenses tratan incidentes de seguridad, lo primero es bloquear la entrada del atacante en el sistema. A continuación, se analizan y aclaran las cuestiones más importantes:

- ¿Qué circunstancias permitieron poner en peligro el sistema?

- ¿Qué agujeros de seguridad se han explotado?

- ¿Cuándo se produjo el ataque y cuánto tiempo lleva produciéndose?

Una vez aclaradas todas las cuestiones, se pueden aplicar las medidas y cerrar las pasarelas.

Gestión de la respuesta a incidentes en el trabajo a distancia

Debido al creciente número de trabajadores a distancia y al rápido cambio provocado por la pandemia de Corona, a menudo se ha generado inseguridad entre muchos empleados. Como se ha explicado en apartados anteriores, la inseguridad es uno de los principales factores de los incidentes de seguridad de la información y favorece graves repercusiones. Por esta razón, hay que seguir ampliando las medidas de vigilancia, especialmente en los espacios de trabajo remotos, y asignar claramente el acceso a las redes de la empresa. Sólo así se podrá compensar el aumento exponencial de la superficie de ataque. Un punto importante es un proceso de notificación de incidentes de seguridad de la información por parte de los empleados muy bien estructurado y de fácil acceso. Las cadenas de notificación y las personas de contacto deben comunicarse con regularidad. Además, son necesarias medidas de concienciación para que las amenazas estén constantemente presentes y para formar a los procedimientos. Sólo así se podrá reducir la tasa de errores y crear confianza en uno mismo a la hora de hacer frente a incidentes y sucesos relacionados con la seguridad de la información.

Respuesta proactiva a incidentes de ciberseguridad: Protección de los activos digitales de su organización

Los incidentes de seguridad plantean riesgos significativos para las organizaciones, que van desde pérdidas financieras hasta daños a la reputación. Sin embargo, con el enfoque adecuado de respuesta a incidentes de ciberseguridad, estos riesgos pueden mitigarse eficazmente. Explore la completa formación en ciberseguridad de MetaCompliance para que sus empleados adquieran los conocimientos y habilidades necesarios para prevenir, detectar y responder a las amenazas de seguridad de forma proactiva. Invierta hoy en medidas proactivas para salvaguardar mañana los activos digitales de su organización.