Os incidentes de segurança podem ter um impacto drástico nas empresas, causando graves prejuízos organizacionais e financeiros. Por conseguinte, quando se trata de salvaguardar dados sensíveis e proteger contra ciberameaças, é fundamental compreender como gerir os incidentes de segurança da informação. A resposta a incidentes de cibersegurança engloba uma série de estratégias e protocolos destinados a detetar, atenuar e recuperar eficazmente de violações da segurança. Ao implementar planos sólidos de resposta a incidentes, as organizações podem minimizar o impacto dos incidentes de segurança e garantir a continuidade do negócio.

Melhorar a segurança da informação através de abordagens centradas no ser humano

As causas dos incidentes de segurança são, em grande medida, erros humanos. A implementação de procedimentos e processos correctos só é possível se uma empresa tiver uma cultura de segurança muito boa e aberta a erros. Fundamentalmente, o tratamento correto pode ser dividido em 3 áreas:

- Controlo dos incidentes de segurança da informação

- Recolha de provas

- Reação a incidentes de segurança da informação

As normas ISO 27000 fornecem excelentes orientações para tratar corretamente os incidentes de segurança da informação. Este quadro deve ser utilizado em função da dimensão da empresa.

Diferença entre evento de segurança e incidente de segurança

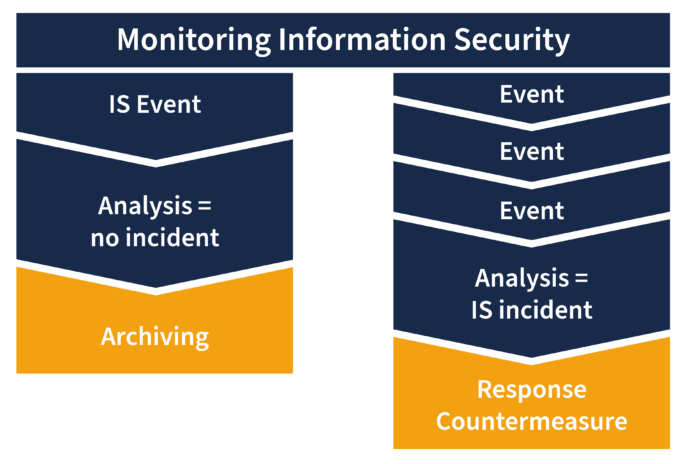

Um evento de segurança da informação ocorre sempre que é identificado um acontecimento num sistema, serviço ou rede que indica uma possível violação das directrizes de segurança ou uma circunstância previamente desconhecida que pode ser relevante para a segurança. Por conseguinte, no caso de um evento, ainda não é possível comunicar os efeitos ou a situação exacta de perigo. Por outro lado, um incidente de segurança é um acontecimento que ocorreu e que muito provavelmente pôs em risco as operações comerciais e a segurança da informação. Assim, uma das principais componentes de um tratamento adequado é a correcta monitorização e análise dos incidentes, como mostra o gráfico seguinte:

Como reduzir os incidentes de segurança da informação

A cultura de segurança influencia significativamente o número e o impacto dos incidentes de segurança da informação numa empresa. Deve existir uma estrutura clara na empresa sobre como proceder, que todas as pessoas envolvidas tenham interiorizado. Isto cria segurança. Se o procedimento for claro, isso resulta numa taxa de erro mais baixa e as tarefas e os canais de comunicação podem ser processados de forma mais eficiente. Além disso, é necessária uma separação clara entre eventos e incidentes para permitir uma definição significativa das prioridades. Além disso, os erros devem poder ser comunicados abertamente para que os acontecimentos não sejam ocultados e para que o fator tempo possa ser utilizado para as reacções e contramedidas subsequentes.

Ameaças persistentes avançadas (APT) - Ciberataques direccionados

As APT são ataques dirigidos a indivíduos, empresas ou instituições seleccionadas. Durante o processo, é obtido um acesso permanente a uma rede, com o objetivo de se propagar a outros sistemas informáticos. O perfil dos atacantes caracteriza-se por um elevado nível de motivação e uma utilização muito elevada de recursos. As organizações criminosas estão normalmente por detrás destes ataques, que têm consequências graves.

Para limpar os efeitos de tais incidentes da melhor forma possível, é necessária uma estrutura pré-preparada e fluxogramas. Em primeiro lugar, os sistemas afectados devem ser desligados ou isolados para reduzir a propagação. Depois, nada deve ser apressado e o ambiente de TI afetado pode ser limpo de acordo com o plano. Uma vez concluídos todos os passos, o ambiente pode voltar ao estado produtivo após a limpeza.

A importância da análise forense de TI para incidentes de segurança

Vamos supor que a nossa estação de trabalho foi comprometida por um atacante e que foi executado código malicioso para infetar outros sistemas informáticos. Agora, antes que outros sistemas tenham sido infiltrados, o sistema comprometido pode ser identificado e encerrado. No entanto, também é importante efetuar uma análise forense do sistema para estar preparado para outros incidentes semelhantes e para conter os efeitos do incidente. Podem ser consultados peritos externos ou podem ser criadas equipas internas.

Quando as equipas forenses lidam com incidentes de segurança, o primeiro objetivo é impedir o acesso do atacante ao sistema. Segue-se uma análise e esclarecimento das questões mais importantes:

- Que circunstâncias permitiram que o sistema fosse comprometido?

- Que falhas de segurança foram exploradas?

- Quando é que o ataque aconteceu e há quanto tempo é que está a acontecer?

Uma vez esclarecidas todas as questões, as medidas podem ser aplicadas e as portas fechadas.

Gestão de resposta a incidentes para trabalho remoto

Devido ao número crescente de trabalhadores à distância e à rápida mudança causada pela pandemia do coronavírus, tem havido frequentemente incerteza entre muitos trabalhadores. Como explicado nas secções anteriores, a insegurança é um dos maiores factores de incidentes de segurança da informação e favorece repercussões graves. Por esta razão, as medidas de monitorização devem ser ainda mais alargadas, especialmente em espaços de trabalho remotos, e o acesso às redes da empresa deve ser claramente atribuível. Esta é a única forma de compensar o aumento exponencial da superfície de ataque. Um ponto importante é um processo de comunicação de incidentes de segurança da informação muito bem estruturado e facilmente acessível aos funcionários. As cadeias de comunicação e as pessoas de contacto devem ser comunicadas regularmente. Além disso, são necessárias medidas de sensibilização para tornar as ameaças constantemente presentes e para formar os procedimentos. Só assim se pode reduzir a taxa de erro e criar auto-confiança para lidar com incidentes e eventos de segurança da informação.

Resposta proactiva a incidentes de cibersegurança: Salvaguardar os activos digitais da sua organização

Os incidentes de segurança representam riscos significativos para as organizações, que vão desde perdas financeiras a danos à reputação. No entanto, com a abordagem correcta da resposta a incidentes de cibersegurança, estes riscos podem ser mitigados de forma eficaz. Explore a formação abrangente de sensibilização para a cibersegurança ministrada pela MetaCompliance aos seus colaboradores, de modo a capacitá-los com os conhecimentos e as competências necessárias para prevenir, detetar e responder a ameaças à segurança de forma proactiva. Invista em medidas proactivas hoje para proteger os activos digitais da sua organização amanhã.