Il DNS spoofing, una tattica dannosa, consiste nel manipolare la risoluzione DNS per reindirizzare gli utenti verso siti web fraudolenti. Alterando i record DNS, gli aggressori inducono gli utenti a visitare siti dannosi, rischiando di compromettere i dati. Per individuare questa minaccia è necessario prestare attenzione ai reindirizzamenti inattesi o agli avvisi del browser. Implementate protocolli DNS sicuri e aggiornamenti software per ridurre i rischi e garantire una navigazione sicura.

Il Domain Name System (DNS)

A ogni dominio valido viene assegnato un indirizzo IP. Ad esempio, prima che un computer portatile o uno smartphone possa contattare il dominio metacompliance.com.com, questo dominio deve essere tradotto nell'indirizzo IP corrispondente. Tuttavia, nessun computer ha memorizzato un elenco di tutti i domini e degli indirizzi IP corrispondenti. Quindi, come fa il nostro computer portatile o smartphone a scoprire quale indirizzo IP si nasconde dietro il dominio metacompliance.com.com? È qui che entra in gioco il cosiddetto Domain Name System (o DNS). Il Domain Name System è il servizio di rete in cui ogni computer può richiedere l'indirizzo IP assegnato a un dominio valido.

Per un dominio che un computer visita spesso o che ha visitato di recente, conosce già l'indirizzo IP. In caso contrario, richiede l'indirizzo IP al server DNS successivo. Nel caso di una connessione Internet fissa, si tratta solitamente del router di rete locale, che regola il traffico di dati tra i computer registrati nella WLAN o LAN locale e Internet. Se il router di rete locale non conosce l'indirizzo IP di un determinato dominio, chiede nuovamente questa informazione al server DNS più vicino. Di solito si tratta di un server DNS gestito dal provider Internet responsabile della connessione Internet locale. La maggior parte dei provider Internet ha diversi server DNS in funzione a questo scopo. Se nemmeno i server DNS del provider Internet conoscono l'indirizzo IP di un determinato dominio, contattano nuovamente il server DNS più vicino. Su Internet esiste una rigida gerarchia di tali server DNS. Per ogni dominio viene stabilito con precisione quale server DNS ha, per così dire, l'ultima parola per questo dominio. In questo modo si evita, tra l'altro, che i server DNS su Internet si chiedano l'un l'altro all'infinito l'indirizzo IP corrispondente a un dominio liberamente inventato.

DNS Spoofing

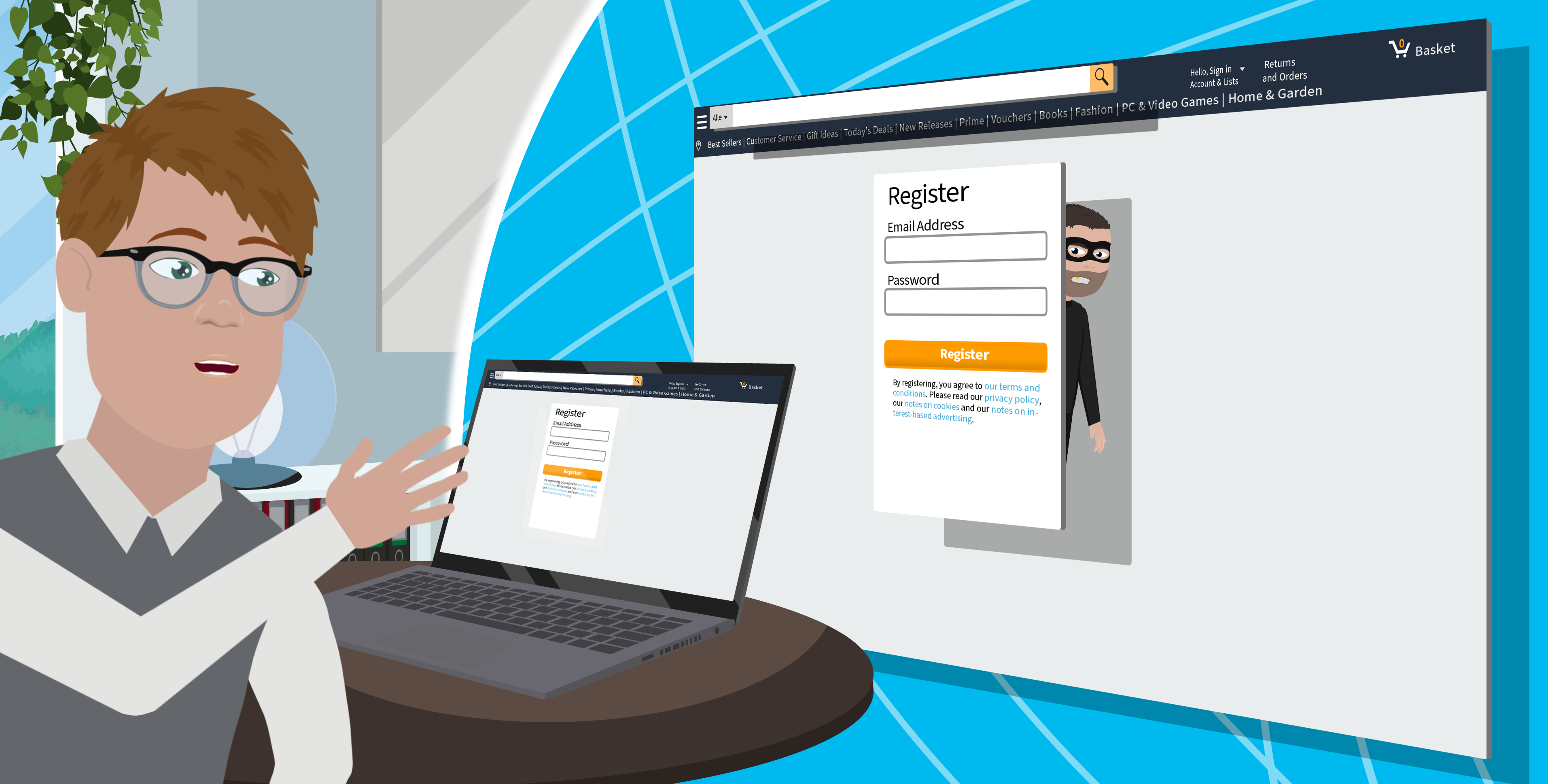

Il compito principale di un server DNS è quello di rispondere alle richieste dei computer che vogliono conoscere l'indirizzo IP associato a un determinato dominio. Se riusciamo a far sì che un server DNS risponda a tale richiesta non con l'indirizzo IP effettivo, ma con un altro indirizzo IP fornito da noi, stiamo effettuando un DNS spoofing. In questo modo, lo scambio di dati tra il terminale di un utente e un server su Internet può essere reindirizzato a un altro server.

Un bersaglio facile per lo spoofing DNS è il router della rete locale nella rete domestica o aziendale perché, nella maggior parte dei casi, è il primo server DNS che i computer della rete locale contattano. Supponiamo di avere accesso amministrativo al router di rete. In questo caso, è facile inserire ulteriori voci DNS e reindirizzare il traffico di dati per determinati domini ad altri server. In assenza di ulteriori misure di sicurezza, sarebbe facile, ad esempio, ingannare gli utenti della rete locale facendogli credere che stanno visitando un determinato sito web, mentre in realtà stanno visitando una copia manipolata di quel sito.

La manipolazione dei server DNS di un provider Internet o di un'infrastruttura Internet più profonda richiede invece competenze avanzate in materia di reti informatiche e protocolli di rete. Esistono numerosi scenari di attacco noti al DNS. Molti di questi sono solo storicamente rilevanti perché il DNS viene continuamente sviluppato e rafforzato contro tali attacchi. Ad esempio, con il DNSSEC, esiste una serie di estensioni per il Domain Name System che consentono di autenticare in modo crittografico le risposte di un server DNS. Purtroppo, il protocollo DNSSEC non è ancora molto diffuso.

Rilevamento dello Spoofing DNS

Per gli amministratori di rete e gli altri utenti con un'affinità con la tecnologia, esiste un software che può essere utilizzato per effettuare un audit DNS appropriato. Ogni comune distribuzione Linux contiene il toolbox DNSDiag, disponibile gratuitamente, che può essere utilizzato per analizzare le risposte DNS, ad esempio per determinare se una query DNS è oggetto di un attacco man-in-the-middle. Nell'uso normale e quotidiano di Internet e del World Wide Web, è attualmente molto difficile determinare se un falso indirizzo IP ci viene propinato tramite spoofing DNS. Il fatto che il nostro dispositivo finale si fidi, per così dire, ciecamente delle risposte del server DNS è nella natura delle cose senza l'autenticazione crittografica delle risposte DNS.

Fortunatamente, oggi il trasferimento di dati su Internet è, nella maggior parte dei casi, protetto da un protocollo crittografico chiamato TLS (Transport Layer Security). Nel World Wide Web, riconosciamo l'uso di TLS dal fatto che l'indirizzo nella barra degli URL non inizia con http://, ma con https://. I moderni browser Web visualizzano anche un piccolo lucchetto davanti all'indirizzo per indicare che la connessione è protetta da TLS. Se la connessione al server è protetta da TLS, lo spoofing DNS può ancora causare il reindirizzamento delle richieste a un server sbagliato, ma grazie a TLS il dispositivo finale riconosce che non si tratta del server giusto e interrompe la comunicazione.

Pertanto, quando navigate quotidianamente, cercate il piccolo lucchetto nella barra degli URL e assicuratevi che https:// preceda qualsiasi indirizzo web. In questo modo il protocollo TLS vi proteggerà anche dalle conseguenze di un attacco di spoofing DNS.

Migliorare la consapevolezza della sicurezza informatica con la formazione MetaCompliance

Lo spoofing DNS è una grave minaccia informatica che può compromettere l'integrità e la sicurezza della rete. Comprendendone i meccanismi e riconoscendone i segnali, come reindirizzamenti inattesi di siti web o avvisi del browser, potete adottare misure proattive per proteggere voi stessi e la vostra organizzazione. Per migliorare ulteriormente la vostra consapevolezza e le vostre difese in materia di sicurezza informatica, prendete in considerazione i programmi di formazione completi di MetaCompliance, progettati per fornire a dipendenti e dirigenti le conoscenze e le competenze necessarie per identificare e mitigare efficacemente i vari rischi informatici. Rimanete informati, vigili e sicuri con MetaCompliance.