DNS-spoofing, en skadlig taktik, innebär att manipulera DNS-upplösningen för att omdirigera användare till bedrägliga webbplatser. Genom att ändra DNS-poster lurar angripare användare att besöka skadliga webbplatser, vilket riskerar att äventyra data. För att upptäcka det här hotet krävs vaksamhet på oväntade omdirigeringar eller webbläsarvarningar. Implementera säkra DNS-protokoll och programuppdateringar för att minska riskerna och garantera säker surfning.

Det Domain Name System (DNS)

Varje giltig domän tilldelas en sådan IP-adress. För att t.ex. en bärbar dator eller smartphone ska kunna kontakta domänen metacompliance.com.com måste denna domän översättas till motsvarande IP-adress. Det finns dock ingen dator som har en lista över alla domäner och deras motsvarande IP-adresser. Så hur kan vår bärbara dator eller smartphone ta reda på vilken IP-adress som ligger bakom domänen metacompliance.com.com? Det är här det så kallade Domain Name System (eller DNS) kommer in i bilden. Domännamnssystemet är den nätverkstjänst där varje dator kan begära den IP-adress som är tilldelad en giltig domän.

För en domän som en dator besöker ofta eller nyligen har besökt känner den redan till IP-adressen. Om så inte är fallet begär den IP-adressen från nästa DNS-server. Vid en fast internetanslutning är detta vanligtvis den lokala nätverksroutern, som reglerar datatrafiken mellan de datorer som är registrerade i det lokala WLAN eller LAN och internet. Om den lokala nätverksroutern inte heller känner till IP-adressen för en viss domän, frågar den efter denna information igen från den närmaste DNS-servern. Normalt är detta en DNS-server som drivs av den internetleverantör som ansvarar för den lokala internetanslutningen. De flesta internetleverantörer har flera DNS-servrar i drift för detta ändamål. Om internetleverantörens DNS-servrar inte heller känner till IP-adressen för en viss domän kontaktar de den närmaste DNS-servern igen. Det finns en strikt hierarki av sådana DNS-servrar på internet. För varje domän fastställs exakt vilken DNS-server som så att säga har sista ordet för denna domän. Detta förhindrar bland annat att DNS-servrarna på Internet i all oändlighet frågar varandra om den motsvarande IP-adressen för en fritt uppfunnen domän.

DNS-Spoofing

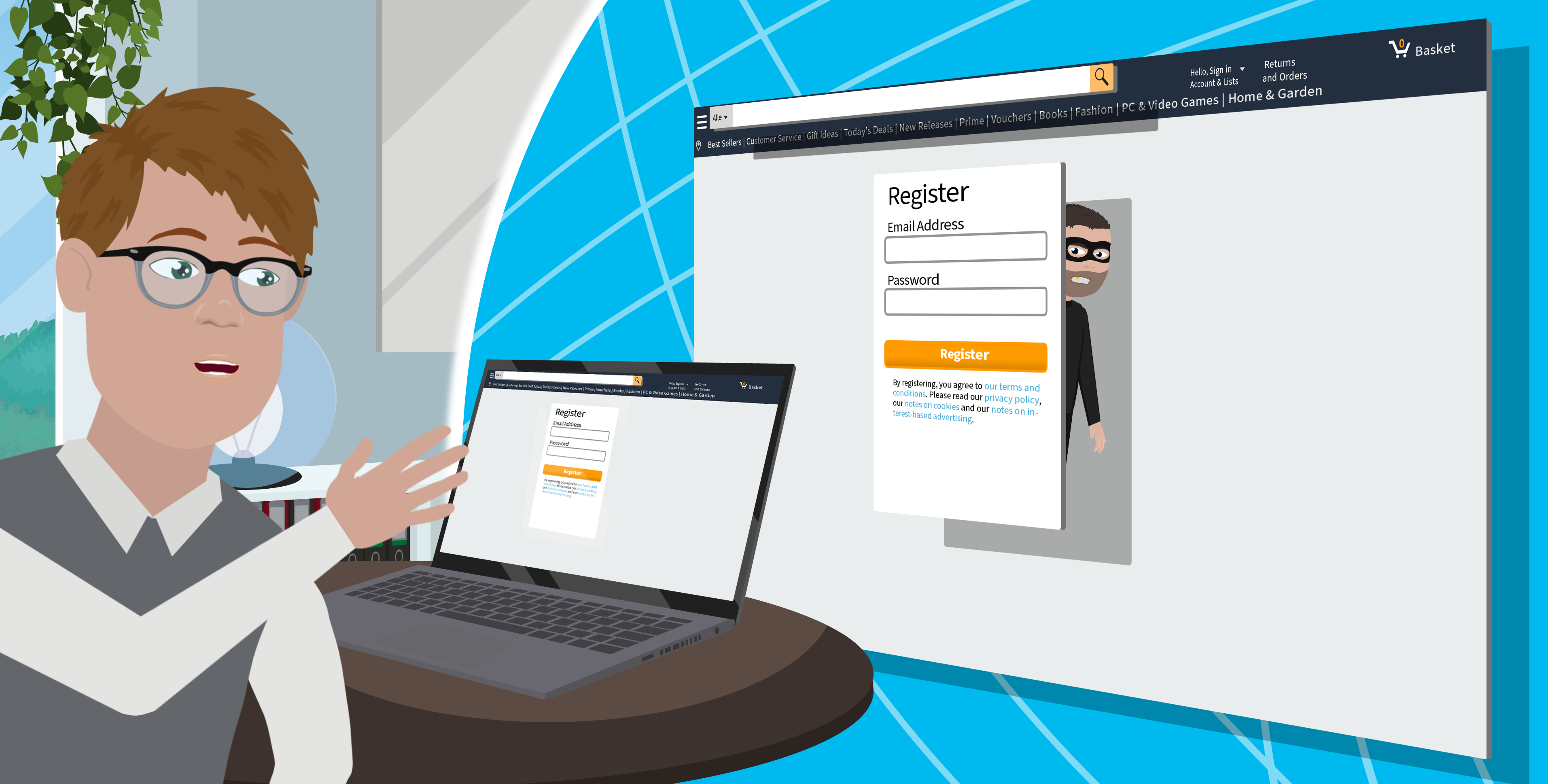

En DNS-servers huvudsakliga uppgift är att besvara förfrågningar från datorer som vill veta vilken IP-adress som är kopplad till en viss domän. Om vi kan få en DNS-server att besvara en sådan förfrågan inte med den faktiska IP-adressen utan med en annan IP-adress som vi har angett, ägnar vi oss åt DNS-spoofing. På så sätt kan datautbytet mellan en användares terminal och en server på Internet omdirigeras till en annan server.

Ett enkelt mål för DNS-spoofing är den lokala nätverksroutern i hemnätverket eller företagsnätverket, eftersom det i de flesta fall är den första DNS-servern som datorerna i det lokala nätverket kommer i kontakt med. Antag att vi har administrativ åtkomst till nätverksroutern. I så fall är det lätt att göra ytterligare DNS-poster i den och att omdirigera datatrafiken för vissa domäner specifikt till andra servrar. Om det inte finns några ytterligare säkerhetsåtgärder skulle det till exempel vara lätt att lura användare i det lokala nätverket att tro att de besöker en viss webbplats, när de i själva verket besöker en manipulerad kopia av den webbplatsen.

Att manipulera DNS-servrarna hos en internetleverantör eller i den djupare internetinfrastrukturen på liknande sätt kräver däremot avancerade kunskaper om datornätverk och nätverksprotokoll. Det finns ett antal kända angreppsscenarier för DNS. Många av dessa är endast historiskt relevanta eftersom DNS kontinuerligt utvecklas och härdas mot sådana attacker. Med DNSSEC finns det till exempel en rad tillägg för Domain Name System som gör det möjligt att autentisera svaren från en DNS-server kryptografiskt. Tyvärr används DNSSEC ännu inte i någon större utsträckning.

Upptäckta DNS-Spoofing

För nätverksadministratörer och andra teknikintresserade användare finns det programvara som kan användas för att genomföra en lämplig DNS-audit. Alla vanliga Linux-distributioner innehåller den fritt tillgängliga verktygslådan DNSDiag, som kan användas för att analysera DNS-svar, till exempel för att avgöra om en DNS-fråga är föremål för en man-in-the-middle-attack. Vid normal, vardaglig användning av Internet och World Wide Web är det för närvarande mycket svårt att avgöra om en falsk IP-adress har lurats på oss genom DNS-spoofing. Det faktum att vår slutenhet så att säga blint litar på svaren från DNS-servern ligger i sakens natur utan kryptografisk autentisering av DNS-svaren.

Lyckligtvis är dataöverföringen på internet idag i de flesta fall säkrad genom ett kryptografiskt protokoll som kallas TLS (Transport Layer Security). På World Wide Web känner vi igen användningen av TLS genom att adressen i URL-fältet inte börjar med http:// utan med https://. Moderna webbläsare visar också ett litet lås framför adressen för att indikera att anslutningen är säkrad med TLS. Om anslutningen till servern är säkrad med TLS kan DNS-spoofing fortfarande leda till att förfrågningar omdirigeras till fel server, men tack vare TLS känner vår slutenhet igen att det inte är rätt server och avbryter kommunikationen.

Så när du surfar dagligen, leta efter det lilla låset i URL-fältet och se till att https:// föregår alla webbadresser. Då kommer TLS-protokollet också att skydda dig mot konsekvenserna av en DNS-spoofing-attack.

Förbättra din medvetenhet om cybersäkerhet med MetaCompliance Training

DNS-spoofing är ett allvarligt cyberhot som kan äventyra integriteten och säkerheten i ditt nätverk. Genom att förstå dess mekanismer och känna igen dess tecken, till exempel oväntade webbplatsomdirigeringar eller webbläsarvarningar, kan du vidta proaktiva åtgärder för att skydda dig själv och din organisation. För att ytterligare förbättra din medvetenhet om cybersäkerhet och ditt försvar kan du överväga att utforska MetaCompliance omfattande utbildningsprogram som är utformade för att ge anställda och chefer den kunskap och kompetens som behövs för att identifiera och mildra olika cyberrisker effektivt. Håll dig informerad, håll dig vaksam och håll dig säker med MetaCompliance.