Bewährter Partner von 6 Millionen Anwendern weltweit

Die führende Human Risk Management Plattform

Menschliches Risiko. Gelöst.

Verringern Sie das Risiko und bewirken Sie dauerhafte Verhaltensänderungen mit personalisierten Sicherheitskampagnen, die alle Mitarbeiter einbeziehen.

Eine Plattform zur Verhaltensänderung und zur Verringerung menschlicher Risiken

Menschliches Risiko ist unvorhersehbar. Mit personalisierten Sensibilisierungsmaßnahmen, Echtzeitinformationen und einer automatisierten Risikobewertung bindet unsere benutzerfreundliche Plattform Mitarbeiter ein, verändert Verhaltensweisen und reduziert Geschäftsrisiken — und stärkt so eine echte Sicherheitskultur.

Automatisiertes Security Awareness

Individuelles Lernen, das Verhaltensweisen verändert

Reduzieren Sie das menschliche Risiko durch automatisiertes Sicherheitsbewusstsein, das sich an jeden Mitarbeiter, jedes Verhalten und jedes Risiko anpasst. Liefern Sie das ganze Jahr über geplante, ansprechende und relevante Inhalte - das spart Zeit und Ressourcen.

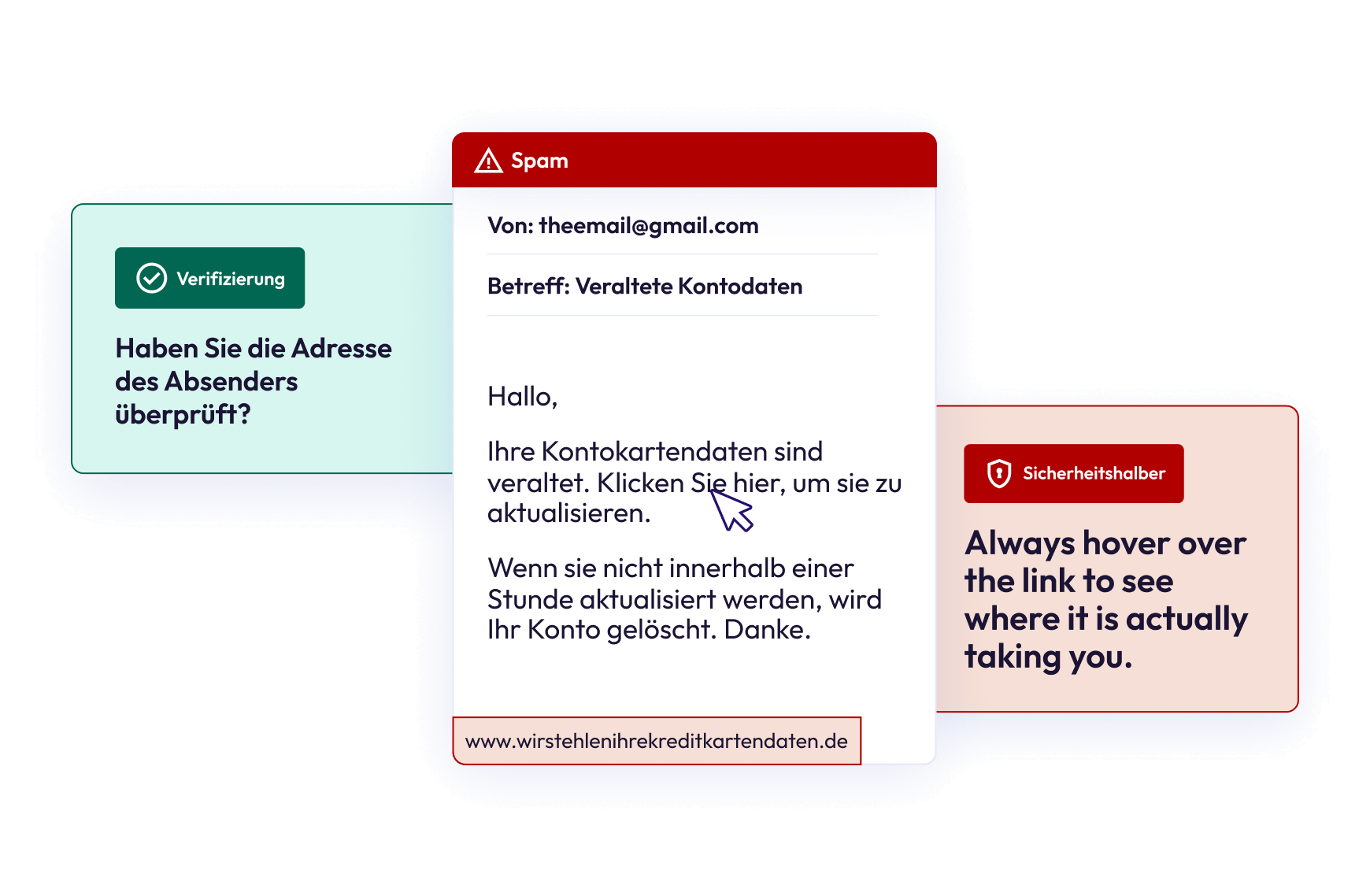

Erweiterte Phishing Simulationen

Sicheres Verhalten statt riskanter Klicks

Phishing Simulation mit realistischen Vorlagen, zugeschnittenem, rollenbasiertem Targeting und sofortigem Coaching, die menschliche Risiken reduzieren und die Sicherheitskultur stärken.

Compliance Management

Halten Sie sich an Vorschriften, verringern Sie Risiken und sparen Sie Zeit

Zentralisieren Sie das Richtlinien-, Datenschutz- und Vorfallmanagement – mit erweiterten Analysen, detaillierten Berichten und automatischen Warnmeldungen, um Risiken zu verringern und Ihren guten Ruf zu schützen.

Risk Intelligence & Analytics

Nutzen Sie Risikodaten, um Vorfälle zu verhindern

Verfolgen Sie Verhaltenstrends und erkennen Sie, wo Mitarbeiter am stärksten gefährdet sind, damit Sie frühzeitig handeln können. Integrieren Sie Tools wie Power BI, um revisionssichere Berichte zu erstellen, Fortschritte zu messen und die Rentabilität Ihrer Investitionen nachzuweisen.

Was unsere Kunden sagen

Sind Sie bereit, das menschliche Cyberrisiko zu reduzieren?

Fordern Sie Ihre individuelle Demo an und erfahren Sie, wie MetaCompliance Ihrer Organisation hilft, Risiken zu reduzieren, die Kultur zu stärken und nachhaltige Verhaltensänderungen zu bewirken.