No deje que su

le muerda al personal en la puerta.

Sencillamente, la mejor formación para protegerse de

ataques de phishing y de rançongiciels.

Guide ultime de l'hameçonnage

Proteja a usted y a su organización contra los ataques de phishing gracias a nuestra guía detallada.

El 96% de las violaciones de datos proceden del correo electrónico

Nuestro producto MetaPhish ayuda a proteger a su personal contra los robos por hurto gracias a una formación automática que aumenta su vigilancia. Es fácil crear un ejercicio de reconocimiento interno para su organización. Pero los resultados en términos de sensibilización del personal ante las amenazas por correo electrónico son casi inmediatos.

Engager

- Tasas de adopción elevadas del personal

- Aprendizaje de alta calidad

- Contenido comprometido

- Visuellement riche

Éduquer

- Experiencias de aprendizaje en el punto de necesidad

- Varios modelos en una sola campaña

- Ciber grupos de usuarios específicos

- Experiencias de formación complementaria

Activer

- Funcionamiento del informe detallado

- Amplia gama de productos

- Modelos totalmente personalizables

- Disponible en 12 idiomas diferentes

¿Qué dicen nuestros clientes?

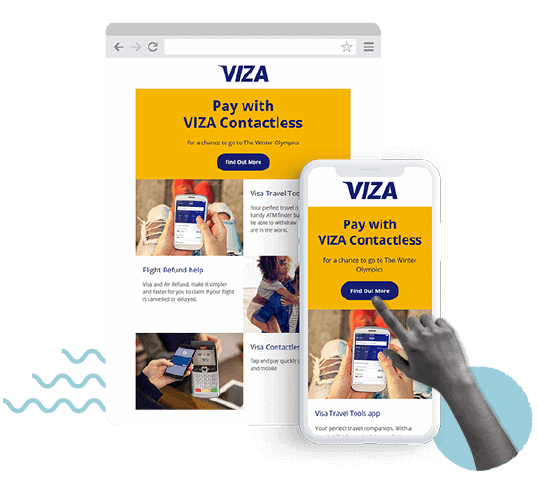

Amplia gama de modelos

Elige entre una amplia gama de modelos de phishing actualizados. Los modelos se basan en amenazas de phishing actuales que imitan sitios web y marcas de renombre. Los modelos pueden asociarse a nombres de dominio pertinentes que mejoren la facilidad de uso dentro de la red de su organización.

Totalmente personalizable

Todos los modelos son totalmente personalizables y pueden adaptarse a sectores de actividad específicos. Los correos electrónicos de phishing pueden crearse a partir de cero utilizando nuestro equipo de diseño interno y la amplia gama de modelos está disponible en 12 idiomas diferentes.

Descargue nuestra caja de herramientas GRATUITAS de sensibilización sobre el phishing.

Experiencias de aprendizaje en el punto de necesidad

Todos los empleados que entran en un correo electrónico de simulación de tráfico se presentan inmediatamente con una experiencia de aprendizaje sobre el punto necesario. Se presenta al usuario una advertencia, una infografía, una investigación o un elemento de aprendizaje en línea que explica lo que ocurre, los peligros potenciales asociados a esta forma de ataque y cómo evitar futuros intentos de phishing. El usuario también puede solicitar una formación complementaria durante la interacción con la experiencia de aprendizaje.

Informes entregados

La tabla de informes ofrece un análisis detallado de las campañas de phishing específicas. Las organizaciones pueden identificar el porcentaje de usuarios vulnerables a los ataques, a partir de qué aparato han accedido al correo electrónico de phishing, y las medidas pueden ampliarse para analizar los departamentos y grupos de usuarios específicos. Los informes indican si su campaña de sensibilización progresa y señalan la necesidad de una formación complementaria del personal.

¿Desea ver nuestro programa de phishing en acción?

También puede estar interesado en...

¿Qué es el tabnabbing y cómo funciona?