Products

Explore Our Customised Security Awareness Training and Human Risk Management Solutions - Equip your team with the essential skills to defend against modern cyber threats. Our platform offers everything from phishing simulations to comprehensive policy management, empowering your workforce to enhance security and ensure compliance effectively.

Schedule Your Annual Awareness Campaign In A Few Clicks

Stop Phishing Attacks In Their Tracks With Award-Winning Phishing Software

Cyber Security eLearning to Explore our Award-Winning eLearning Library, Tailored for Every Department

Simplify Policy, Privacy, and Incident Management for Total Compliance

Industries

Explore the versatility of our solutions across diverse industries. From the dynamic tech sector to healthcare, delve into how our solutions are making waves across multiple sectors.

Creating A First Line Of Defence For Financial Service Organisations

A Security Awareness Training Solution For Large Enterprises

Engaging Security Awareness Training For The Education Sector

Transforming Security Awareness Training In The Tech Industry

A Go-To Security Awareness Solution For Governments

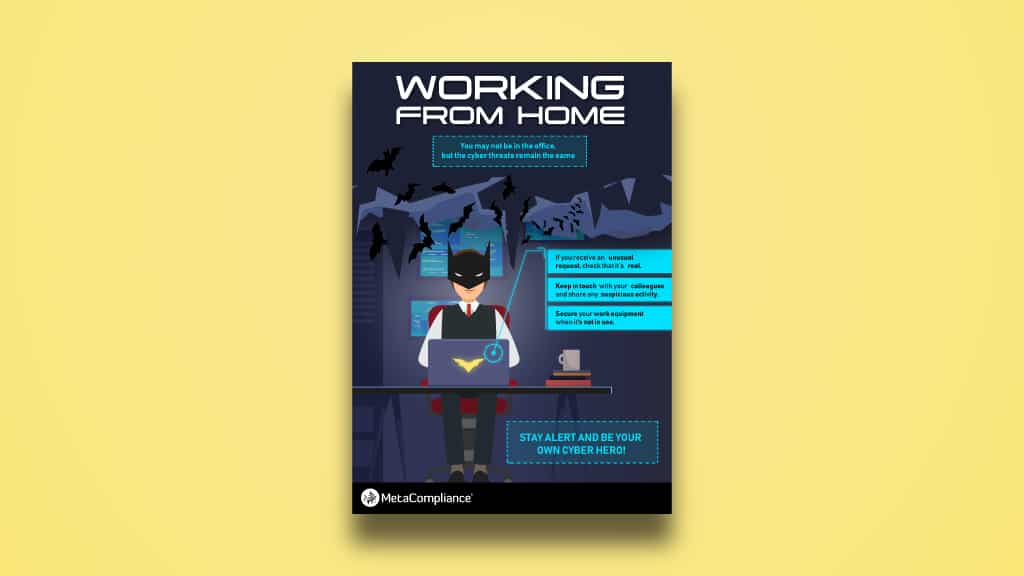

Embed A Culture Of Security Awareness - Even At Home

See Our Tailored Security Awareness For Healthcare Workers

Support Your Nis2 Compliance Requirements With Cyber Security Awareness Initiatives

Resources

From posters and policies to ultimate guides and case studies, our free awareness assets can be used to help improve cyber security awareness within your organisation.

Resources OverviewAn Indispensable Resource For Creating A Culture Of Cyber Awareness

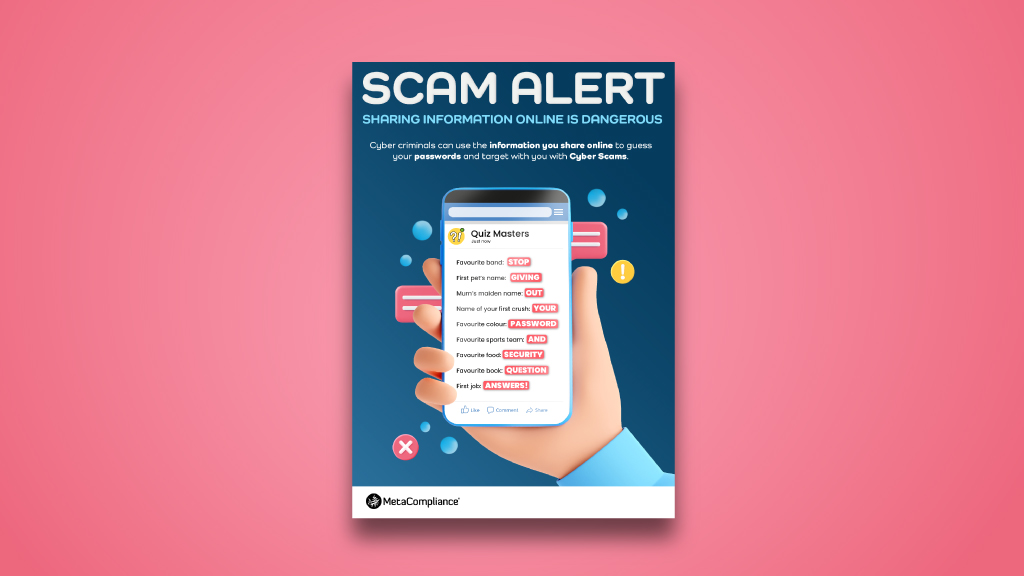

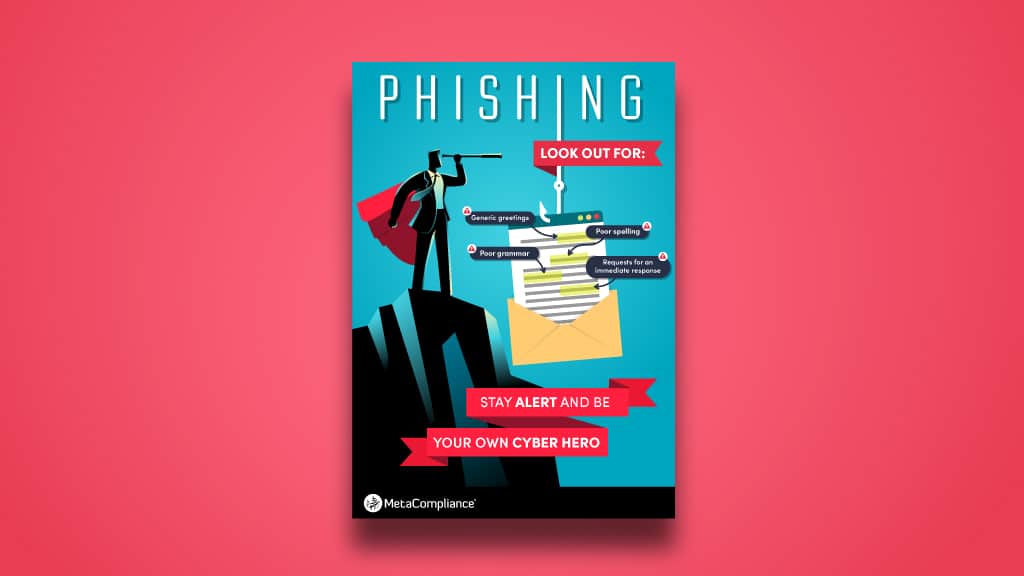

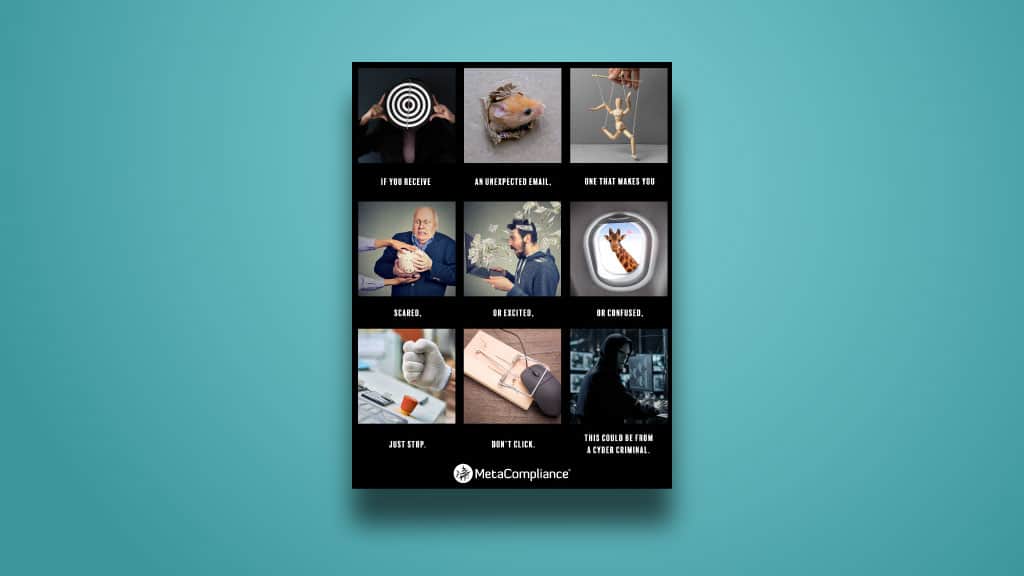

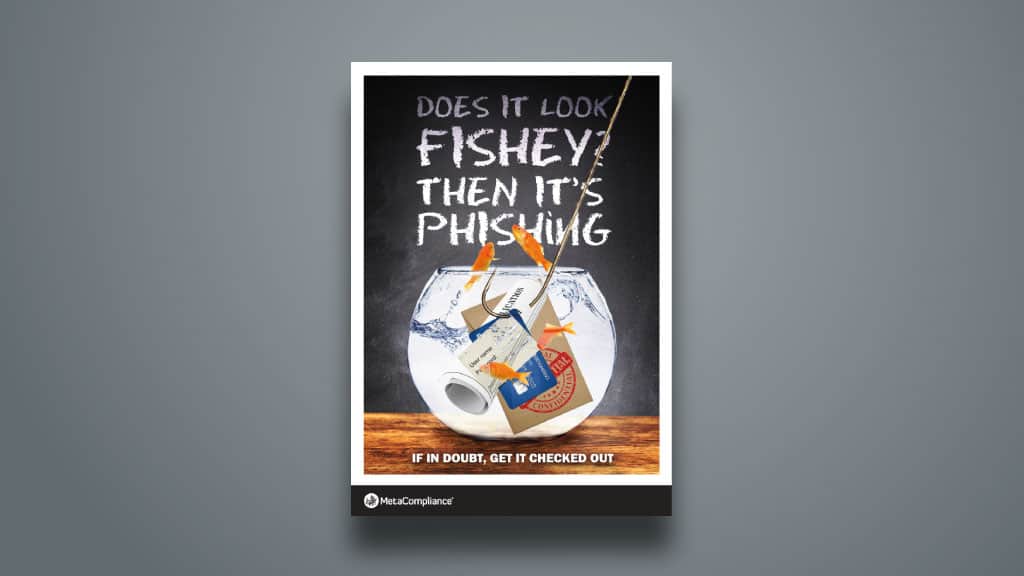

Educate Employees About How To Detect And Prevent Phishing Attacks

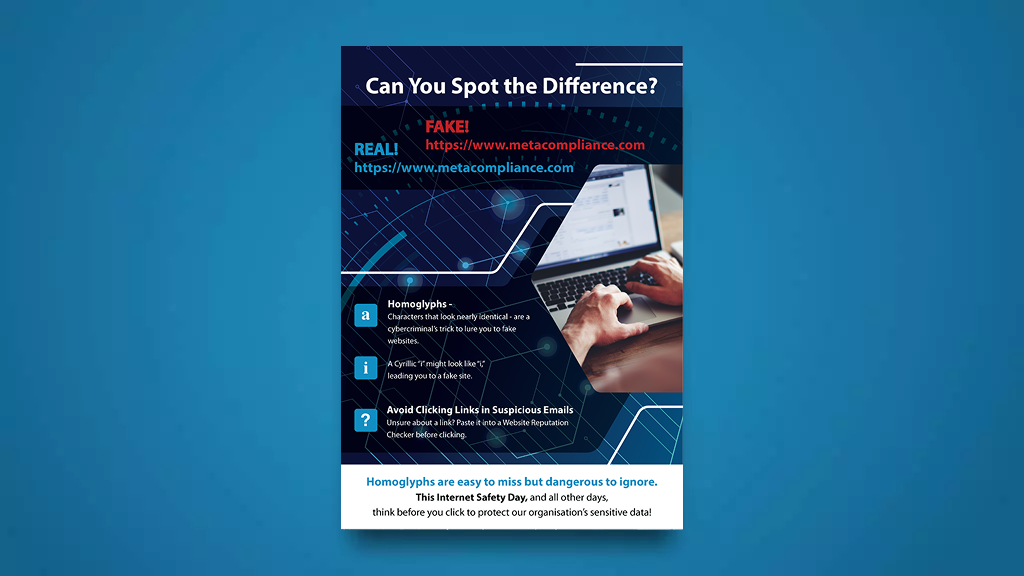

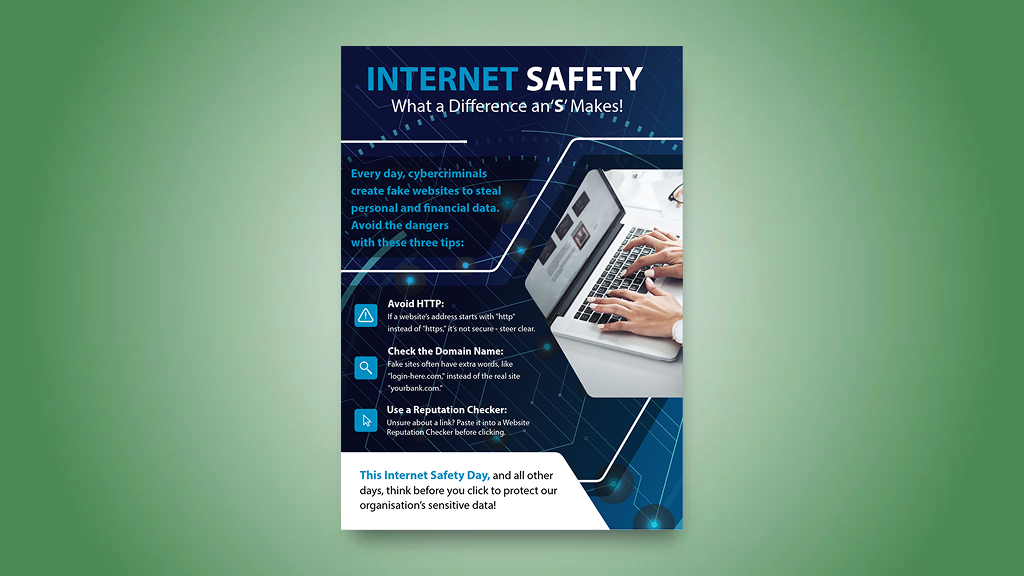

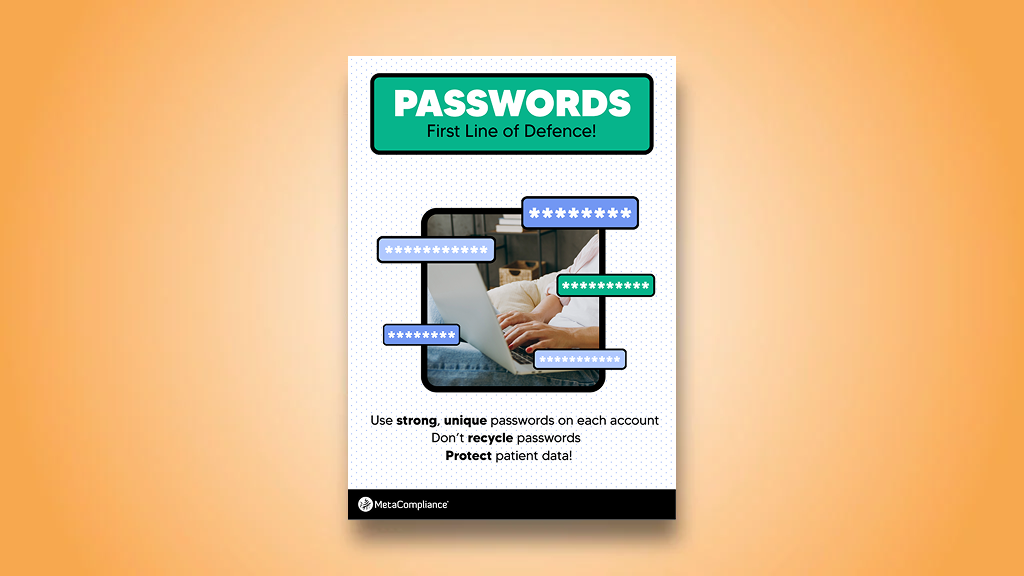

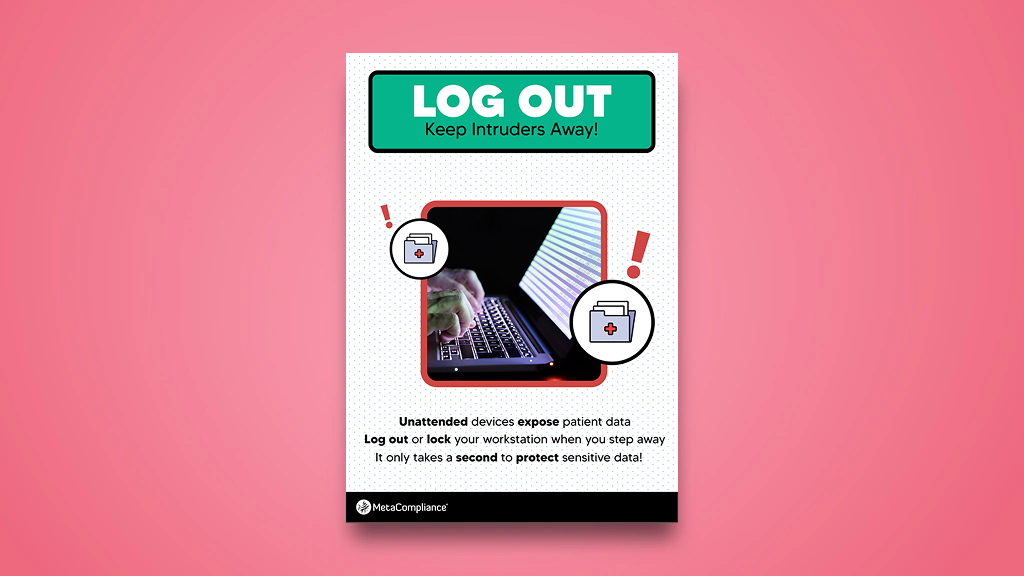

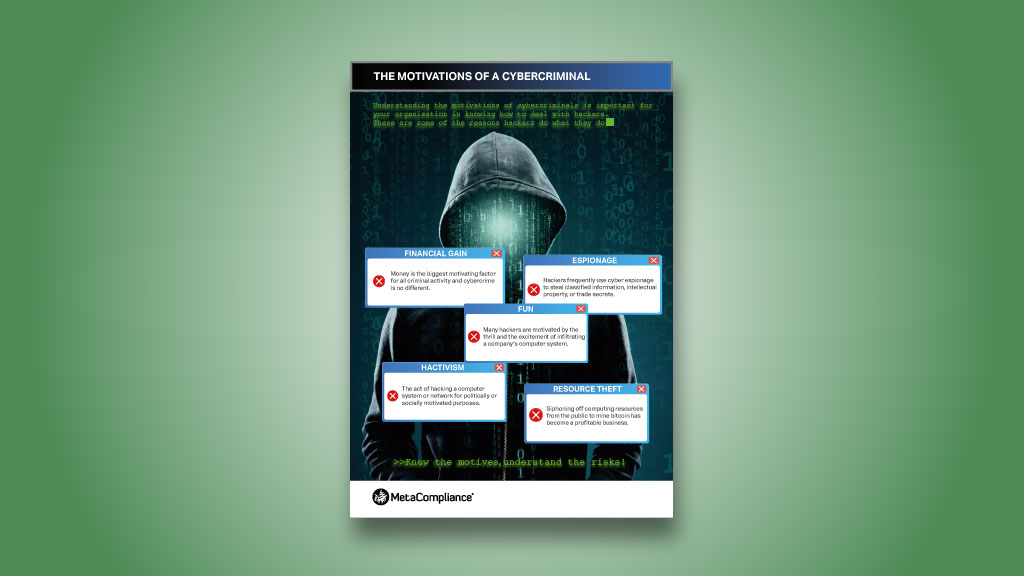

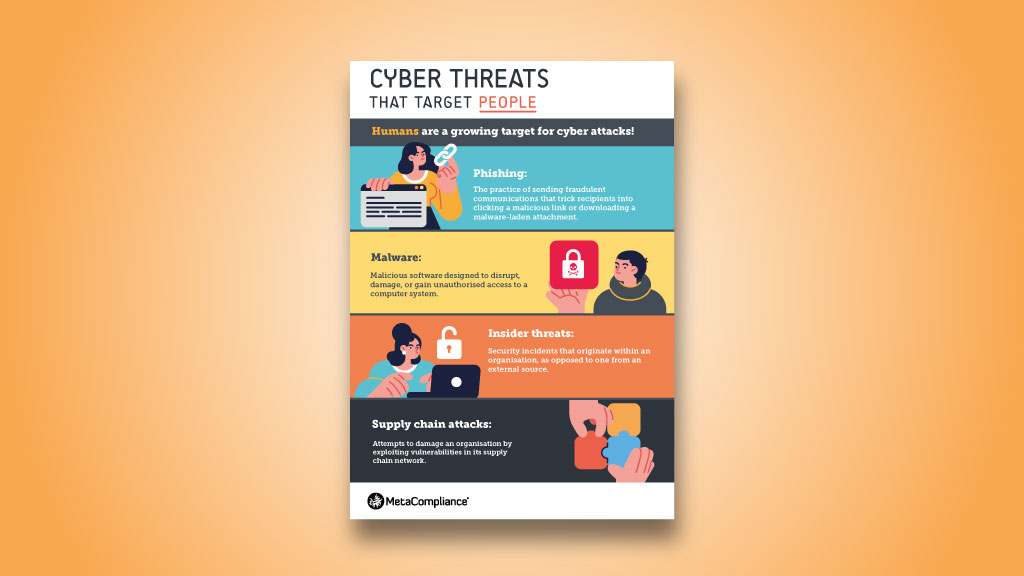

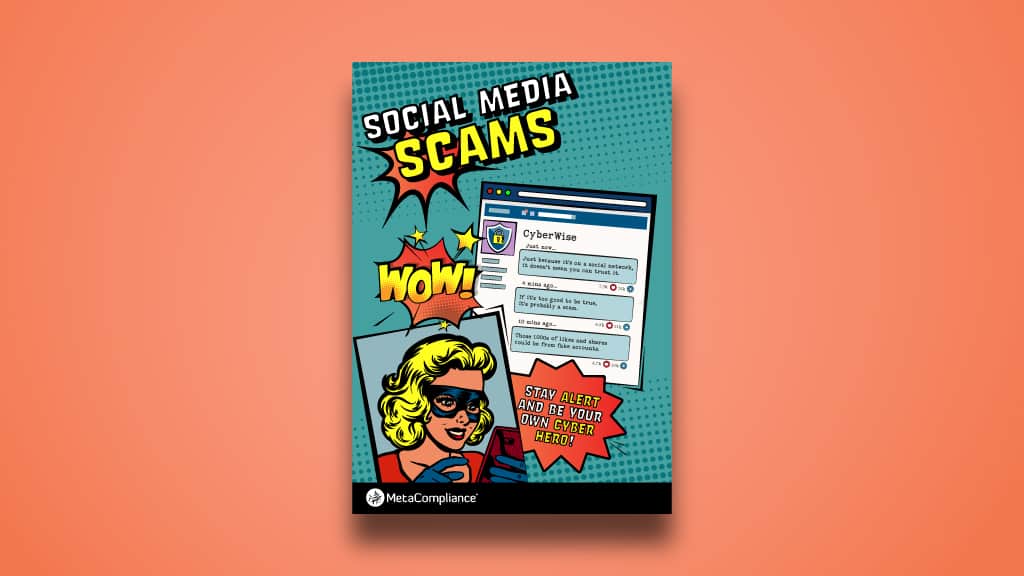

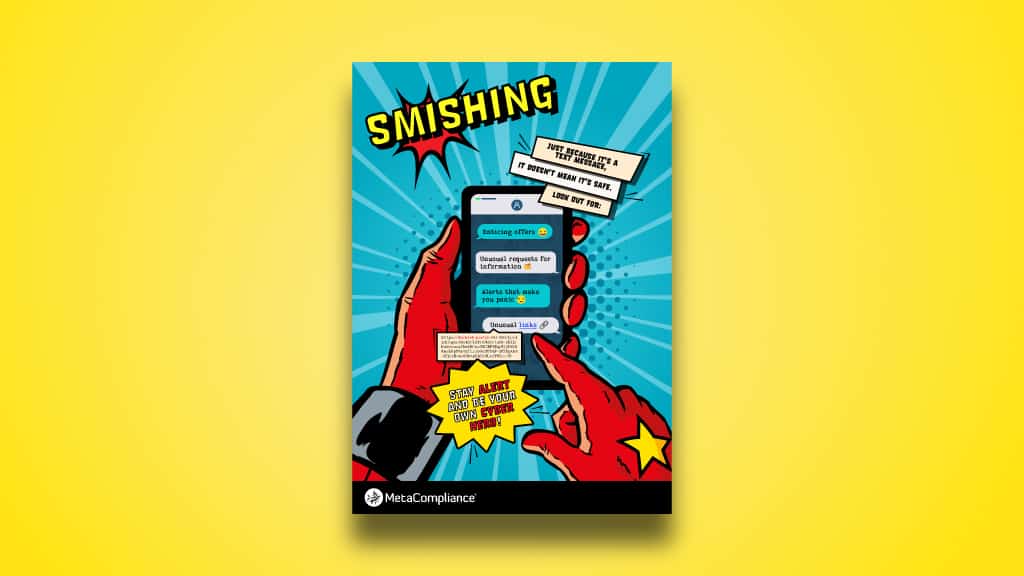

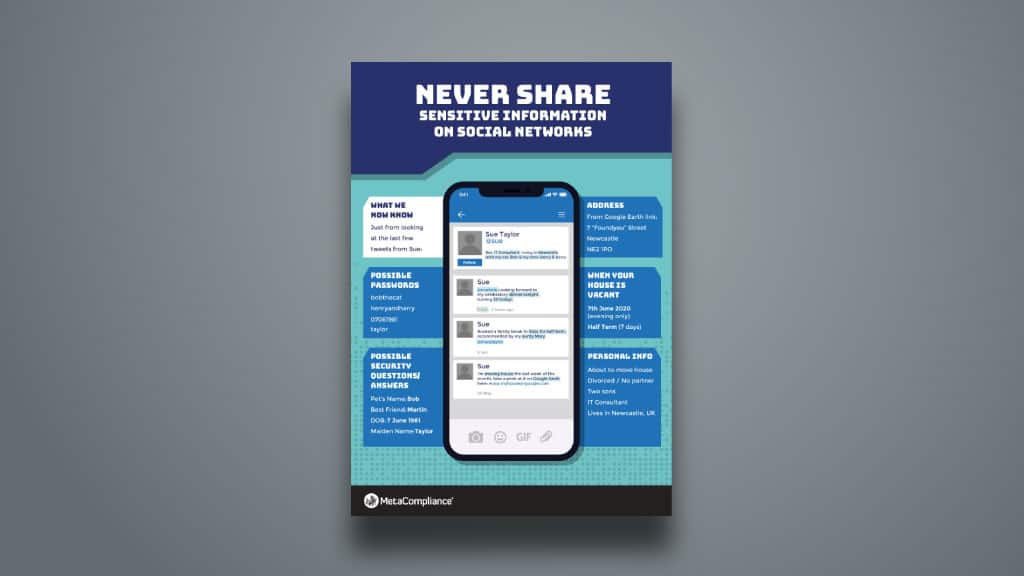

Create A Security-Conscious Culture And Promote Awareness Of Cyber Security Threats

A Glossary Of Must-Know Cyber Security Terms

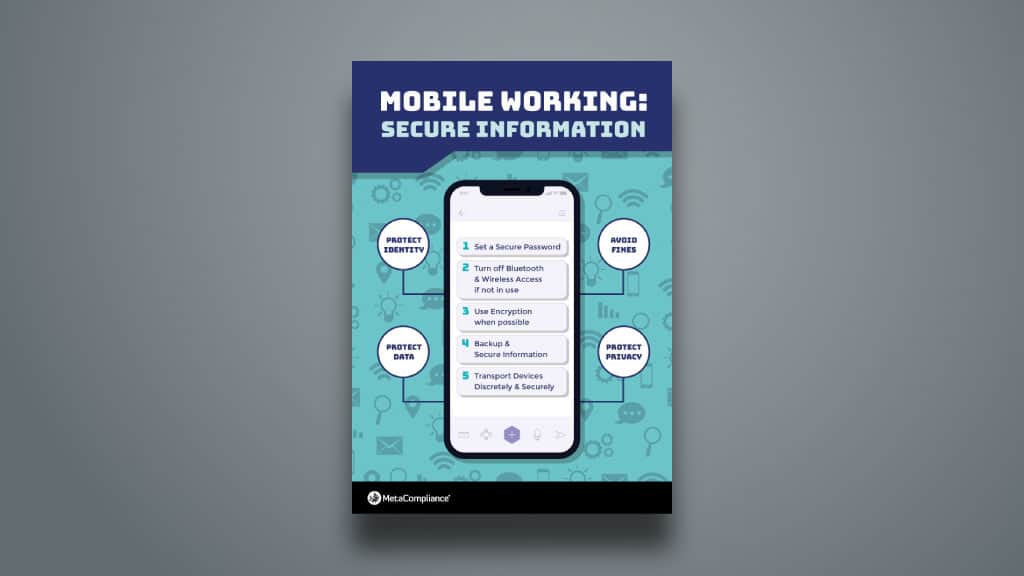

Download Our Free Awareness Assets To Improve Cyber Security Awareness In Your Organisation

The Ultimate Guide To Implementing Effective Cyber Security Elearning

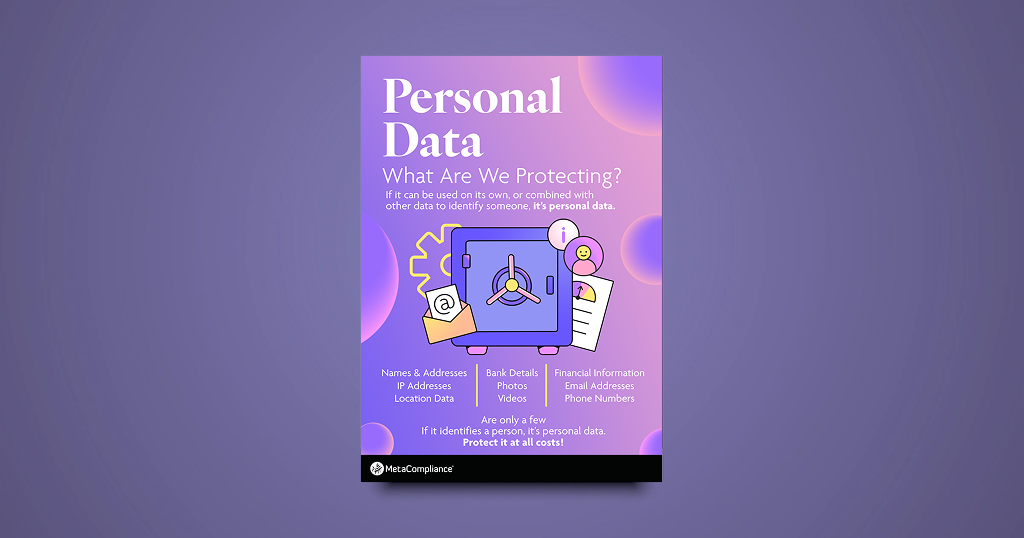

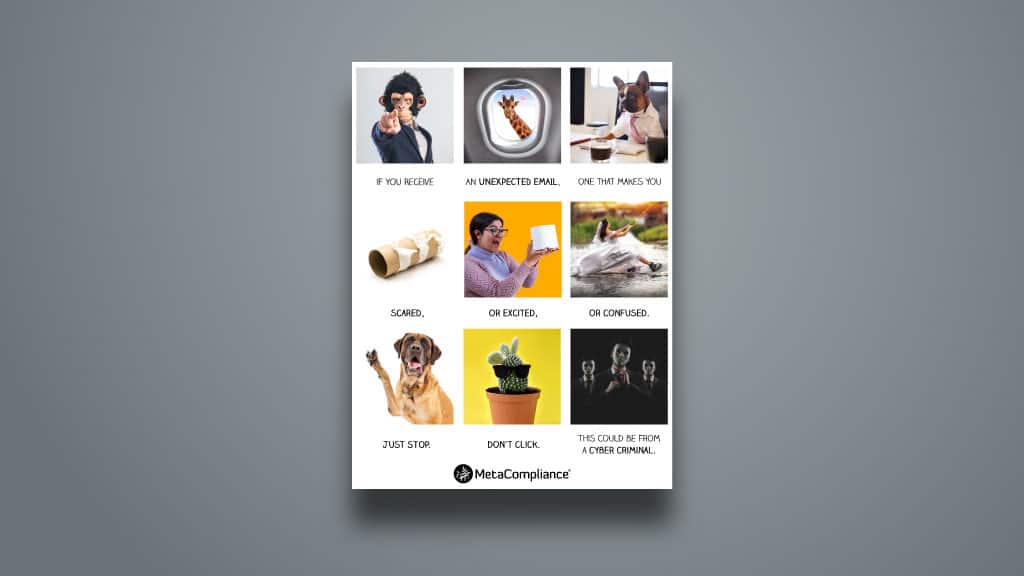

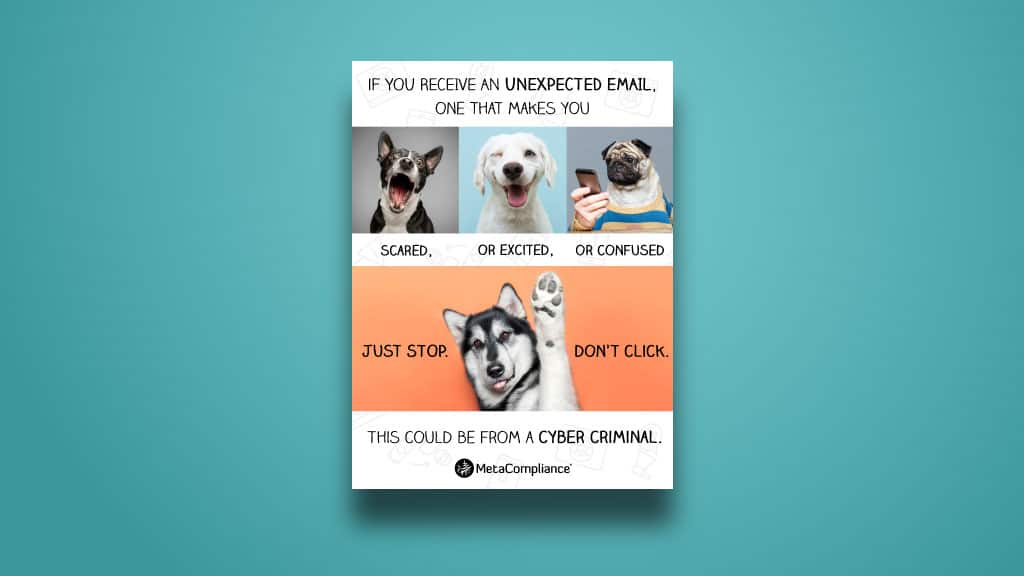

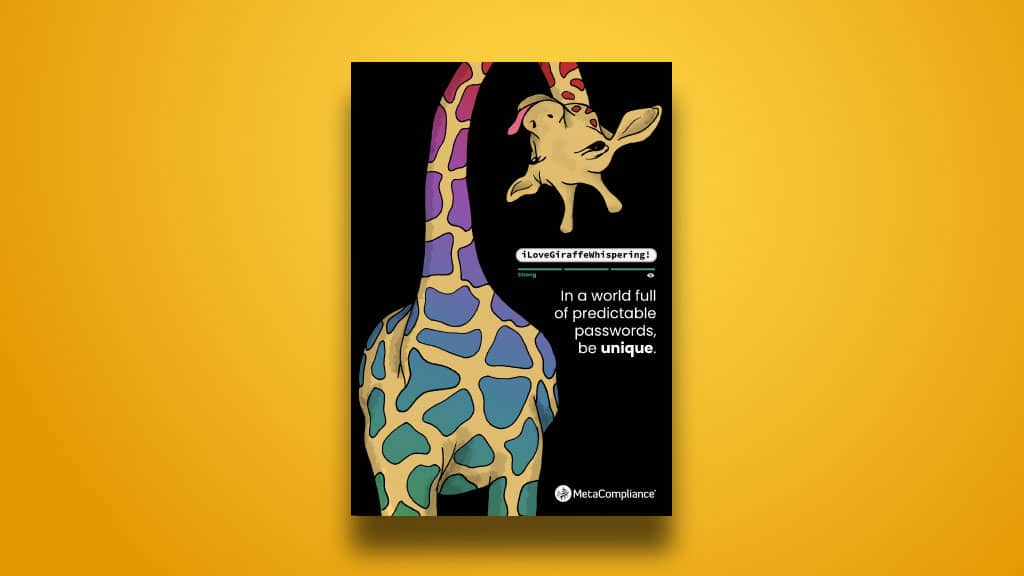

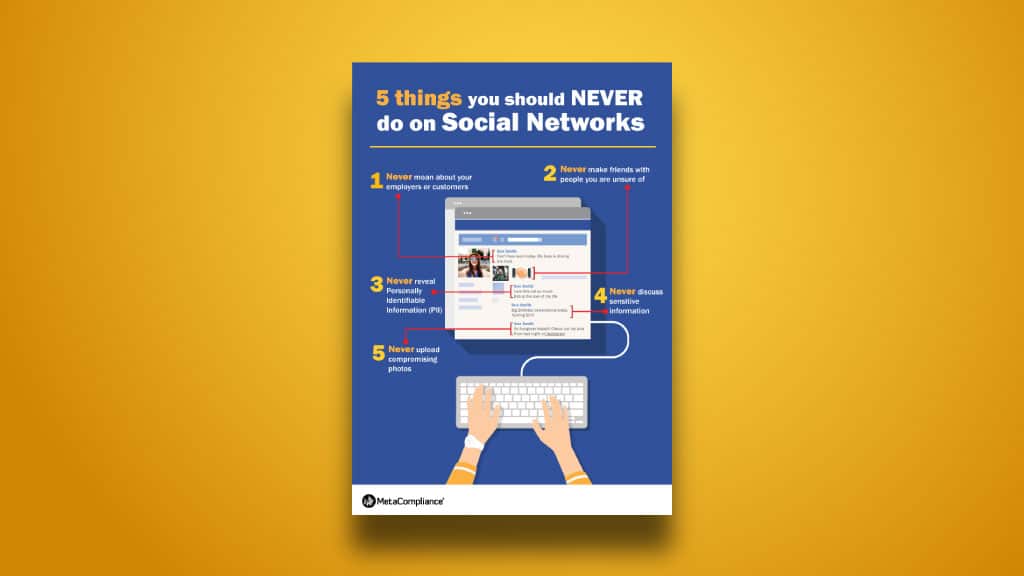

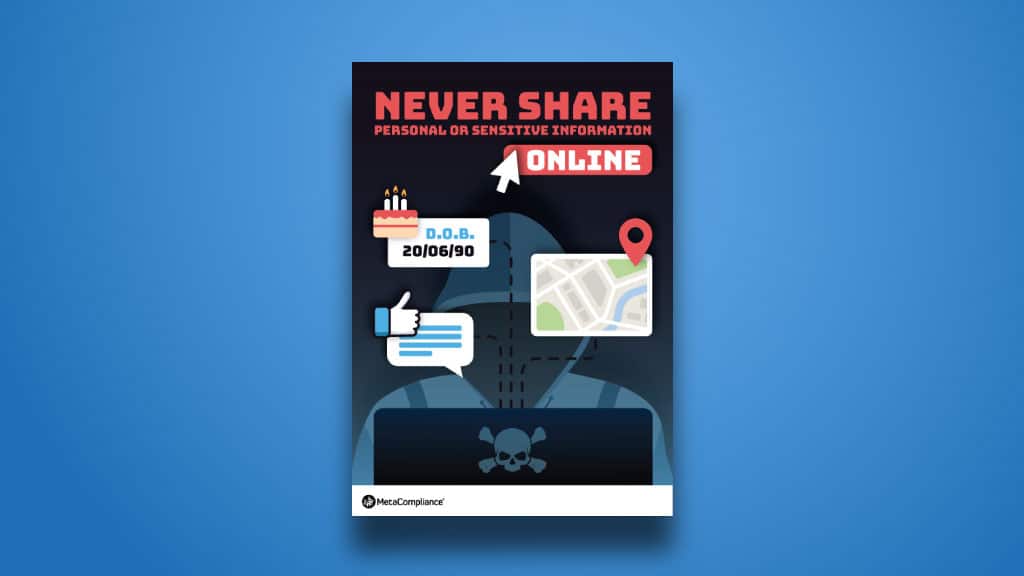

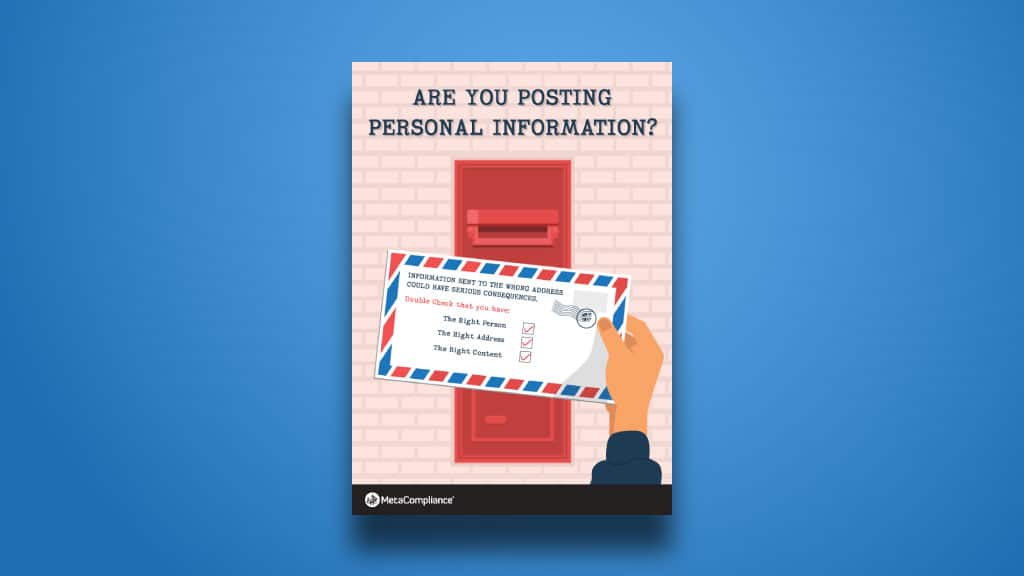

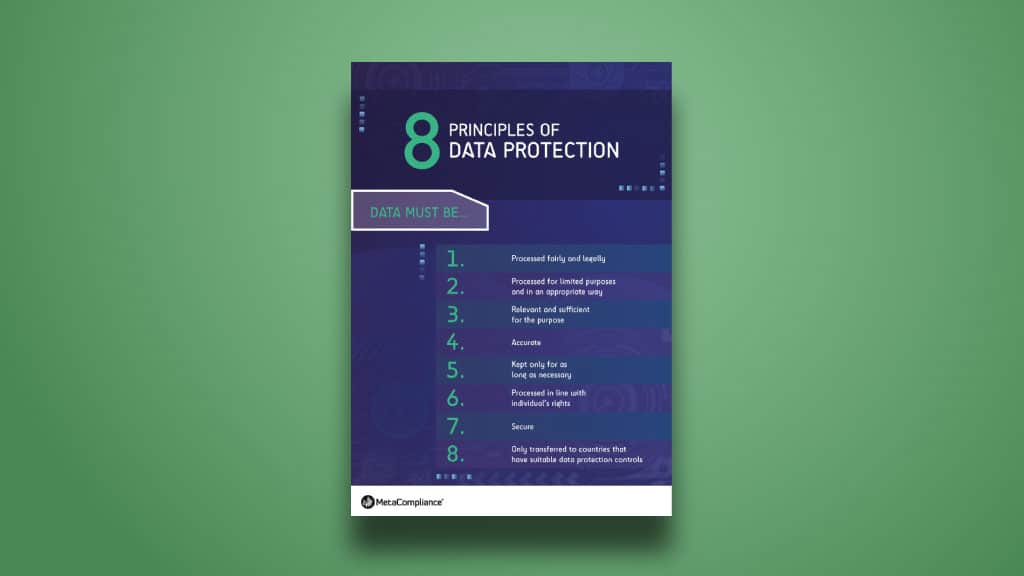

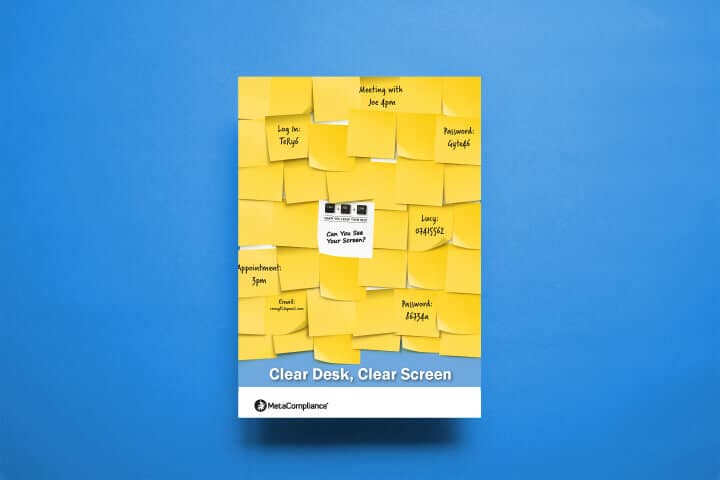

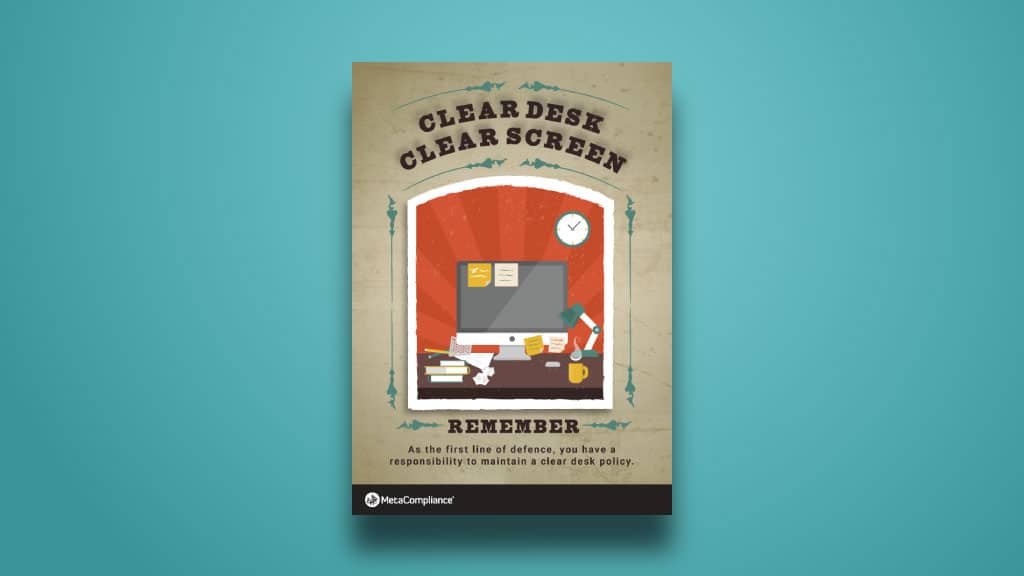

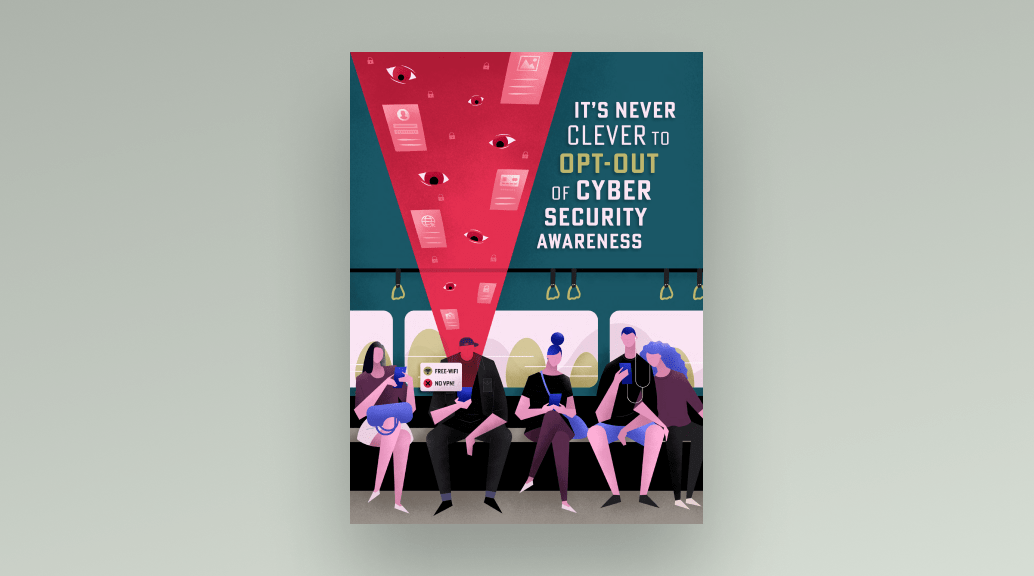

Download These Complimentary Posters To Enhance Employee Vigilance

Hear How We’re Helping Our Customers Drive Positive Behaviour In Their Organisations

Audit Your Awareness Training And Benchmark Your Organisation Against Best Practice

About

With 18+ years of experience in the Cyber Security and Compliance market, MetaCompliance provides an innovative solution for staff information security awareness and incident management automation. The MetaCompliance platform was created to meet customer needs for a single, comprehensive solution to manage the people risks surrounding Cyber Security, Data Protection and Compliance.

Learn Why Metacompliance Is The Trusted Partner For Security Awareness Training

Join Us and Make Cybersecurity Personal

Meet the MetaCompliance Leadership Team

We Make It Easier To Engage Employees And Create a Culture of Cyber Awareness